Como posso manter as senhas invisíveis ao executar um comando como um argumento SSH?

Manter as senhas bem protegidas é algo que todos nós precisamos levar a sério, mas o que fazer se um determinado programa ou aplicativo exibe sua senha à vista enquanto você está digitando? A seção de perguntas e respostas do SuperUser de hoje tem a solução para o problema de senha de um leitor frustrado.

A sessão de Perguntas e Respostas vem para nós, cortesia do SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas conduzido pela comunidade.

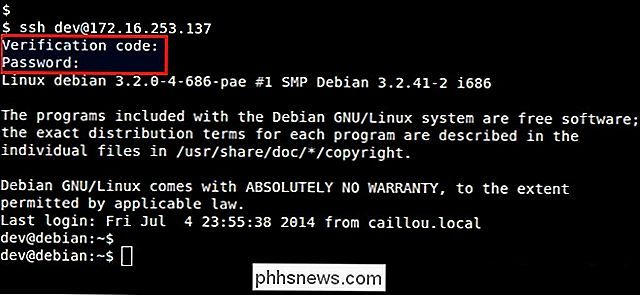

SuperUser reader user110971 quer saber como manter as senhas invisíveis ao executar um comando como um argumento SSH:

Se eu executar este comando e começar a digitar a senha do MySQL, a senha ficará visível na tela:

ssh usuário @ servidor 'mysql -u user -p'

- Como posso evitar isso? Se eu fizer login através do SSH e executar o comando MySQL, tudo funcionará bem.

Como você pode manter as senhas invisíveis ao executar um comando como um argumento SSH?

A resposta

do contribuidor do SuperUser Toby Speight tem a resposta para nós:

Se você fornecer um comando remoto para executar, o SSH não aloca um

tty , portanto, o comando remoto não pode desativar o eco. Você pode forçar o SSH a fornecer um tty usando a opção -t : ssh -t usuário @ servidor 'mysql -u user -p'

- A opção equivalente ( para

-o ou para o arquivo de configuração) é RequestTTY . Gostaria de advertir contra usá-lo no arquivo de configuração porque ele pode ter efeitos indesejados para comandos não interativos. Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui

Crédito de imagem: Linux Screenshots (Flickr)

Como baixar suas fotos do Facebook

O Facebook não é o melhor lugar para guardar suas fotos, mas sua conveniência faz dele um espaço decente para compartilhá-las. Se você quiser fazer o download de uma foto que você carregou (ou até mesmo um que seu amigo tenha enviado), veja como Download de fotos individuais RELACIONADAS: Eu possuo uma foto se eu estiver nela?

Como Configurar a Câmera de Segurança Doméstica Canary

A câmera de segurança doméstica Canary é uma câmera fácil de usar que se conecta diretamente à sua rede Wi-Fi (ou através de ethernet) e permite Você vê o que está acontecendo enquanto está longe de casa. Veja como configurá-lo e começar com ele. Enquanto o Nest Cam é uma das câmeras de Wi-Fi mais populares disponíveis, o Canary é uma opção popular que vem com alguns recursos extra legais, como monitoramento de temperatura, ou a capacidade de fornecer níveis de umidade e qualidade do ar na sala em que está.