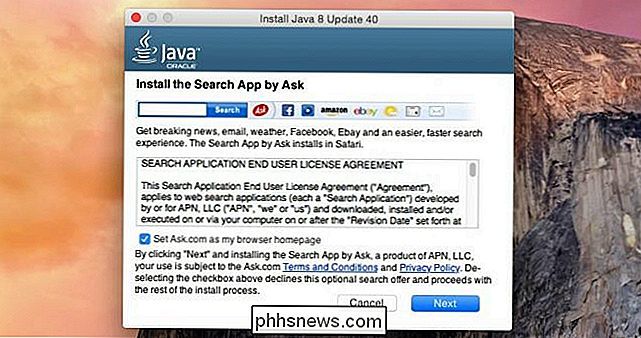

O Java no Mac OS X é o empacotamento do Crapware, Veja como fazer isso parar

É Realmente triste, mas a Oracle começou a agrupar “crapware” como o “aplicativo” Ask para usuários do Mac OS X agora. Se você for forçado a usar o Java, por sorte eles têm uma opção para desabilitar isso, então da próxima vez que você precisar atualizar o Java, você não receberá um anúncio de crapware.

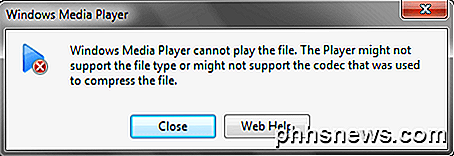

Não é possível reproduzir arquivos AVI no Windows Media Player?

Você está tentando reproduzir um arquivo AVI usando o Windows Media Player, mas o vídeo não será reproduzido? Talvez você veja o primeiro quadro do vídeo, mas o resto está em branco? Ou talvez você receba uma mensagem de erro dizendo que o formato de vídeo não é suportado?Mesmo que o Windows Media Player tenha suporte interno para reproduzir arquivos AVI, você ainda pode ter problemas. Neste artig

O Guia Completo para Melhorar o Desempenho do Jogo no PC

Se você é novo no mundo dos jogos para PC, tudo pode parecer um pouco complicado. Os consoles não possuem hardware atualizável, software de desktop sendo executado em segundo plano ou configurações gráficas que devem ser ajustadas para desempenho ideal. Vamos orientá-lo sobre o que você precisa saber para aproveitar a plataforma de jogos mais poderosa em o planeta e obter os melhores FPS que você pode, se você é novo para jogos de PC ou apenas quer um curso de reciclagem.

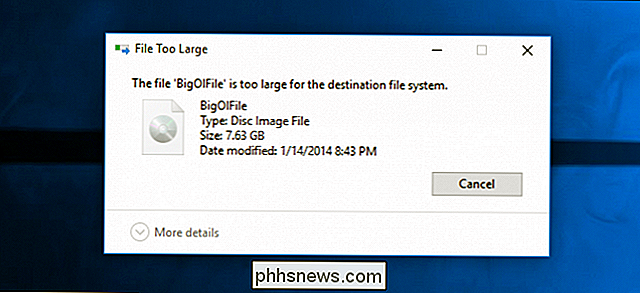

Por que não posso copiar arquivos grandes para meu pendrive de alta capacidade?

Você tem uma nova unidade flash de alta capacidade que pode armazenar mais do que o disco rígido de seus três primeiros computadores combinado, mas quando você vai copiar um arquivo grande, você nega. O que da? Continue lendo enquanto mostramos como resolver suas frustrações com a unidade flash Prezado usuário, Comprei recentemente uma unidade flash USB de 64 GB, conectei-a ao computador e comecei a copiar alguns arquivos nela queria transferir para outro computador.

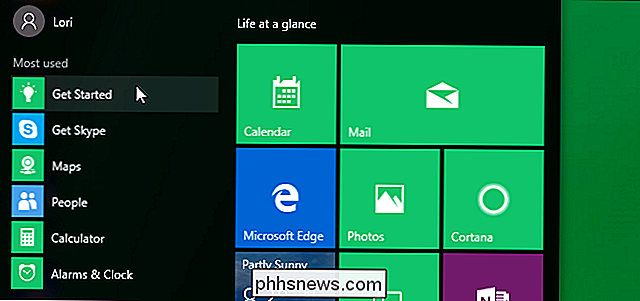

Como remover itens da lista mais usada no menu Iniciar do Windows 10

O Windows 10 começa a ser lançado em 29 de julho. O menu Iniciar faz o seu retorno, embora não seja o que estamos acostumados a partir do Windows 7. É uma espécie de híbrido do menu Iniciar do Windows 7 e da tela Iniciar do Windows 8.1 e é muito personalizável. Um dos recursos do o menu Iniciar no Windows 10 é a lista "Mais usado", que fornece acesso rápido aos aplicativos que você usa com frequência.

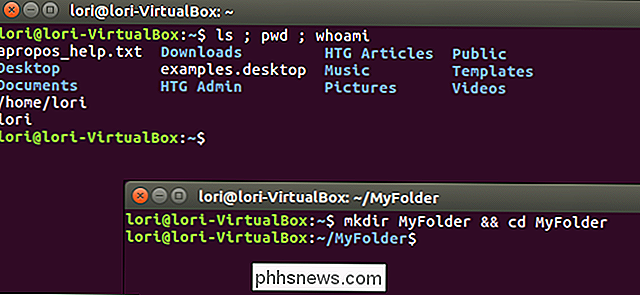

Como executar dois ou mais comandos de terminal de uma vez no Linux

Se você usa o Linux, sabe o quão útil pode ser a linha de comando para trabalhar com arquivos, instalar softwares e iniciar programas. Mas pode ser ainda mais eficiente se você executar vários comandos ao mesmo tempo. Combinar dois ou mais comandos na linha de comando também é conhecido como “encadeamento de comandos”.

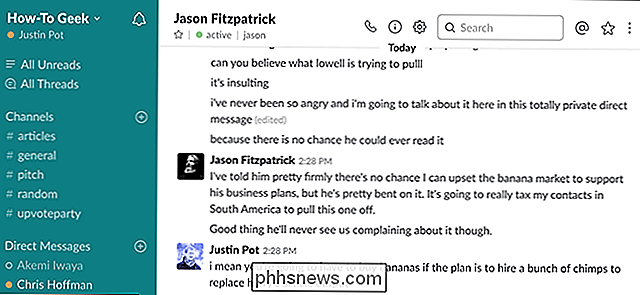

Descubra se seu chefe pode baixar seus Slacks DMs

Não diga nada sobre o Slack que você não diria ao rosto do seu chefe, porque há uma chance de ele baixar tudo - mesmo your DMs. Na semana passada, Slack alterou uma política, o que significa que os Proprietários do Slack Workspace que pagam por um plano Plus agora podem baixar todo o histórico de mensagens, incluindo mensagens diretas entre você e seus colegas de trabalho.

As recompensas de jogos zSilver da Razer valem a pena?

Mas é tudo isso Vale a pena? Na verdade não. Como a maioria dos programas de fidelidade do cliente, usar o Cortex como qualquer coisa, mas um bônus para coisas que você já faria de qualquer maneira é um jogo perdido. Limitações no sistema significam que você estará gastando centenas de horas jogando apenas alguns jogos diferentes perseguindo essas recompensas.

Você precisa se preocupar com a atualização de seus programas de desktop?

Houve uma época em que tivemos que nos preocupar em atualizar manualmente os aplicativos da área de trabalho. O Adobe Flash e o Reader estavam cheios de falhas de segurança e não se atualizaram, por exemplo - mas esses dias ficaram para trás. A área de trabalho do Windows é a única grande plataforma de software que não atualiza aplicativos automaticamente, forçando todos os desenvolvedores codificar seu próprio atualizador.

Como construir um despertador Sunrise no

Despertadores simulando o nascer do sol são uma ótima maneira de acordar pela manhã, mas os simuladores comerciais do nascer do sol são ridiculamente caros. Continue lendo enquanto mostramos a você como transformar um kit inicial de lâmpada inteligente em um simulador do nascer do sol (e aproveitar os benefícios de lâmpadas inteligentes ao mesmo tempo) Por que eu desejaria fazer isso?