Como você executa com segurança um arquivo executável não confiável no Linux

Neste dia e idade, não é uma má idéia desconfiar de arquivos executáveis não confiáveis, mas existe uma maneira segura rodar um no seu sistema Linux se você realmente precisa fazer isso? A seção de perguntas e respostas do SuperUser de hoje tem alguns conselhos úteis em resposta à pergunta de um leitor preocupado.

A sessão de perguntas e respostas vem para nós, cortesia da SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas conduzido pela comunidade.

A pergunta

Leitor SuperUser Emanuele quer saber como executar com segurança um arquivo executável não confiável no Linux:

Eu baixei um arquivo executável compilado por terceiros e preciso executá-lo no meu sistema (Ubuntu Linux 16.04, x64) com acesso total aos recursos de HW, como CPU e GPU (através dos drivers NVIDIA).

Suponha que esse arquivo executável contenha um vírus ou backdoor, como devo executá-lo? Devo criar um novo perfil de usuário, executá-lo e, em seguida, excluir o perfil de usuário?

Como você executa com segurança um arquivo executável não confiável no Linux?

Os colaboradores do SuperUser de resposta

Shiki e Emanuele têm a resposta para nós . Primeiro, Shiki:

Em primeiro lugar, se for um arquivo binário de alto risco, você teria que configurar uma máquina física isolada, executar o arquivo binário, depois destruir fisicamente o disco rígido, a placa-mãe e basicamente todo o resto porque neste dia e idade, até mesmo o vácuo do robô pode espalhar malware. E se o programa já infectou seu micro-ondas através dos alto-falantes do computador usando transmissão de dados de alta frequência?!

Mas vamos tirar esse chapéu e voltar à realidade por um instante.

Sem Virtualização - Rápida de Usar

Firejail

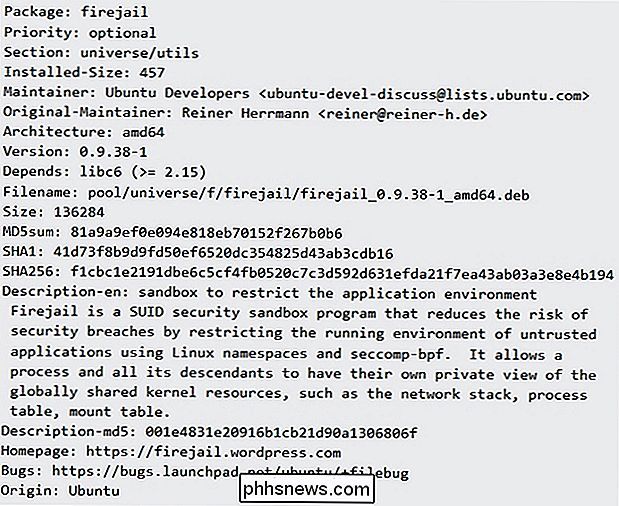

Eu tive que rodar um arquivo binário não confiável parecido alguns dias atrás e minha busca levou a esse pequeno programa muito legal. Já está empacotado para o Ubuntu, muito pequeno, e praticamente não tem dependências. Você pode instalá-lo no Ubuntu usando: sudo apt-get instalar firejail

Informações do pacote:

Virtualização

KVM ou Virtualbox

Esta é a aposta mais segura dependendo do binário, mas veja acima. Se foi enviado por “Mr. Hacker ”, que é um faixa preta, programador de black hat, há uma chance de que o binário possa escapar de um ambiente virtualizado.

Malware Binary - Método de economia de custos

Alugue uma máquina virtual! Por exemplo, provedores de servidores virtuais, como Amazon (AWS), Microsoft (Azure), DigitalOcean, Linode, Vultr e Ramnode. Você aluga a máquina, executa o que precisa, depois a limpa. A maioria dos provedores maiores cobra por hora, então é realmente barato.

Seguido pela resposta de Emanuele:

Uma palavra de cautela. FireJail é OK, mas é preciso ter muito cuidado ao especificar todas as opções em termos de lista negra e lista branca. Por padrão, ele não faz o que é citado neste artigo da Linux Magazine. O autor de Firejail também deixou alguns comentários sobre problemas conhecidos no Github.

Seja extremamente cuidadoso ao usá-lo, ele pode dar uma falsa sensação de segurança sem as opções corretas .

adicionar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui

Crédito de imagem: Clipe de prisão de presa (Clker.com)

O uso de um switch de rede retardará a queda da minha Internet?

Você paga um bom dinheiro pela rápida conexão de banda larga, e seria uma pena se uma escolha ruim de hardware estivesse prejudicando sua rede. Os switches de rede são responsáveis por sua conexão lenta? Recebemos um número não insignificante de consultas de leitores sobre hardware de rede, especialmente preocupações sobre se um switch de rede é ou não responsável por problemas de rede doméstica - problemas de velocidade de conexão e estabilidade.

Como criar uma prateleira “abandonada” em Goodreads para os livros que você parou

Se você é uma das milhões de pessoas que usam Goodreads para rastrear seus hábitos de leitura, certamente notou uma coisa: não há uma maneira padrão de marcar um livro que você parou de ler no meio do caminho e tê-lo removido da sua lista de leitura. Com um truque simples, no entanto, você pode criar um local de descanso final para os livros que você não pretende concluir.