[Guia] Como proteger o Windows 10

Se você comprou recentemente uma máquina com Windows 10 ou atualizou seu computador para o Windows 10, talvez esteja se perguntando o quão seguro é o sistema operacional. Felizmente, por padrão, o Windows 10 é mais seguro que o Windows 7 e o Windows 8.1. Ele tem muitos novos recursos de segurança que ajudam a bloquear vírus e infecções por malware. Isto é especialmente verdadeiro se você estiver usando um hardware mais novo.

Embora o Windows 10 seja mais seguro, ainda há mais espaço para segurança adicional. Neste post, só vou falar sobre várias configurações no Windows que você pode configurar para tornar o Windows mais seguro. Eu não mencionarei nenhum programa de terceiros como antivírus, anti-spyware, etc. Para dicas adicionais de segurança, você deve verificar meu post sobre como se proteger de hackers e spyware.

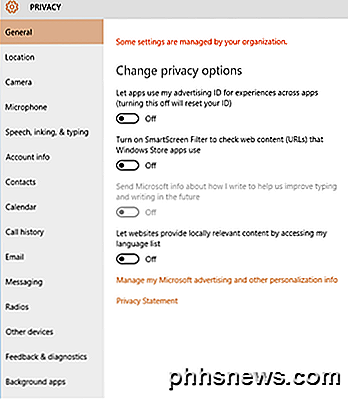

Configurações de privacidade do Windows 10

A primeira coisa que faço sempre que configuro uma nova máquina com Windows 10 é desativar todos os recursos de rastreamento que a Microsoft incluiu no Windows 10. Infelizmente, essa é uma área que não é melhor do que versões anteriores do Windows.

O Windows 10 tem vários recursos que se conectam de volta à Microsoft e, mesmo que não causem a invasão ou o vírus, eles ainda são um pouco perturbadores. Eu realmente quero que a Microsoft saiba o que estou digitando no meu computador o tempo todo ou escutando tudo na sala o tempo todo por causa da Cortana? Na verdade não.

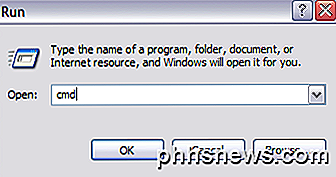

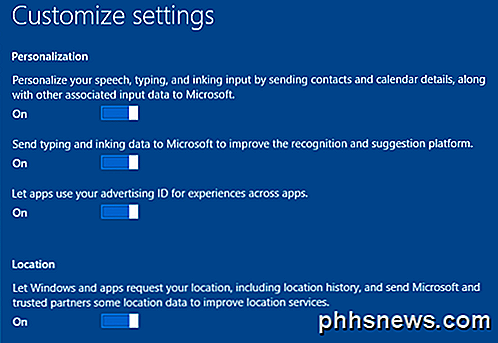

Isso é muito mais fácil quando você instala o Windows, porque pode clicar em Personalizar e desabilitar tudo de uma vez. Obviamente, se você não pode redefinir ou reinstalar o Windows, você pode alterar manualmente as configurações.

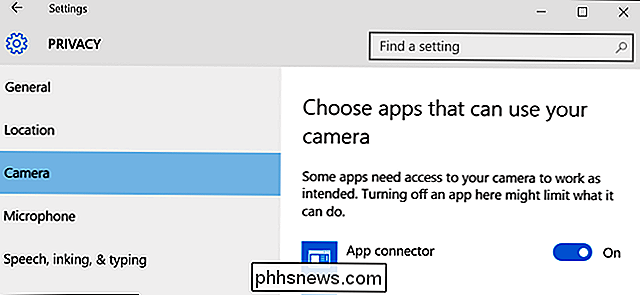

Para fazer isso, vá para Configurações e clique em Privacidade . Você encontrará uma enorme quantidade de itens no lado esquerdo, juntamente com as opções On / Off para a direita. Eu literalmente tenho tudo para desligar e só ligar algo se eu me deparo com um aplicativo que requer uma certa permissão.

Ativar Atualizações Automáticas

Se você estiver executando o Windows 10, você definitivamente deve ativar as atualizações automáticas. Deve ser ativado por padrão, mas é uma boa ideia verificar de qualquer maneira. Clique em Iniciar, digite Windows Update e clique em configurações do Windows Update .

Isso levará você à caixa de diálogo Configurações no Windows Update. Clique em Opções avançadas e verifique se a caixa suspensa diz Automático (recomendado) .

Além disso, certifique-se de verificar as atualizações do Give me para outros produtos da Microsoft ao atualizar o Windows . Isso é especialmente importante se você tiver o Office instalado, pois também instalará todas as atualizações de segurança e recursos relacionadas ao Office.

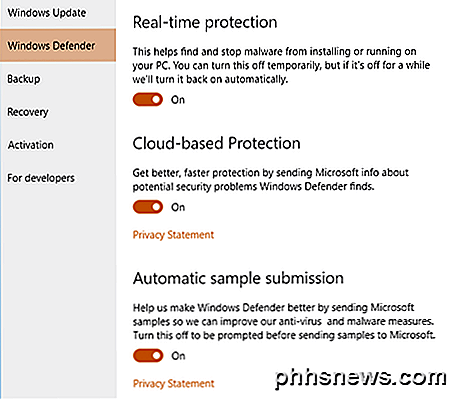

Ativar o Windows Defender

Novamente, isso deve ser ativado, mas para verificar, clique em Iniciar, Configurações e Atualização e Segurança . Clique no Windows Defender e verifique se as três configurações a seguir estão ativadas: proteção em tempo real, proteção baseada em nuvem e envio automático de amostras.

Eu tenho usado apenas o Windows Defender na minha máquina Windows 10 por muitos meses e não tive que instalar nenhum software anti-vírus ou anti-malware de terceiros. O Windows Defender faz um excelente trabalho ao proteger seu computador e é integrado ao Windows, o que é excelente.

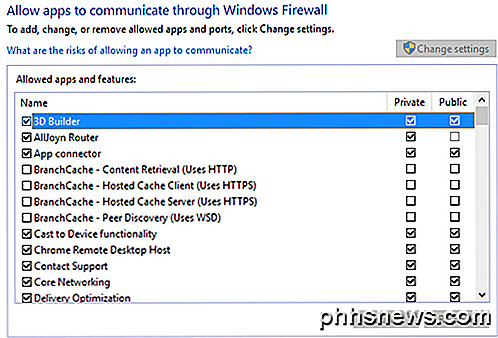

Ativar o Firewall do Windows

O firewall interno do Windows é um recurso muito poderoso, se você realmente quiser controlar como o seu computador se comunica com outro dispositivo na rede. No entanto, as configurações padrão funcionarão bem para a maioria das pessoas. Por padrão, toda a comunicação de saída pode passar pelo firewall.

As conexões de entrada são controladas por uma lista na qual você pode marcar ou desmarcar quais programas são permitidos pelo firewall. Primeiro, clique em Iniciar, digite firewall e clique em Firewall do Windows .

Se a sua tela mostra escudos verdes com marcas de seleção, isso significa que o firewall está ligado. Caso contrário, clique em Ativar ou desativar o Firewall do Windows para ativá-lo. Em seguida, você deve clicar em Permitir que um aplicativo ou recurso através do Firewall do Windows selecione os programas que devem ter acesso livre por meio do firewall.

Você notará que há duas colunas com marcas de seleção: Privada e Pública . Confira meu post no Centro de Rede e Compartilhamento no Windows 10 para saber a diferença entre redes públicas e privadas. Quanto mais itens você desmarcar da coluna Público, melhor será sua segurança. Itens como compartilhamento de arquivos e impressoras ou serviço de logon de rede nunca devem ter uma verificação na coluna pública. Você terá que pesquisar no Google para descobrir quais itens você pode desmarcar.

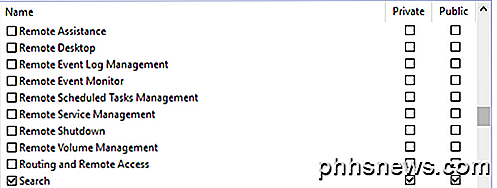

Também é uma boa idéia desmarcar qualquer item que tenha “ Remoto ” no nome, como Assistência Remota, Área de Trabalho Remota, etc. A menos que você se conecte remotamente ao seu computador, você pode desmarcar as colunas Pública e Privada de todos esses programas / serviços.

Configurações avançadas de compartilhamento

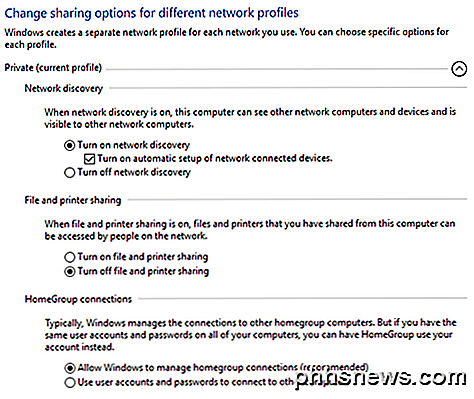

Enquanto você está no Centro de Rede e Compartilhamento, você também deve configurar as Configurações Avançadas de Compartilhamento . Role para baixo até a seção Advanced Sharing Settings do artigo. Para uma revisão rápida, aqui está o que você deve escolher para as configurações de segurança máxima. Ajuste-os de acordo, se precisar.

Privado

- Desativar a descoberta de rede (somente se você nunca acessar outros dispositivos em sua rede usando este computador)

- Desativar o compartilhamento de arquivos e impressoras

- Permitir que o Windows gerencie as conexões do Grupo Doméstico

Convidado ou Público

- Desativar a descoberta de rede

- Desativar o compartilhamento de arquivos e impressoras

Todas as redes

- Desativar o compartilhamento de pasta pública

- Desativar o streaming de mídia (habilitar somente quando você precisar transmitir conteúdo do PC para um dispositivo)

- Use criptografia de 128 bits para conexões de compartilhamento de arquivos

- Ativar o compartilhamento protegido por senha

Controle de Conta de Usuário (UAC)

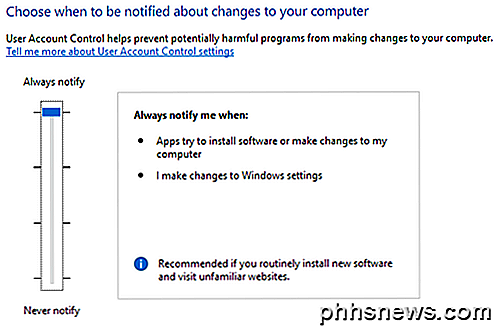

O UAC existe há muito tempo no Windows. Você sempre lerá artigos na Internet explicando como você pode desabilitar o UAC se você não gosta desses avisos incômodos o tempo todo. Na minha opinião, não os recebo com tanta frequência e não vale a pena tornar o seu computador menos seguro apenas para uma menor conveniência.

Clique em Iniciar, digite UAC e clique em Alterar configurações de controle de conta de usuário . Por padrão, o controle deslizante deve estar em Notificar-me somente quando os aplicativos tentarem fazer alterações em meu computador, mas você deve tentar Sempre notificar se puder agüentar isso.

Esta é definitivamente uma boa opção se você visitar sites que são incompletos na natureza. Manter o UAC na configuração mais alta impedirá que determinadas alterações sejam feitas no seu computador sem o seu consentimento.

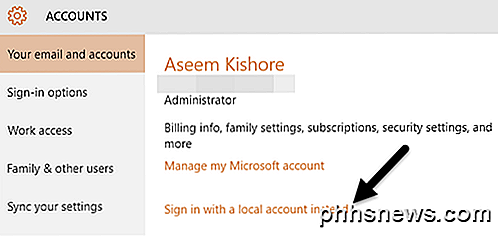

Use uma conta local

Desde o Windows 8, a Microsoft vem forçando os usuários a fazer o login usando sua conta da Microsoft. Isso tem alguns benefícios, como dois fatores e ser capaz de sincronizar sua área de trabalho com qualquer computador, mas também tem desvantagens. Em primeiro lugar, novamente, não quero que a Microsoft saiba quando estou logando em meu computador ou qualquer outra coisa sobre o meu computador.

Em segundo lugar, e se minha conta da Microsoft for invadida ou algo assim? Eu tenho que me preocupar com alguém sendo capaz de logar remotamente no meu computador, etc.? Em vez de se preocupar com tudo isso, basta usar uma conta local como se estivesse com o Windows 7 e versões anteriores. Para fazer isso, clique em Iniciar, digite a conta e clique em Gerenciar sua conta .

Clique no link Fazer login com uma conta local e siga as etapas. Você receberá alguns avisos da Microsoft a respeito de porque você não deveria fazer isso, mas simplesmente ignorá-los. Nada de ruim vai acontecer com o seu computador.

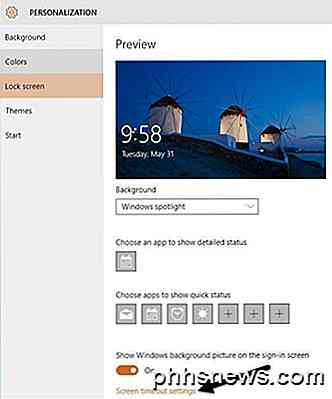

Use uma tela de bloqueio

Se você quiser manter seu computador seguro, verifique se a tela está bloqueada automaticamente quando não estiver por perto. Para fazer isso, clique em Iniciar, digite bloqueio de tela e selecione Bloquear configurações da tela .

Clique em Configurações de tempo limite da tela e selecione um valor apropriado que funcione para você. Além disso, tenha cuidado com os aplicativos permitidos na tela de bloqueio, pois os outros poderão acessar essas informações sem inserir uma senha.

Inicialização Segura e UEFI

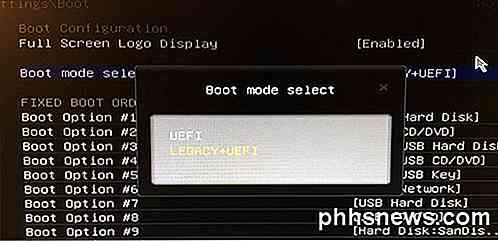

Se você tiver um computador mais novo, certifique-se de ativar a inicialização segura e o UEFI em vez do BIOS legado. Essas opções são alteradas no BIOS, portanto, você precisará procurar no Google para acessar primeiro o BIOS e habilitar essas configurações.

Vale a pena notar que você pode ou não ter a opção de inicialização segura no seu computador. Além disso, se você mudar de LEGACY + UEFI para apenas UEFI e seu computador não inicializar, basta voltar ao BIOS e alterá-lo novamente.

Desativar Flash e Java

Duas das maiores ameaças a todos os computadores são o Flash e o Java. Literalmente, toda semana há uma nova vulnerabilidade de segurança encontrada em uma dessas plataformas. A maioria dos sites foi além do Flash porque o HTML 5 agora é suportado em todos os principais navegadores.

Minha sugestão seria desativar o Flash e o Java e usar seu computador normalmente. Como eu, você pode achar que você nunca realmente precisou ser instalado em primeiro lugar.

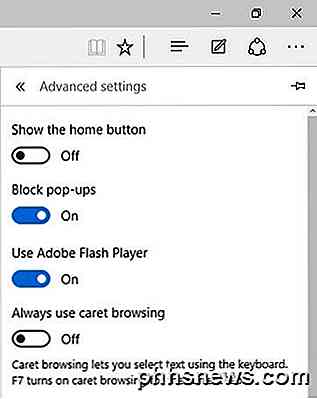

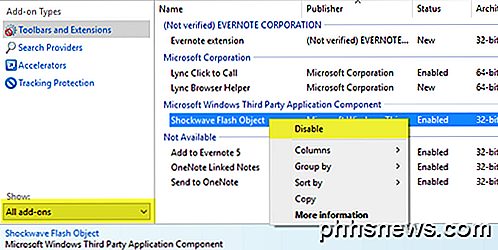

Confira meu post anterior sobre como desabilitar o Flash no Microsoft Edge. Se você ainda estiver usando o Internet Explorer, clique no ícone de roda dentada, em Opções da Internet, em Programas e Gerenciar Complementos .

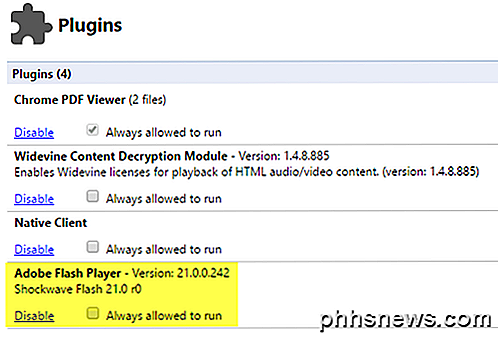

Em Mostrar, selecione Todos os complementos e, em seguida, clique com o botão direito do mouse em Shockwave Flash Object e selecione Desativar . Se você estiver usando o Google Chrome, digite chrome: // plugins na barra de endereço e clique em Desativar no Adobe Flash Player .

Para Java, vá ao Painel de Controle, Programas e Recursos e desinstale qualquer versão do Java atualmente instalada no seu computador. Você também pode ler minha postagem sobre como desinstalar ou desativar o Java no Windows e no Mac.

Criptografar disco rígido

Finalmente, você deve criptografar todo o seu disco rígido se quiser a máxima segurança para o seu PC. A criptografia é mais proteção contra alguém que rouba seu computador ou que acessa sua máquina fisicamente, em vez de ameaças on-line, mas ainda assim é importante.

Eu escrevi um artigo detalhado sobre como criptografar um disco rígido usando o BitLocker no Windows. Se você tiver um computador com uma CPU rápida, a criptografia não fará uma diferença perceptível na velocidade. Se você tiver um computador mais antigo, eu provavelmente evitaria usar criptografia, a menos que você atualize o hardware.

No geral, você deve estar em boa forma se seguir todas as etapas acima. Lembre-se, no entanto, visitar os sites errados irá prejudicá-lo, independentemente da segurança que você tenha em seu computador. Uma boa opção é usar o Google Chrome, pois ele tenta avisar você antes de visitar um site mal-intencionado ou baixar algo prejudicial. Apreciar!

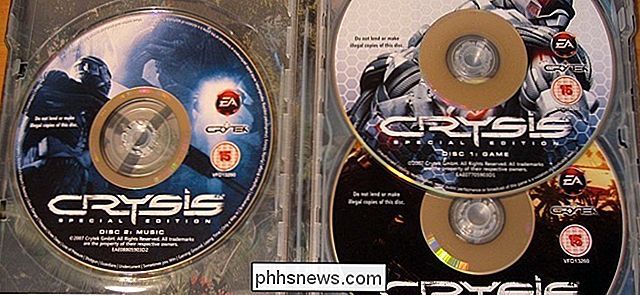

Como Jogar Jogos de PC que Exijam SafeDisc ou SecuROM DRM no Windows 10, 8.1, 8, 7 e Vista

A Microsoft fez manchetes quando desmontou o suporte para SafeDisc e SecuROM DRM do Windows 10 Atualizações de segurança recentes para o Windows Vista, 7, 8 e 8.1 também removeram o suporte para esses esquemas de DRM de versões mais antigas do Windows. Mesmo evitando o Windows 10 não permitirá que você jogue esses jogos sem problemas, supondo que você mantenha sua instalação do Windows atualizada.

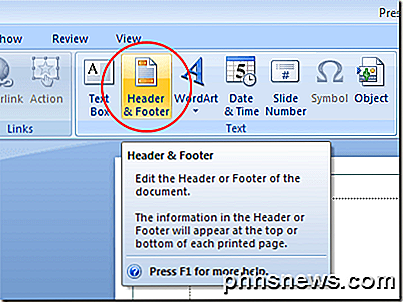

Adicionar cabeçalhos e rodapés a uma apresentação do PowerPoint

Embora as apresentações do PowerPoint geralmente sejam exibidas em uma tela, elas são semelhantes a outros documentos no conjunto do Microsoft Office, como Word, Excel e Publisher. Assim como esses outros aplicativos, você pode adicionar cabeçalhos e rodapés personalizados a uma apresentação do PowerPoint para exibir uma variedade de informações importantes.Por que e