6 Sistemas Operacionais Populares Oferecendo Criptografia por Padrão

Os sistemas operacionais populares estão usando cada vez mais criptografia por padrão, oferecendo a todos o benefício da criptografia sem o incômodo. Isso ajuda a proteger seus dados contra ladrões de dispositivos.

Em alguns casos, essa criptografia é ativada automaticamente. Em outros casos, é oferecida como uma opção fácil que você pode ativar com um único clique no instalador do sistema operacional ou no assistente de configuração pela primeira vez.

Windows 8.1

O Windows 8.1 oferece um recurso de criptografia padrão conhecido como “criptografia de dispositivo. Isso funciona apenas em hardware novo que vem com o Windows 8.1, bem como outros recursos de hardware necessários.

No geral, esse é o tipo de criptografia menos útil aqui. Ele não funcionará em todos os sistemas Windows 8.1, especialmente aqueles que você atualizou para o Windows 8.1 a partir de uma versão mais antiga do Windows. Também obriga você a enviar uma cópia da sua chave de recuperação para a Microsoft (ou o servidor Exchange da sua organização), de modo que esse tipo de criptografia é vulnerável a ataques de engenharia social e solicitações de imposição da lei.

menos melhor do que nenhuma criptografia. Edições profissionais do Windows oferecem o BitLocker, mas ele não está habilitado por padrão - você precisará obter uma edição mais cara do Windows e sair do seu caminho para habilitá-lo.

Mac OS X 10.10 Yosemite

: Como criptografar a unidade do sistema do seu Mac, os dispositivos removíveis e os arquivos individuais

O Mac OS X Yosemite deseja que você configure a criptografia por padrão ao instalá-la. Todas as unidades agora são preparadas automaticamente para a criptografia FileVault, e você é solicitado a ativá-la quando configura um novo Mac.

O recurso FileVault do Mac permite fazer o upload de uma cópia da sua chave de recuperação para a Apple para recuperar seus arquivos através do seu ID da Apple, se você perder sua senha. No entanto, ao contrário da criptografia do Windows 8.1, esse recurso não é obrigatório. Você pode optar por imprimir sua chave de recuperação ou armazenar uma cópia digital em algum lugar localmente.

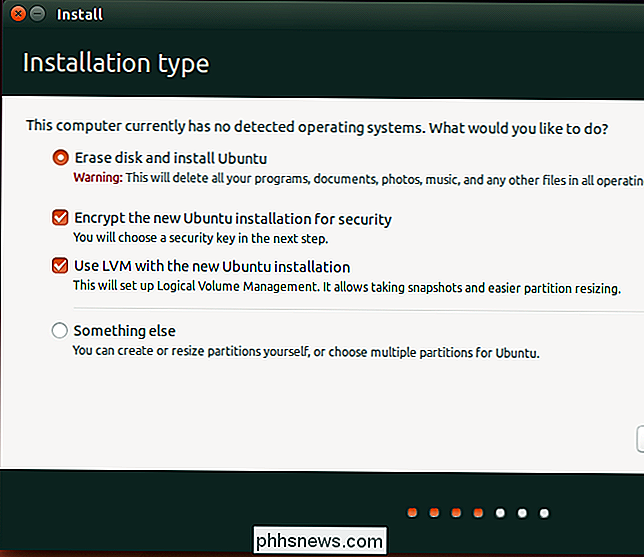

As distribuições Linux

do Linux também oferecem criptografia fácil. Não é necessariamente ativado por padrão, mas você é solicitado a ativá-lo com uma caixa de seleção rápida enquanto instala sua distribuição Linux de escolha. Por exemplo, o Ubuntu solicita que você ative a criptografia ao instalá-lo. Outras distribuições do Linux geralmente oferecem uma opção semelhante em seus instaladores.

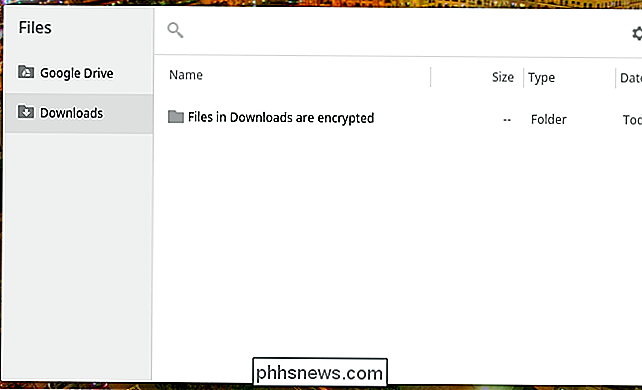

Chrome OS

RELACIONADO: Como um Chromebook é bloqueado para protegê-lo

O armazenamento de um Chromebook também é criptografado por padrão. Isso impede que as pessoas acessem os dados nelas sem sua senha do Google, oferecendo mais segurança. É claro que, se alguém puder alterar sua senha do Google por meio de um ataque de engenharia social, ela poderá obter acesso aos seus arquivos, mas ela não é projetada para proteger contra isso. É apenas uma camada de criptografia fácil de usar que torna seu Chromebook mais seguro, mesmo que você tenha documentos comerciais confidenciais na sua pasta Downloads ou e-mails confidenciais armazenados em cache on-line.

iOS 8

O iOS 8 usa criptografia por padrão. Seus dados são protegidos com sua senha - um PIN de quatro dígitos ou uma senha de qualquer tamanho. Isso é usado junto com o UID de seu iPhone ou iPad para criptografar seus dados, para que um invasor tenha que tentar forçar sua senha no próprio dispositivo. Eles não podem simplesmente remover seu armazenamento, conectá-lo a um computador e tentar forçar sua senha curta a partir daí.

Essa "proteção de dados" é ativada por padrão, mas é ativada somente quando você insere um PIN ou outra senha de desbloqueio de dispositivo. Se você não precisava de um PIN, não ajudaria você - qualquer um poderia inicializar seu telefone ou tablet.

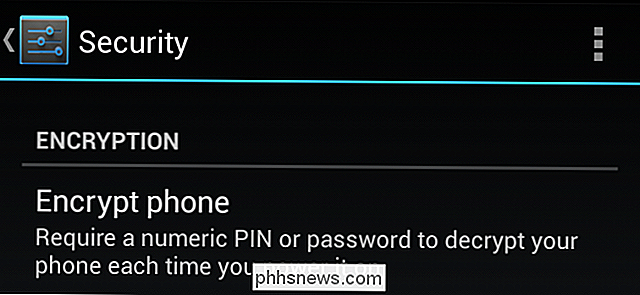

Android 5.0 Lollipop

RELACIONADOS: Como criptografar seu telefone Android (e por que Você pode querer)

Depois de oferecer um recurso de criptografia opcional, a versão mais recente do Android - Android 5.0, também conhecida como Android L ou Android Lollipop - agora ativará a criptografia por padrão. Como o iOS, o Android reutiliza a senha da tela de bloqueio para isso. Seu código de acesso pode ser um PIN de quatro dígitos, mas também pode ser uma senha mais longa. Em uma melhoria da criptografia do Android 4.4, o Android 5.0 usa uma credencial baseada em hardware para torná-lo mais forte, portanto, as tentativas de força bruta teriam que ocorrer no próprio dispositivo. Você não pode simplesmente abrir o armazenamento de um dispositivo Android e tentar decifrar a senha do usuário.

A criptografia é ativada por padrão, portanto, não será necessário passar por um longo processo de criptografia, como acontece em versões mais antigas do Android. Como no iOS, não ajudará muito se você nunca definir uma senha para desbloquear o dispositivo, pois qualquer um poderia inicializar o dispositivo.

É importante notar que o Windows Phone e o Windows RT também oferecem um “dispositivo”. criptografia ”. Ele funciona de maneira semelhante ao recurso que chegou à versão desktop do Windows com o Windows 8.1.

Crédito da imagem: Yuri Samoilov no Flickr

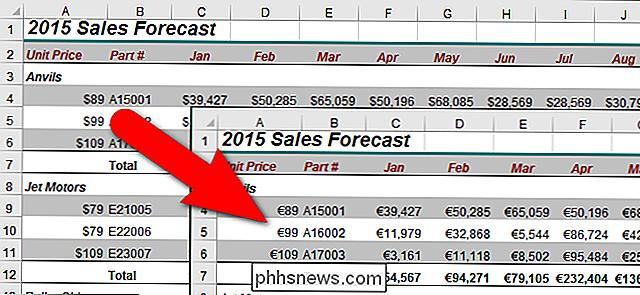

Como alterar a moeda padrão do Windows de dólares para euros

Ao lidar com moeda em programas do Windows e do Windows, como o Excel, o Windows usa seu símbolo de moeda padrão. Se você quiser usar um símbolo diferente (por exemplo, Euros em vez de Dólares), é fácil alterar usando uma configuração no Painel de Controle do Windows. O procedimento para alterar essa configuração é semelhante no Windows 7, 8 e 10, com pequenas diferenças em como você acessa a configuração do Painel de Controle.

Como fazer vídeos do YouTube fazer um loop contínuo

Você já precisou fazer um loop repetidamente em um vídeo do YouTube? Talvez você esteja tocando um videoclipe em seu laptop, que está conectado a alguns alto-falantes e você precisa da mesma música para repetir uma e outra vez? Ou talvez você só quer assistir o mesmo clipe de algo ridículo acontecendo uma e outra vez!Qualquer