Impedir que alguém use sua conexão sem fio à Internet

Você suspeita que um vizinho está usando sua conexão de Internet sem fio? Pode ser que sua conexão com a Internet seja mais lenta do que deveria ou que seus dispositivos continuem se desconectando do roteador. Alguém conectado ao seu roteador sem fio também pode acessar pastas compartilhadas na sua rede, portanto, o roubo de dados é uma ameaça real. Felizmente, existem maneiras de detectar conexões desconhecidas em sua rede e maneiras de impedi-las de se conectarem.

A principal defesa contra leechers sem fio é proteger seu roteador sem fio. Embora a maioria dos roteadores sem fio dos provedores de acesso possuam senhas longas, alguém ainda pode obter acesso simplesmente copiando a senha impressa no roteador sem fio, pois a maioria das pessoas não altera a senha padrão definida pelo ISP.

Se você tiver um roteador que comprou por conta própria, ninguém poderá usar a senha gravada no roteador, a menos que você não altere a senha padrão. Nós vamos falar sobre tudo isso abaixo. Vamos primeiro falar sobre como detectar leechers wireless.

Detectar conexões sem fio não autorizadas

Existem basicamente duas maneiras de detectar todos os dispositivos conectados ao seu roteador sem fio: verifique o próprio roteador ou use um dispositivo já conectado à rede para escanear toda a rede. Eu prefiro o último método porque é menos complicado, no entanto, vou mencionar os dois caminhos.

O primeiro passo é conectar ao seu roteador sem fio a partir do seu navegador da web. Para fazer isso, você precisa digitar o endereço IP do seu roteador. Se você não sabe, leia o meu post sobre como determinar o IP do seu roteador sem fio. Depois de ter isso, você precisará fazer o login usando o nome de usuário e senha.

Se você não se lembra da senha ou nunca alterou a senha padrão, isso é um problema. Em qualquer um desses casos, recomendo redefinir seu roteador sem fio para as configurações padrão de fábrica e começar do zero. Pode parecer uma tarefa monumental, mas na verdade não é.

Primeiro, leia minha postagem sobre como redefinir seu roteador sem fio, o que é bastante fácil de fazer. Em seguida, não se preocupe se você não tiver mais a burocracia para o seu roteador, pois você pode encontrar a senha padrão no próprio roteador ou encontrar as senhas do roteador padrão online.

Quando conseguir entrar no seu roteador, você poderá verificar quais endereços IP foram alocados na rede. Normalmente, esta informação está localizada em algum lugar na página principal e pode ser chamada de Dispositivos, Minha Rede, Alocação de Endereço IP, Dispositivos Anexados, Status Wireless, Dispositivos Conectados, Tabela de Clientes DHCP, etc. Isso realmente depende do roteador que você tem, mas você deve ver uma lista como a mostrada abaixo.

A maioria dos novos roteadores também mostra o nome dos dispositivos, por isso é fácil saber se o dispositivo é um telefone, tablet, impressora, câmera IP, NAS, dispositivo de streaming, laptop ou computador. Se você não conseguir descobrir qual dispositivo está associado a um endereço IP, poderá sempre tentar colar esse IP no seu navegador da Web e ver se ele carrega uma página da web. Algumas impressoras, câmeras, etc. terão suas próprias interfaces web às quais você pode se conectar através do navegador.

Se tudo isso é muito complicado, outro método para encontrar clientes conectados é usar um aplicativo de smartphone. Para dispositivos Apple, recomendo o Net Analyzer Lite e o Fing Network Scanner. O Fing também está disponível na Google Play Store.

Esses aplicativos são realmente melhores do que ir diretamente para o roteador na maioria das vezes, pois podem fornecer mais informações sobre o dispositivo. O Fing pode até descobrir se você tem um console na sua rede, o que é muito legal.

Agora deve ser muito fácil encontrar um dispositivo que não deveria estar conectado à sua rede. Se este for o caso, o que você pode fazer? Continue lendo para descobrir como proteger sua rede sem fio.

Rede sem fio segura

O primeiro passo que você deve tomar se achar que sua rede foi comprometida é redefinir completamente seu roteador como mencionado anteriormente ou comprar um novo roteador se o atual for antigo. Se alguém conseguir se conectar ao seu roteador sem fio, ele também poderá ter comprometido o roteador e poderá monitorar toda a atividade na rede.

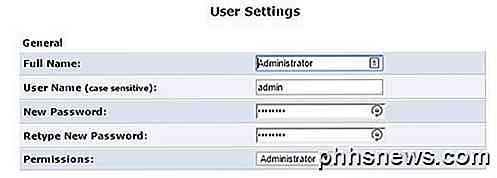

O próximo passo é entrar no seu roteador e alterar imediatamente o login padrão do roteador. Muitas pessoas assumem que definir uma senha forte de Wi-Fi é tudo o que precisam, mas isso não é o caso. É verdade que, para que alguém faça login no roteador, primeiro precisa estar conectado à rede sem fio. No entanto, muitas vezes você tem convidados que não podem confiar totalmente e que precisam se conectar à sua rede sem fio por um curto período de tempo.

Admin do roteador

Uma vez conectados, se eles são do tipo hacker, eles podem tentar se conectar ao seu roteador e tentar o nome de usuário e senha padrão para entrar. Se você nunca mudou, eles agora podem acessar seu roteador e ter controle total sobre sua rede WiFi. Então, mude a senha de login do roteador imediatamente.

Se você pode mudar o nome de usuário também, vá em frente e faça isso. Admin é o nome de usuário mais comum nos roteadores e a alteração torna muito mais difícil para alguém obter acesso ao roteador. Se você tiver um roteador sem fio de um ISP, o nome de usuário e a senha da interface administrativa do roteador também serão impressos diretamente no dispositivo, portanto, certifique-se de alterá-lo dos valores padrão.

Você terá que pesquisar as várias páginas de configuração e configuração, pois essas opções estão localizadas em locais diferentes para diferentes fornecedores. Agora que você alterou as informações de login do roteador, a próxima etapa é configurar a segurança sem fio.

WPA / WPA2

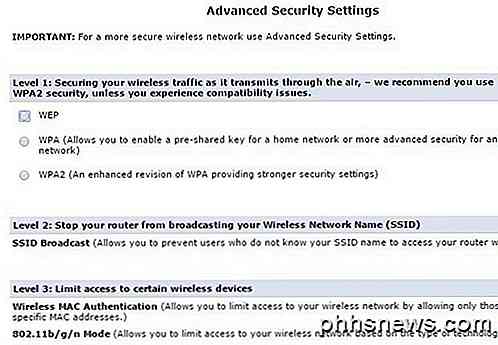

Há três maneiras principais de proteger seu roteador neste ponto: escolher entre criptografia WEP, WPA e WPA2, desativar a transmissão SSID e ativar a autenticação MAC sem fio. Acredito firmemente que você realmente só precisa usar criptografia WPA2 com uma chave longa para ser muito seguro, mas algumas pessoas gostam de tomar precauções extras e pode valer a pena o esforço extra se você tiver informações muito confidenciais armazenadas em seus dispositivos.

Alguns roteadores tornam isso realmente fácil para você, como a página de configurações avançadas de segurança do roteador Verizon FIOS mostrada acima. Você só deve usar o WPA2, se possível. O WEP é muito inseguro e o WPA pode ser quebrado com facilidade. Se você tiver dispositivos em sua rede que não podem se conectar depois de configurar o WPA2, escolha a opção WPA + WPA2 Personal . Certifique-se de escolher uma senha longa. Note que não precisa ser um monte de números aleatórios, símbolos ou letras para ser seguro. Uma senha forte só precisa ser uma longa frase secreta.

Se você seguiu as etapas acima, redefinindo o roteador, configurando a senha do administrador e usando o WPA2, pode ter certeza de que qualquer pessoa anteriormente conectada à sua rede sem fio está desconectada.

Se você quiser ir mais longe, pode ler meu post sobre como desativar a transmissão SSID, mas isso não torna sua rede muito mais segura. Ativar a filtragem de endereços MAC tornará sua rede mais segura, mas torna tudo muito menos conveniente. Toda vez que você quiser conectar um novo dispositivo à sua rede, terá que encontrar o endereço MAC do dispositivo, fazer login no roteador e adicioná-lo à lista de filtros.

Em conclusão, se você suspeitar de atividade incomum em sua rede, você deve seguir imediatamente as etapas descritas acima. Há chances de alguém estar monitorando seu computador se ele estiver conectado à sua rede, por isso é melhor prevenir do que remediar. Se você tiver alguma dúvida, poste um comentário. Apreciar!

Como imprimir fotos de um smartphone ou tablet Android

As fotos tiradas no smartphone Android não precisam ficar digitais. Você pode obter cópias físicas dessas fotos impressas com rapidez e facilidade - usando sua própria impressora, em uma loja local ou enviadas para você pelo correio. Você não precisa de nenhum hardware sofisticado para fazer isso. Você pode usar sua própria impressora fotográfica, mas essa não é a solução ideal - se você quiser apenas imprimir uma foto ocasional, pague apenas por impressão.

O que é Malvertising e como você se protege?

Os invasores estão tentando comprometer seu navegador da Web e seus plug-ins. "Malvertising", usando redes de anúncios de terceiros para incorporar ataques em sites legítimos, está se tornando cada vez mais popular. O problema real com malvertising não é anúncios - é um software vulnerável em seu sistema que pode ser comprometido clicando em um link para um site malicioso.