Como configurar uma VPN na Android TV

Há vários motivos pelos quais você pode querer usar uma VPN na sua caixa da Android TV, mas ela não está disponível como uma opção de ação, como está Celulares ou tablets Android Felizmente, existem algumas maneiras de contornar isso: Se o seu provedor oferecer: Use um aplicativo de VPN independente Há poucas opções de VPN autônomas disponíveis para a Android TV, que devem executar o trabalho -especialmente se a VPN que você assinar já oferece uma destas opções: Essa é uma solução simples: instale o aplicativo, entre e lança -done.

Por que o HomeKit da Apple exige todo o novo hardware Smarthome?

Há muito interesse no sistema de automação residencial HomeKit da Apple e em uma quantidade igual de choque sobre a percepção de que ele requer investimento novo hardware. Por que exatamente o HomeKit requer novo hardware? Continue lendo enquanto investigamos. O que é o HomeKit? O HomeKit é a entrada da Apple no mercado de automação residencial e se destina a servir como um sistema de controle e banco de dados que vincula todos os seus produtos compatíveis com o HomeKit com seus dispositivos Apple.

Como discar automaticamente as extensões do telefone com seu iPhone

Se você precisar discar um ramal para alcançar alguns de seus contatos - ou um código para participar de uma conferência - você sabe que é um incômodo lembrar que informações ou procurando-o antes de fazer uma chamada. Em vez disso, por que o seu iPhone não disca automaticamente os dígitos extras para você?

Como tornar a exibição do relógio da barra de tarefas do Windows 10 Segundos

O relógio da barra de tarefas do Windows 10 pode exibir o tempo preciso até o segundo. Esse recurso requer um hack de registro para ativar e funciona somente no Windows 10. Os usuários do Windows 7 precisarão de um utilitário de terceiros como o T-Clock Redux para fazer isso. Versões beta antigas do relógio da barra de tarefas mostravam segundos .

Como fazer backup e restaurar sua configuração do Synology NAS

Você gastou muito tempo configurando seu Synology NAS para ser simplesmente perfeito. Portanto, reserve um tempo para fazer o backup periodicamente do seu arquivo de configuração para manter todas as suas configurações sãs e salvas Assim como você pode fazer backup dos parâmetros de configuração de outros dispositivos em sua casa (como a configuração de muitos roteadores, incluindo os populares).

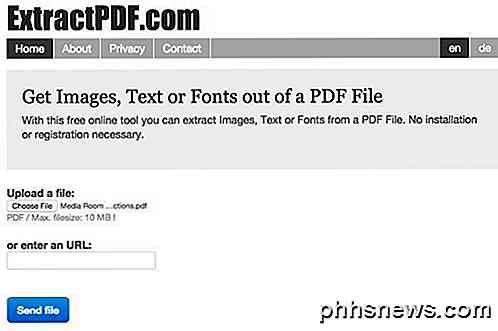

Extrair texto de PDF e arquivos de imagem

Tem um documento em PDF do qual você gostaria de extrair todo o texto? E quanto aos arquivos de imagem de um documento digitalizado que você deseja converter em texto editável? Estes são alguns dos problemas mais comuns que eu vi no local de trabalho ao trabalhar com arquivos.Neste artigo, falarei sobre várias maneiras diferentes de tentar extrair texto de um PDF ou de uma imagem. Seu

Como personalizar notificações de mensagem de texto do Android com base em seu conteúdo

O sistema de notificação do Android é sem dúvida uma das melhores coisas sobre o sistema operacional. Mas e se você pudesse melhorar? Um aplicativo chamado Converbration pode fazer isso permitindo que você personalize completamente as notificações para suas mensagens de texto com base em vários fatores.

O atalho para iPhone que ajuda você a alcançar qualquer coisa com apenas uma das mãos

RELACIONADOS: Tablets não estão matando laptops, mas os smartphones estão matando tablets A maioria das pessoas parece preferir telefones com maior telas, mesmo na medida em que esses telefones maiores às vezes empurram as vendas de tablets. Ainda assim, esses telefones maiores não vêm sem suas desvantagens, um dos quais é que eles são um pouco mais difíceis de usar com uma mão.

Como pausar, apagar e excluir vídeos do seu histórico do YouTube

O YouTube é a melhor maneira de desperdiçar tempo. Não é nenhum segredo que todos nós passamos muito tempo vendo vídeo após vídeo. O que você pode não perceber é que todos esses vídeos são mantidos em seu histórico, o que você pode limpar ou pausar. Discutimos outros aspectos do YouTube no passado, como impedir que as anotações sejam exibidas automaticamente em vídeos.

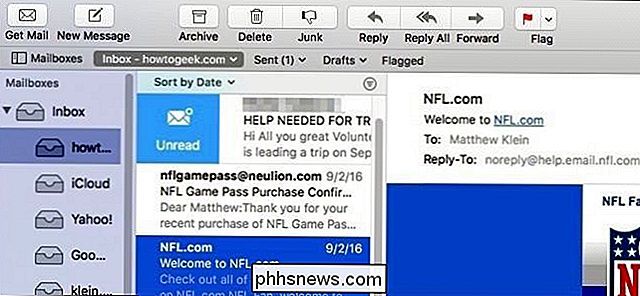

Como desabilitar a transferência de mensagens no Apple Mail para macOS

Se você usa o Apple Mail, talvez tenha notado que pode roubar mensagens para executar determinadas ações. É um atalho útil, mas se você for invocá-lo acidentalmente, veja como desativar esse recurso. Não somos estranhos em configurar o Apple Mail para melhor atender aos nossos propósitos. Conversamos sobre como criar e modificar assinaturas e anexá-las ao final de seus e-mails, como desativar eventos e sugestões de contato, e até mesmo mostramos maneiras de gerenciar melhor sua caixa de entrada com regras.