Como proteger seu Gmail e sua Conta do Google

Entre todas as suas contas on-line, há uma boa chance de o Google ter a maioria das suas informações. Pense nisso: se você usa o Gmail para e-mail, o Chrome para navegação na Web e o Android para seu sistema operacional móvel, já está usando o Google para quase tudo que você faz.

Agora, você está pensando em quanto o material é armazenado e salvo pelo Google, pense em como essa conta é segura. E se alguém tiver acesso à sua conta do Google? Isso incluiria extratos bancários no Gmail, arquivos pessoais no Drive, fotos armazenadas no Google Fotos, registros de bate-papo do Hangouts e muito a mais. Pensamento assustador, certo? Vamos falar sobre como ter certeza de que sua conta está tão segura quanto possível.

Comece com uma verificação de segurança

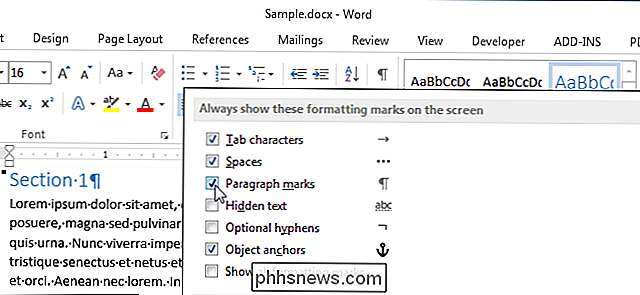

O Google torna a verificação da segurança da sua conta muito fácil: basta usar a Segurança integrada Ferramenta de verificação na página “Login & segurança” da sua conta.

Ao clicar na opção “Verificação de segurança”, você será lançado em um formulário de várias seções que basicamente solicitará que você revise e confirme algumas informações. isso não deve levar tanto tempo, mas você definitivamente vai querer tomar seu tempo e rever completamente as informações que você encontra aqui

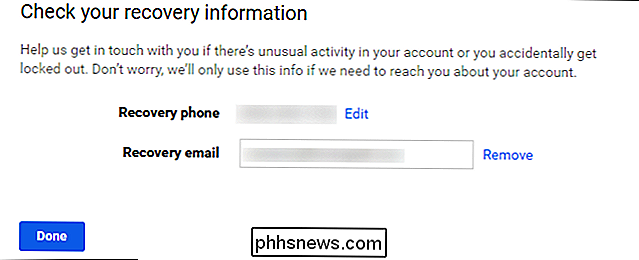

Definir um telefone de recuperação e e-mail

A primeira opção é muito simples: confirme seu telefone de recuperação número e endereço de e-mail. Basicamente, se você ficar bloqueado em sua conta do Google, verifique se essas coisas estão corretas. Além disso, você receberá um e-mail em sua conta de recuperação sempre que sua conta principal estiver conectada a um novo local.

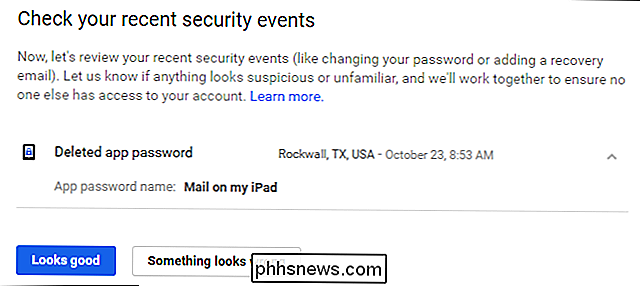

Ver eventos de segurança recentes

Depois de confirmar essa informação, vá em frente e clique em "Concluído". O levará para o menu Recentes eventos de segurança - se você não fez alterações relacionadas à segurança recentemente, então as chances são de que você não terá nada aqui. Se houvere você não tiver feito nenhuma alteração, dê uma olhada mais de perto. Isso pode ser indicativo de algum tipo de atividade suspeita em sua conta. Se algo estiver listado aqui (como na minha captura de tela), você pode descobrir o que é clicando na seta para baixo ao lado da data e hora. Como você pode ver abaixo, meu evento específico foi a revogação da permissão de e-mail no meu iPad. Eu não tenho mais esse tablet, então não há necessidade de ter permissão. Novamente, se tudo estiver bem, dê um clique no botão "Parece bom".

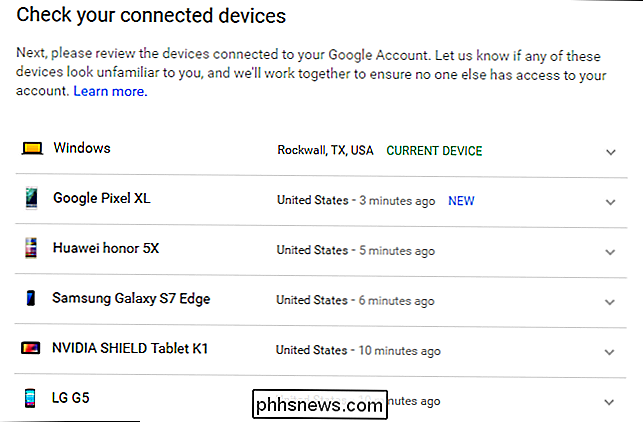

Veja quais outros dispositivos estão conectados à sua conta

RELACIONADOS: Como ver outros dispositivos conectados à sua Conta do Google

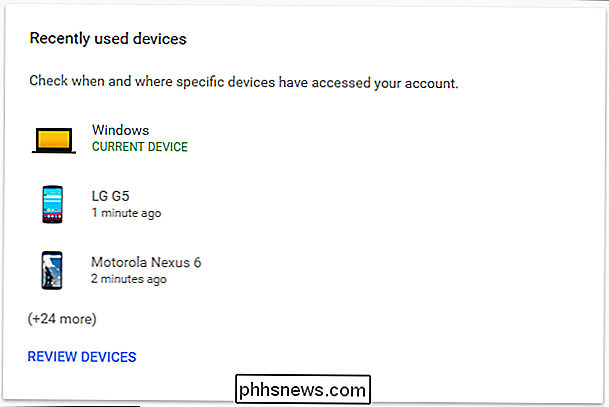

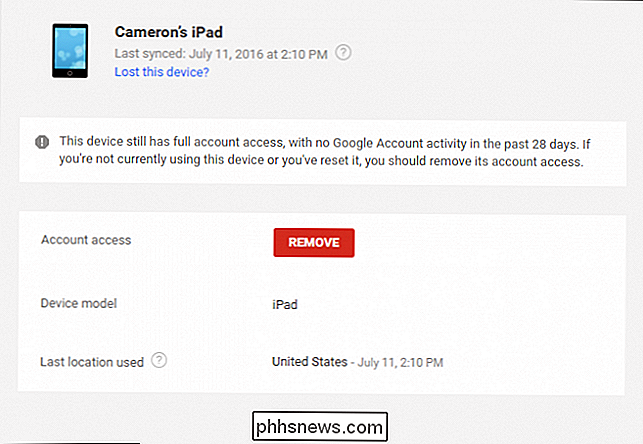

A próxima seção pode ou não demorar um pouco, dependendo de quantos dispositivos você conectou. Este é definitivamente algo que você vai querer prestar atenção, no entanto: se você não tem mais ou usar um dispositivo específico, não há razão para ter acesso à sua conta! Também é importante notar que, se você usou o dispositivo recentemente, a hora, a data e o local serão exibidos ao lado do nome. Para obter mais informações sobre determinados dispositivos, clique na seta para baixo no final da linha.

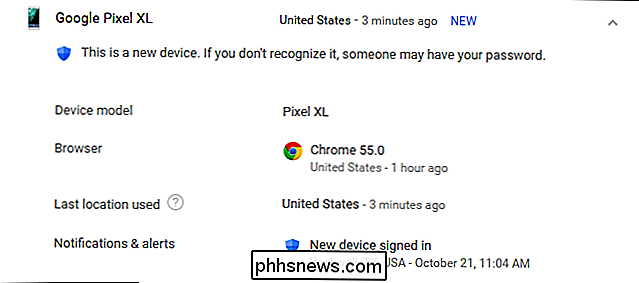

Novos dispositivos também serão destacados aqui, junto com um aviso de que, se você não o reconhecer, alguém poderá ter acesso à sua conta

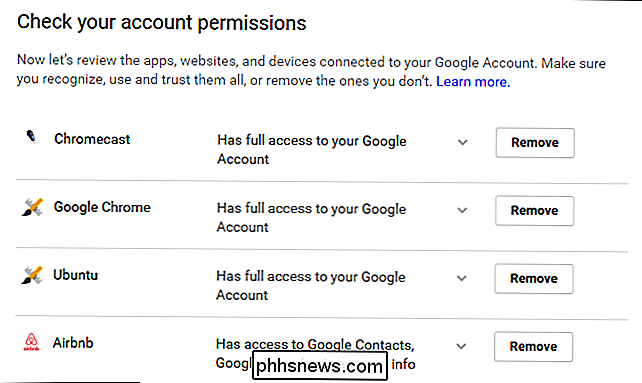

Limpar aplicativos com permissão para acessar sua conta

A próxima seção é outra importante: as Permissões da conta. Basicamente, isso é qualquer coisa que tenha acesso à sua Conta do Google, qualquer coisa com a qual você tenha feito login com o Gmail ou tenha recebido permissões para sua conta. A lista não mostrará apenas o que o aplicativo ou dispositivo é, mas exatamente o que ele tem acesso. Se você não se lembra de conceder acesso a algo (ou simplesmente não usa mais o aplicativo / dispositivo em questão), clique no botão "remover" para revogar o acesso à conta. Se for uma conta que você realmente usa e remove acidentalmente, basta reatribuir o acesso na próxima vez que fizer login.

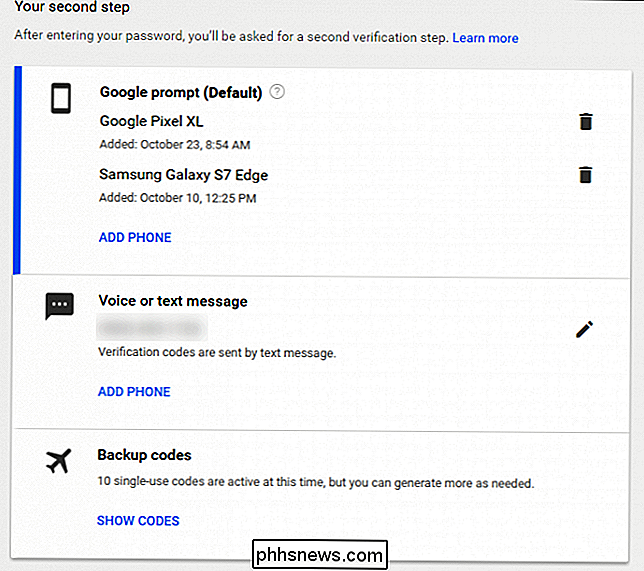

Por fim, você analisará as configurações da verificação em duas etapas. Se você não tiver essa configuração, faremos isso abaixo.

Se tiver, no entanto, certifique-se de que tudo está atualizado - verifique seu número de telefone ou outro método de autenticação e confirme se o seu código de backup a quantia está correta - se você nunca usou um código de backup para nada, mas tem menos de 10 disponíveis, algo não está certo!

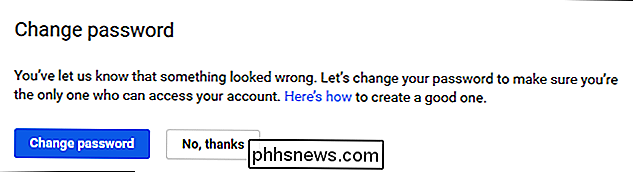

Se, a qualquer momento durante o processo de check-up, você vir algo errado, não hesite em clicar no botão "Algo parece errado" - ele está lá por um motivo! Depois de dar um clique, ele sugerirá automaticamente que você altere sua senha. Se algo realmente estiver errado, é algo que você vai querer fazer.

Embora o processo de verificação em si seja muito útil, você também precisará saber como acessar e alterar as configurações manualmente. Vamos ver o mais comum agora.

Use uma senha forte e a verificação em duas etapas

Se você já está na internet há algum tempo razoável, então já conhece o spiel: use uma senha forte . O nome ou aniversário de seu filho, seu aniversário ou qualquer outra coisa que possa ser facilmente adivinhada não são exemplos de senhas fortes - esses são os tipos de senhas que você usa quando basicamente quer que seus dados sejam roubados. Dura verdade, eu sei, mas é isso que é.

RELACIONADO: Por que você deve usar um gerenciador de senhas e como começar

Nós altamente, altamente recomendamos o uso de algum tipo de um gerador de senhas e gerenciador para obter as senhas mais fortes possíveis - uma que faz parte de um cofre de senha é ainda melhor. Meu favorito pessoal do grupo é o LastPass, que venho usando há alguns anos. Quando se trata de novas senhas, esta é a minha meta: deixo o LastPass gerar uma nova senha e salvá-la, e nunca mais penso nela novamente. Desde que eu me lembre da minha senha mestra, então essa é a única que eu vou precisar. Você deve procurar fazer o mesmo, não apenas para sua conta do Google, mas para todas suas contas! Temos um guia completo sobre como fazer isso aqui.

RELATED: O que é autenticação de dois fatores e por que preciso?

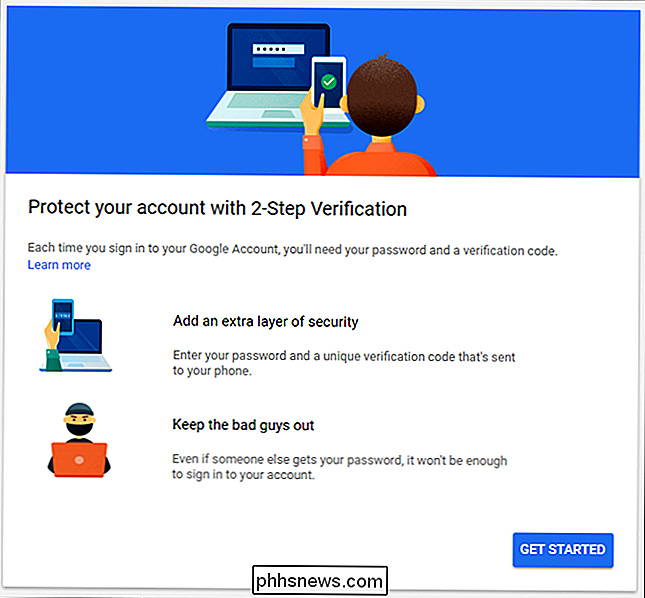

Depois de ter uma senha forte, é hora de configurar 2 autenticação de ponto (também conhecida como autenticação de dois fatores ou “2FA”). Basicamente, isso significa que você precisa de duas coisas para entrar em sua conta: sua senha e uma segunda forma de autenticação - geralmente algo que só é acessível a você. Por exemplo, você pode receber uma mensagem de texto com um código único, usar um aplicativo de autenticação em seu telefone (como Google Authenticator ou Authy) ou usar o novo sistema de autenticação sem código do Google, que é meu favorito.

Dessa forma, seu dispositivo é protegido por algo que você conhece e algo que você tem . Se alguém obtiver sua senha, ela não poderá acessar sua conta, a menos que ela também tenha roubado seu telefone.

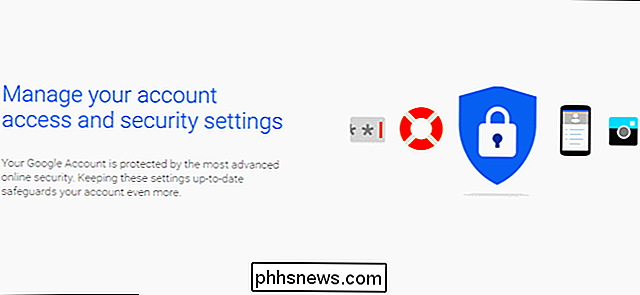

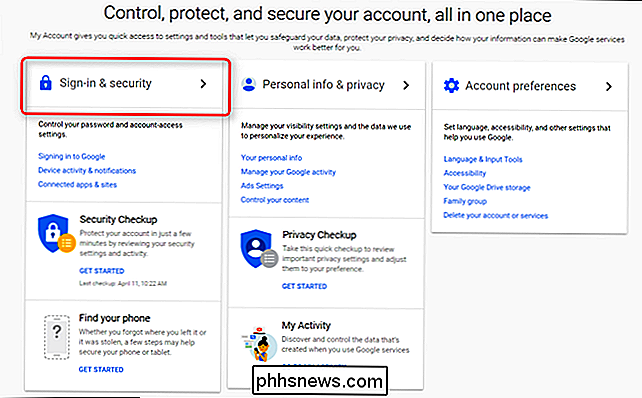

Para alterar sua senha ou configurar a verificação em duas etapas, primeiro você precisa acessar as configurações da sua Conta do Google. , em seguida, selecione "Login e segurança".

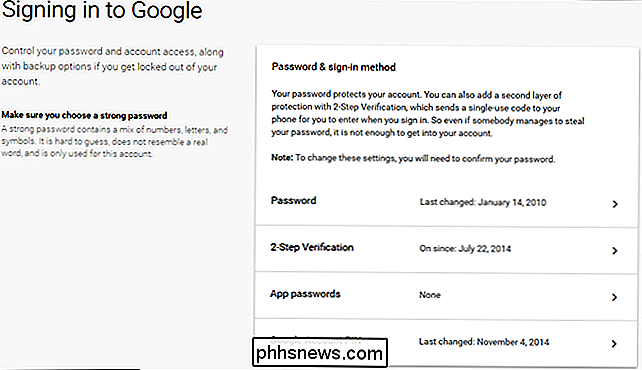

A partir daí, role para baixo até a seção "Fazer login no Google", onde você verá informações detalhadas, como a última vez que alterou sua senha , quando você configura a verificação em duas etapas e assim por diante.

Para alterar sua senha (que é algo que aparentemente está por muito tempo em atraso), clique na caixa "Senha". Primeiro, você será solicitado a inserir sua senha atual e, em seguida, será apresentada uma nova caixa de entrada de senha. Fácil o suficiente.

Para configurar ou alterar suas configurações de verificação em duas etapas, vá em frente e clique nesse link na página principal "Login e segurança". Novamente, você será solicitado a digitar sua senha. Se você nunca configurou a verificação em duas etapas na sua conta do Google, clique na caixa "Primeiros passos" para começar. Ele pedirá que você faça login novamente e envie um código por mensagem de texto ou telefonema.

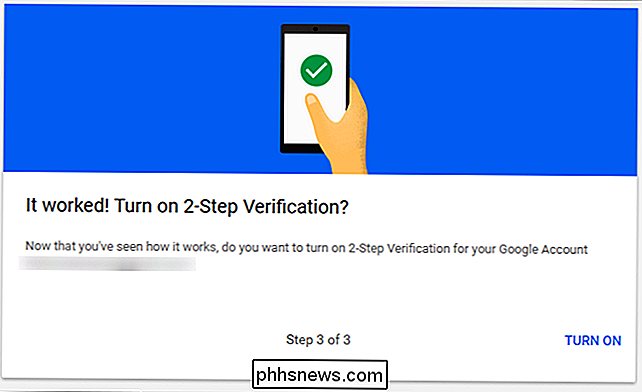

Depois de obter o código e inseri-lo na caixa de verificação, será perguntado se deseja ativar o código. verificação de etapas. Vá em frente e clique em "ativar". A partir de agora, você receberá um código toda vez que tentar fazer login na sua Conta do Google a partir de um novo dispositivo.

Depois de configurar a verificação em duas etapas (de se você configurou em primeiro lugar), você pode controlar exatamente qual é o segundo passo: é aqui que você pode mudar para o método "Prompt do código" sem código, alternar para o uso de um aplicativo autenticador e certificar-se de que códigos de backup são atuais.

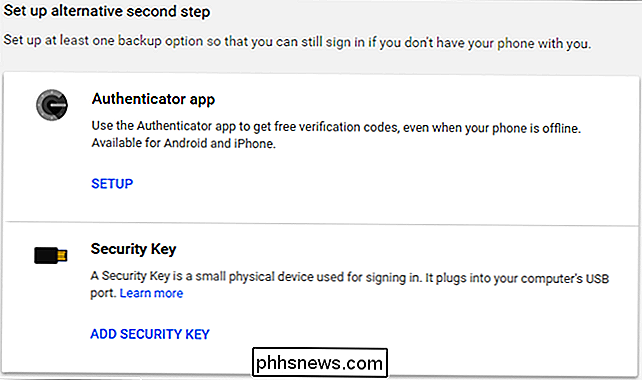

Para configurar um novo método de segunda etapa, basta usar a seção "Configurar segunda etapa alternativa".

Boom, pronto: sua conta agora está muito mais segura. Bom para você!

Fique de olho em aplicativos, atividades de dispositivos e notificações conectados

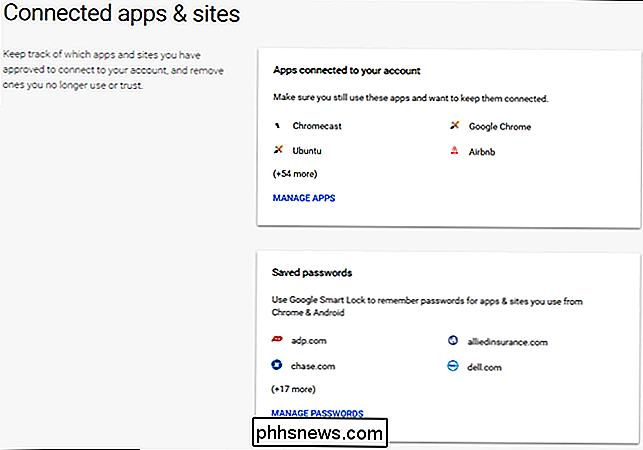

O restante da página de segurança é bastante simples (e também faz parte da Verificação de segurança da qual falamos anteriormente), pois abrange dispositivos, aplicativos e configurações de notificação. Mais do que algo que você pode fazer ativamente, tudo na “Atividade e notificações do dispositivo” e “Aplicativos e sites conectados” é algo que você terá que monitorar passivamente.

Você pode monitorar a atividade da conta aqui, como dispositivos que foram recentemente conectados à sua conta do Google, por exemplo, junto com os dispositivos conectados no momento. Novamente, se você não estiver mais usando um dispositivo, revogue seu acesso! Você pode obter mais informações sobre eventos e dispositivos clicando no respectivo link "Revisar…".

Para remover um dispositivo, basta clicar no dispositivo e escolher "remover". Ele pedirá que você confirme a remoção, e isso sobre isso. Sim, é assim tão fácil.

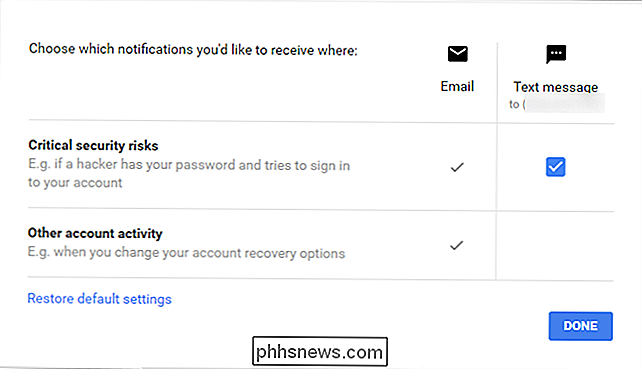

Você também pode controlar seus alertas de segurança aqui - essa é uma seção simples que basicamente permite que você defina quando e onde receber notificações de eventos específicos, como “riscos de segurança cruciais” e “outras atividades da conta. ”

Gerenciar seus aplicativos, sites e senhas salvas conectados é igualmente simples: clique no link“ Gerenciar… ”para obter mais informações e remova tudo o que não está mais usando ou deseja salvar.

Verifique novamente com essas páginas de vez em quando e limpe qualquer coisa que não precise de acesso. Você ficará mais feliz e seguro com isso.

Proteger sua conta do Google não é difícil, nem é tudo isso que consome tempo, e é algo que todos que têm uma conta do Google devem fazer. O Google fez um excelente trabalho ao colocar tudo em um único local e torná-lo incrivelmente fácil de analisar, controlar e editar.

O que é o cloudd e Por que ele está sendo executado no meu Mac?

Você deve ter notado algo chamado cloudd em execução no Mac durante o uso do Activity Monitor. Você deveria estar preocupado? O que é isso? Esse processo é parte do macOS e está relacionado ao iCloud. RELATED: O que é este processo e por que ele está sendo executado no meu Mac? Este artigo é parte de nossa série em andamento explicando vários processos encontrados em Monitor de Atividades, como kernel_task, hidd, mdsworker, install, WindowServer, blued, launchd, backup, gerenciador de sistemas, powerd, coreauthd, configd, mdnsresponder, UserEventAgent, nsurlstoraged, commerce, parentalcontrold, sandboxd e muitos outros.

Como executar o Android no Windows com o AMIDuOS

Há um número cada vez maior de maneiras de testar os aplicativos Android no desktop ou laptop do Windows. Mas dos vários métodos que eu testei, nenhum combinou o acesso completo às funções básicas do Android com facilidade de acesso como o AMIDuOS da American Megatrends. RELATED: Como executar aplicativos e jogos Android na área de trabalho do Windows com o BlueStacks Ao contrário de um programa como o Bluestacks, que consiste em obter funcionalidades específicas de aplicativos na área de trabalho, o AMIDuOS é uma máquina virtual completa de Android, recriando a interface e a experiência de um tablet Android completo.