O que é Malvertising e como você se protege?

Os invasores estão tentando comprometer seu navegador da Web e seus plug-ins. "Malvertising", usando redes de anúncios de terceiros para incorporar ataques em sites legítimos, está se tornando cada vez mais popular.

O problema real com malvertising não é anúncios - é um software vulnerável em seu sistema que pode ser comprometido clicando em um link para um site malicioso. Mesmo se todos os anúncios desaparecessem da web durante a noite, o problema central permaneceria.

Nota do editor: Este site é obviamente suportado por anúncios, mas estamos tentando informar as pessoas de um problema muito real com dia zero. ataques de drive-by, e a solução popular não impede a causa raiz. Você certamente pode usar o Adblock para reduzir seu risco, mas isso não elimina o risco. Por exemplo, o site do chef celebridade Jamie Oliver foi hackeado não uma vez, mas 3 vezes com um kit de exploração de malware direcionado a milhões de visitantes

Websites são hackeados todos os dias e supondo que seu adblocker vai protegê-lo é um falso sentido de segurança. Se você estiver vulnerável e uma tonelada de pessoas estiver, até mesmo um único clique pode infectar seu sistema.

Navegadores da Web e plug-ins estão sob ataque

Há duas maneiras principais pelas quais os invasores tentam comprometer seu sistema. Uma delas é tentar enganá-lo para baixar e executar algo malicioso. A segunda é atacar seu navegador da Web e softwares relacionados, como o plug-in do Adobe Flash, o plug-in do Oracle Java e o Adobe PDF Reader. Esses ataques usam brechas de segurança neste software para forçar o computador a baixar e executar softwares mal-intencionados

Se o seu sistema estiver vulnerável - porque um invasor conhece uma nova vulnerabilidade de “dia zero” para o seu software ou porque você não correções de segurança instaladas - basta visitar uma página da Web com código malicioso e permitir que o invasor comprometa e infecte seu sistema. Isso geralmente assume a forma de um objeto Flash malicioso do applet Java. Clique em um link para um site obscuro e você pode estar infectado, mesmo que não seja possível para qualquer site - mesmo os mais desonestos nos piores cantos da web - comprometer seu sistema.

O que é o Malvertising?

Em vez de tentar induzi-lo a visitar um site mal-intencionado, o malvertising usa redes de publicidade para espalhar esses objetos maliciosos do Flash e outros códigos maliciosos para outros sites.

Os invasores enviam objetos maliciosos do Flash e outros códigos mal-intencionados para redes de anúncios, pagando à rede para distribuí-las como se fossem anúncios reais.

Você poderia visitar o site de um jornal e um roteiro de publicidade no site faria o download de um anúncio da rede de anúncios. O anúncio malicioso tentaria, então, comprometer seu navegador da web. Foi exatamente assim que um ataque recente que usou a rede de anúncios do Yahoo! para exibir anúncios maliciosos em Flash funcionou.

Esse é o núcleo do malvertising - aproveita as falhas no software que você está usando para infectar você em sites "legítimos". , eliminando a necessidade de induzi-lo a visitar um site malicioso. Mas, sem malvertising, você poderia ser infectado da mesma maneira depois de apenas clicar em um link de distância do site do jornal. As falhas de segurança são o problema principal aqui

Como se proteger do Malvertising

RELACIONADAS: Como ativar plug-ins de clique para reproduzir em cada navegador da Web

Mesmo que seu navegador nunca tenha carregado outro anúncio novamente , você ainda deseja usar os truques abaixo para proteger seu navegador da Web e se proteger contra os ataques mais comuns on-line.

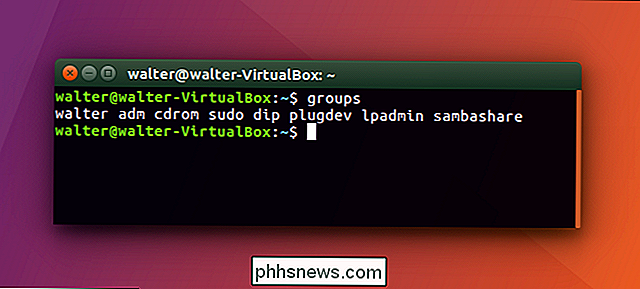

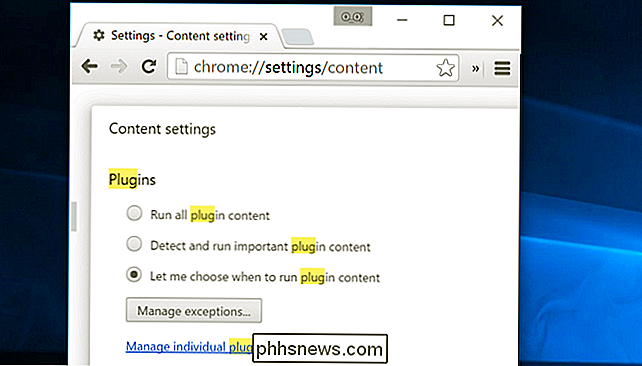

Ativar plug-ins de clique para reproduzir : certifique-se de ativar o clique para o reproduza plug-ins no seu navegador da Web. Quando você visita uma página da Web que contém um objeto Flash ou Java, ele não é executado automaticamente até que você clique nele. Quase todos os malvertising usam esses plug-ins, portanto, essa opção deve protegê-lo de quase tudo.

RELACIONADOS: Usar um programa antiexploração para ajudar a proteger seu PC contra ataques de dia zero

Usar antimalware do MalwareBytes Exploit Nós continuamos falando sobre o MalwareBytes Anti-Exploit aqui no How-To Geek por um motivo. É essencialmente uma alternativa mais amigável e completa ao software de segurança EMET da Microsoft, voltado mais para empresas. Você também pode usar o EMET da Microsoft em casa, mas recomendamos o MalwareBytes Anti-Exploit como um programa anti-exploit

Este software não funciona como um antivírus. Em vez disso, ele monitora seu navegador da Web e observa as técnicas exploradas pelo navegador. Se notar tal técnica, ela irá pará-lo automaticamente. O MalwareBytes Anti-Exploit é gratuito, pode rodar ao lado de um antivírus e protegê-lo da grande maioria das explorações de navegador e plug-in - até mesmo dias-zero. É importante proteger todos os usuários do Windows que estejam instalados.

RELACIONADOS: Desinstalar ou desabilitar plug-ins para tornar seu navegador mais seguro

Desabilitar ou desinstalar plug-ins que você não usa com frequência, incluindo Java : Se você não precisa de um plug-in de navegador, desinstale-o. Isso irá "reduzir sua superfície de ataque", dando aos invasores menos softwares potencialmente vulneráveis para o alvo. Você não deve precisar de muitos plug-ins nos dias de hoje. Você provavelmente não precisa do plug-in do navegador Java, que tem sido uma fonte interminável de vulnerabilidades e é usado por poucos sites. O Silverlight da Microsoft não é mais usado pelo Netflix, portanto, você também pode desinstalá-lo.

Você também pode desativar todos os plug-ins do navegador e usar um navegador da Web separado com plug-ins ativados apenas para páginas da Web que precisam dele , embora isso exija um pouco mais de trabalho.

Se o Adobe Flash for excluído com êxito da Web - juntamente com o Java - malvertising se tornará muito mais difícil.

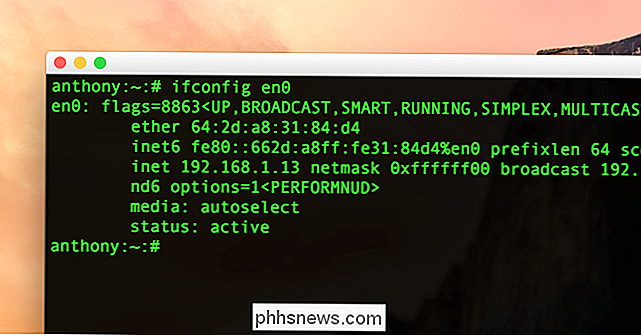

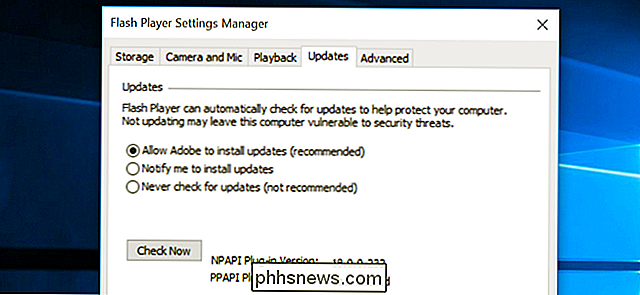

Mantenha seus plug-ins atualizados : Independentemente dos plug-ins deixados instalados, você precisa garantir que eles estejam atualizados com os patches de segurança mais recentes. O Google Chrome atualiza automaticamente o Adobe Flash e o Microsoft Edge. O Internet Explorer no Windows 8, 8.1 e 10 atualiza automaticamente o Flash também. Se você estiver usando o Internet Explorer no Windows 7, Mozilla Firefox, Opera ou Safari, verifique se o Adobe Flash está configurado para atualizar automaticamente. Você encontrará as opções do Adobe Flash no painel de controle ou na janela Preferências do sistema em um Mac.

Mantenha seu navegador atualizado : Mantenha seu navegador da Web atualizado também. Os navegadores da Web devem se atualizar automaticamente nos dias de hoje - apenas não desabilite sua maneira de desabilitar as atualizações automáticas e você deve estar bem. Se você estiver usando o Internet Explorer, certifique-se de que o Windows Update esteja ativado e regularmente instalando atualizações.

Embora a maioria dos ataques malvertising ocorra contra plug-ins, alguns deles atacaram os navegadores da Web.

Considere Evitar o Firefox Até a Eletrólise é feito : aqui está um conselho controverso. Enquanto o Firefox ainda é amado por alguns, o Firefox está atrás de outros navegadores da web de uma maneira importante. Outros navegadores, como o Google Chrome, o Internet Explorer e o Microsoft Edge, aproveitam a tecnologia de sandboxing para impedir que explorações de navegador escapem do navegador e danifiquem seu sistema.

O Firefox não possui esse tipo de sandbox, embora outros navegadores tenham um por vários anos. Uma exploração recente de malvertising segmentou o próprio Firefox usando um dia zero. As técnicas de sandbox embutidas no Firefox poderiam ter ajudado a evitar isso. No entanto, se você usar o Firefox, o MalwareBytes Anti-Exploit protegeria você.

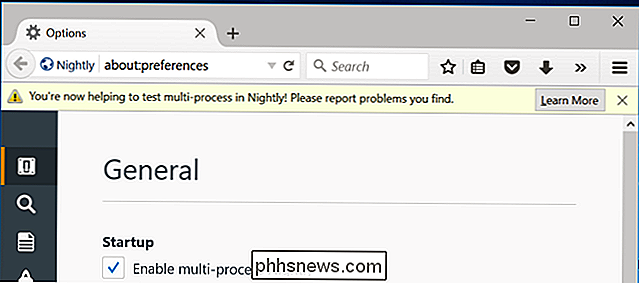

O Sandboxing está definido para chegar ao Firefox após anos de atrasos como parte do projeto Electrolysis, que também tornará o Firefox multi-processo. O recurso “multi-processo” está programado para fazer parte da versão estável do Firefox “até o final de 2015”, e já faz parte das versões instáveis. Até lá, o Mozilla Firefox é sem dúvida o navegador da web moderno menos seguro. Até mesmo o Internet Explorer empregou algum sandbox desde o Internet Explorer 7 no Windows Vista.

Atualmente, quase todos os ataques de malvertising ocorrem contra computadores Windows. No entanto, os usuários de outros sistemas operacionais não devem ficar muito convencidos. O recente ataque de malvertising contra o Firefox teve como alvo o Firefox no Windows, Linux e Mac.

Como vimos com o crapware migrando para o sistema operacional da Apple, os Macs não estão imunes. Um ataque a um navegador da Web específico ou a um plug-in como o Flash ou o Java geralmente funciona da mesma maneira no Windows, Mac e Linux.

Como a exclusividade dos endereços MAC é imposta?

Com o enorme volume de dispositivos conectados à Internet que foram e continuarão a ser produzidos, como está a exclusividade de qualquer endereço MAC "fornecido"? aplicado? A postagem de perguntas e respostas do SuperUser de hoje tem as respostas para as perguntas de um curioso leitor. A sessão de Perguntas e Respostas vem para nós, cortesia da SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas.

Corrigir jogadores em branco da tela preta do Mac Safari do YouTube

Um problema comum em computadores Mac e no navegador de Internet Safari é que às vezes os vídeos do YouTube são exibidos incorretamente: apenas uma tela preta ou preta.Felizmente, se os vídeos do YouTube não estão sendo carregados corretamente para você, a solução é bem fácil. Esses dois próximos passos devem levá-lo a assistir a vídeos novamente em pouco tempo. Observe que e