O que é um golpe de “saída do telefone” e como posso me proteger?

Você ficaria perdoado se nunca tivesse ouvido falar de um golpe de “saída do telefone” , porque até recentemente não era realmente um assunto amplamente falado. Mas ficou sério o suficiente para que a T-Mobile esteja enviando avisos para muitos de seus clientes. Aqui está um olhar mais atento sobre o que é isso e como se proteger dele.

O que é um golpe de saída de porta?

Se você quiser mudar de operadora de celular, normalmente pode trazer seu número de telefone existente com você - porque Quem quer obter um novo número de telefone se não tiver? Ninguém, é quem.

Agora, imagine alguém entrando em uma loja de transporte (ou ligando para eles) e fingindo ser você. Sem as medidas de segurança adequadas, essa pessoa poderia facilmente roubar seu número de telefone e levá-lo para uma nova operadora, desligando efetivamente seu serviço telefônico e controlando seu número. Isso é bem assustador.

E esse não é o único tipo de golpe de portabilidade na natureza - existe também algo chamado de esquema de troca SIM (também chamado de “seqüestro de SIM”) que funciona de forma semelhante, mas em vez de portar seu número para um novo transportadora, o invasor simplesmente finge ser você e solicita um novo cartão SIM para sua conta. Eles obtêm o SIM, obtêm acesso ao seu número.

E como apenas um cartão SIM pode ser conectado a um número em um determinado ponto, ele efetivamente desativa o cartão SIM atual. Então, enquanto a tática é um pouco diferente, o resultado final é o mesmo: seu telefone está desativado e outra pessoa tem o seu próprio número.

Por que isso é um grande negócio?

Embora tenha seu número sequestrado e serviço de celular Terminado soa como uma dor de cabeça, as implicações são muito mais profundas. Pense nisso: o seqüestrador acabou de assumir o controle do seu número de telefone, então eles terão acesso a todas as suas chamadas e textos. Tudo o que significou para os seus olhos ou ouvidos está agora nas mãos de um completo estranho. Faz minha pele rastejar só de pensar nisso.

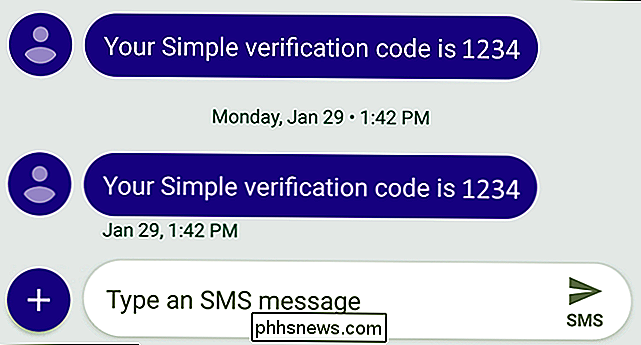

E suas mensagens privadas são a menor das suas preocupações. E se você usar seu número de telefone para receber mensagens de texto com códigos de segurança quando fizer login em sua conta bancária? Essa pessoa agora tem acesso a qualquer código enviado ao seu telefone e pode acessar seu e-mail, conta bancária, cartões de crédito e outras informações super sensíveis.

É exatamente por isso que a T-Mobile começou a avisar seus clientes sobre esse problema. Embora seja possível que este possa acontecer com qualquer operadora, uma falha no sistema da T-Mobile tornou mais fácil para os invasores portarem qualquer número de uma conta pós-paga para uma nova operadora, e alguns usuários tiveram seus números comprometida e suas contas bancárias limpas.

A empresa está fazendo as coisas para corrigir o problema agora, mas ainda pode ser um problema se você não sabe como lidar com isso em primeiro lugar.

Eu me protejo?

A boa notícia é que é muito fácil se proteger desse golpe - você só precisa fazer uma ligação rápida para o atendimento ao cliente hoje, ou fazer um ajuste na sua conta online.

Basicamente , você precisa adicionar um PIN de segurança à sua conta. O processo será diferente para todas as operadoras (por isso, não é possível descrevê-las todas aqui), mas esse PIN exigirá alterações na sua conta, o que inclui a transferência do seu número para uma nova operadora ou a solicitação de um novo cartão SIM . Assim, ele protege sua conta contra fraudes de troca de porta e SIM. Coisas boas.

A maioria das operadoras deve permitir que você faça isso on-line sob algum tipo de configuração de segurança da conta, mas se você não puder encontrar essas informações on-line, basta ligar para elas e informá-las que deseja adicionar segurança de PIN sua conta. Lembre-se, este PIN é diferente da senha que você usa quando entra na sua conta: ele é usado especificamente quando você entra em uma loja ou liga para o atendimento ao cliente para fazer alterações.

Como com senhas e outros, escolha algo que não é fácil de adivinhar - não use seu aniversário, por exemplo. Essa informação não é difícil de descobrir, então, de certa forma, acaba com o propósito de definir o PIN. Uma vez que está no lugar, porém, você deve estar mais seguro contra esse tipo de golpe acontecendo com você.

Crédito da imagem: Andrey_Popov / Shutterstock.com

Como gerenciar o telefone Android de seu filho com o Link da família do Google

Se você é pai de uma criança e deseja protegê-lo quando usa o telefone, o Google Family Link pode ser a opção que você está procurando. É uma maneira de fornecer a uma criança um smartphone totalmente capaz que você possa controlar. Se você já tentou configurar uma conta do Google para uma criança antes, provavelmente já sabe que o Google uma exigência rigorosa de idade de 13 anos de idade.

Como Desativar a Detecção de Movimento no Nest Guard

Por padrão, o Nest Guard (que funciona como o teclado principal do sistema de segurança Nest Secure) também funciona como um sensor de movimento e soará o alarme se detectar movimento. No entanto, se você preferir que ele funcione como o teclado e nada mais, veja como desativar a detecção de movimento.