Se você bloquear todas as conexões de entrada, como você ainda pode usar a Internet

Se todas as conexões de entrada do computador estiverem bloqueadas, como você ainda pode receber dados e / ou ter um conexão ativa? A postagem de perguntas e respostas do SuperUser de hoje tem a resposta para a pergunta de um leitor confuso.

A sessão de Perguntas e Respostas vem para nós, cortesia da SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas.

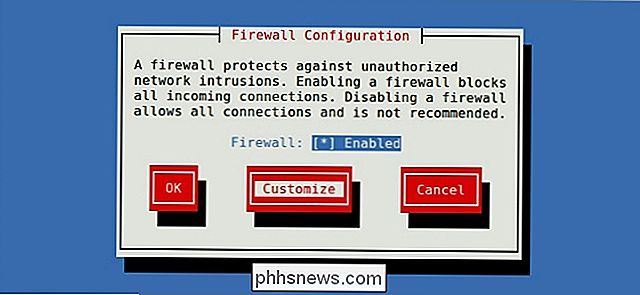

Screenshot courtesy of Capturas de tela do Linux (Flickr).

A pergunta

Leitor do SuperUser Kunal Chopra quer saber como seu computador ainda pode receber dados se todas as conexões de entrada tiverem sido bloqueadas:

Se o seu ISP ou firewall está bloqueando todas as conexões de entrada, Como os servidores da Web ainda podem enviar dados para o seu navegador? Você envia a solicitação (saída) e o servidor envia dados (recebidos). Se você bloquear todas as conexões de entrada, como o servidor da Web pode responder?

E quanto ao streaming de vídeo e aos jogos para vários jogadores em que o UDP entra em uso? O UDP é sem conexão, então não há conexão a ser estabelecida, então como o firewall ou o ISP lida com isso?

Como os dados ainda conseguem acessar o computador do Kunal se todas as conexões de entrada foram bloqueadas? > O contribuidor do SuperUser gowenfawr tem a resposta para nós:

“Bloco de entrada” significa que as novas conexões de entrada são bloqueadas, mas o tráfego estabelecido é permitido. Portanto, se novas conexões de saída forem permitidas, a metade de entrada dessa troca estará bem.

O firewall gerencia isso rastreando o estado das conexões (esse firewall é geralmente chamado de

Stateful Firewall

). Ele vê o TCP / SYN de saída e permite isso. Ele vê um SYN / ACK de entrada, verifica se ele corresponde ao SYN de saída que ele viu, permite que ele seja executado e assim por diante. Se permitir um handshake de três vias (isto é permitido pelas regras de firewall), permitirá essa troca. E quando ele vê o fim dessa troca (FINs ou RST), ele vai tirar essa conexão da lista de pacotes permitidos. UDP é feito da mesma forma, embora envolva o firewall lembrando o suficiente para fingir que o UDP tem uma conexão ou sessão (que UDP não). Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui.

O que é o Direct X 12 e por que é importante?

Quando a Microsoft começou a detalhar os novos recursos de seu próximo sistema operacional Windows 10, um dos recursos de que falou é o DirectX 12. Os jogadores saiba imediatamente o que é isso, mas talvez eles não percebam o quão importante uma atualização será. DirectX é o nome que a Microsoft usa para descrever uma grande quantidade de interfaces de programação de aplicativos (APIs) usadas para aplicativos multimídia e de vídeo.

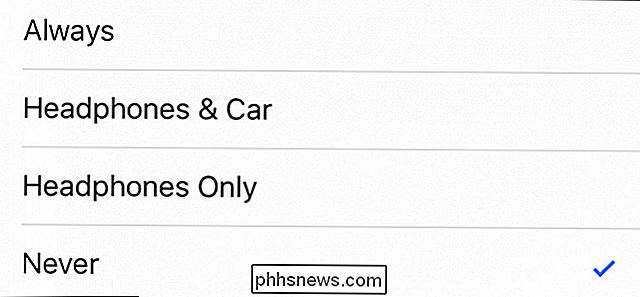

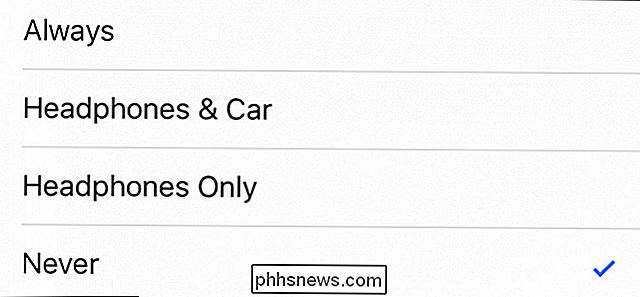

Como fazer com que a Siri anuncie quem está chamando no iOS 10

Digamos que você esteja fora para uma corrida. Você está na zona, você tem seus fones de ouvido, você está ouvindo suas músicas, seu iPhone está amarrado ao seu braço para mantê-lo em segurança, e então alguém te chama. Quem é, e mais importante, você deve mesmo responder? RELACIONADO: 26 coisas realmente úteis que você pode fazer com Siri O problema para qualquer um que já esteve em uma situação como essa é óbvio.