Download.com e Outros Bundle Superus-Style HTTPS Breaking Adware

É um momento assustador para ser um usuário do Windows. A Lenovo estava juntando o adware Superfish sequestrador de HTTPS, o Comodo vem com uma falha de segurança ainda pior chamada PrivDog, e dezenas de outros aplicativos como o LavaSoft estão fazendo o mesmo. É muito ruim, mas se você quiser que suas sessões da Web criptografadas sejam invadidas, vá para CNET Downloads ou qualquer site freeware, porque agora eles estão todos empacotando adware que quebra HTTPS.

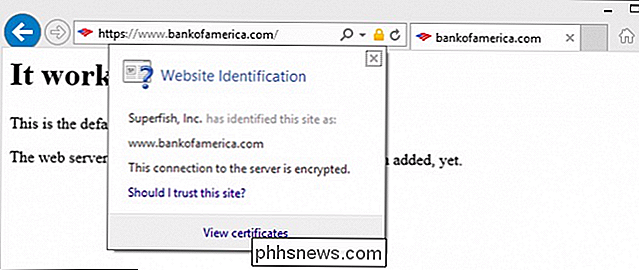

RELACIONADOS: Veja o que acontece quando você instala O Top fiasco do Superfish começou quando os pesquisadores notaram que o Superfish, empacotado em computadores Lenovo, estava instalando um certificado raiz falso no Windows que basicamente seqüestra todas as navegações HTTPS para que os certificados sempre pareçam válidos mesmo que não sejam Eles fizeram isso de uma maneira tão insegura que qualquer script kiddie hacker poderia realizar a mesma coisa. E então eles estão instalando um proxy no seu navegador e forçando toda a sua navegação através dele para que eles possam inserir anúncios. Isso mesmo, mesmo quando você se conecta ao seu banco, ou site de seguro de saúde, ou em qualquer lugar que seja seguro. E você nunca saberia, porque eles quebraram a criptografia do Windows para mostrar anúncios.

Mas o fato triste é que eles não são os únicos a fazer isso -

adware como Wajam, Geniusbox, Content Explorer e outros estão fazendo exatamente a mesma coisa

, instalando seus próprios certificados e forçando toda a sua navegação (incluindo sessões de navegação criptografada HTTPS) a passar pelo seu servidor proxy. E você pode se infectar com esse absurdo apenas instalando dois dos 10 principais aplicativos nos Downloads CNET. A conclusão é que você não pode mais confiar no ícone de cadeado verde na barra de endereço do seu navegador. E isso é assustador, Como o adware HTTPS-Hijacking funciona, e por que ele é tão ruim

Ummm, eu vou precisar que você vá em frente e feche essa aba. Mmkay?

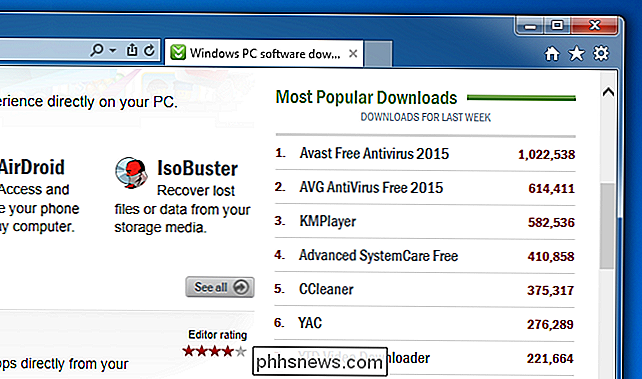

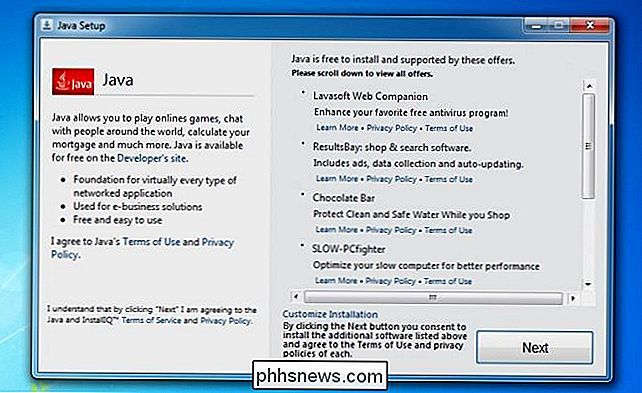

Como mostramos anteriormente, se você cometer o gigantesco erro de confiar nos Downloads CNET, você já pode estar infectado com esse tipo de adware.

Dois dos dez downloads mais recentes no CNET (KMPlayer e YTD ) estão agrupando dois tipos diferentes de adware HTTPS-hijacking

, e em nossa pesquisa descobrimos que a maioria dos outros sites freeware está fazendo a mesma coisa. Observação: os instaladores são tão complicados e complicados que não somos Não se esqueça de quem está

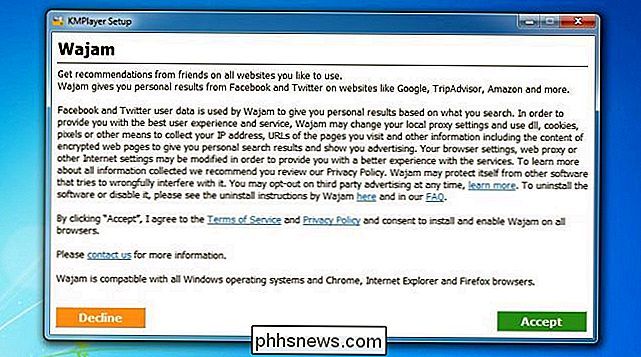

tecnicamente fazendo o "pacote", mas a CNET está promovendo esses aplicativos em sua home page, então é realmente uma questão de semântica. Se você está recomendando que as pessoas façam o download de algo que é ruim, você é igualmente culpado. Também descobrimos que muitas dessas empresas de adware são secretamente as mesmas pessoas usando nomes de empresas diferentes. Com base nos números de download da lista dos 10 maiores downloads de CNET, um milhão de pessoas são infectadas todos os meses com adware que é seqüestro de suas sessões da web criptografadas para o seu banco, ou e-mail, ou qualquer coisa que deve ser segura Se você cometeu o erro de instalar o KMPlayer, e você consegue ignorar todos os outros crapware, você será presenteado com esta janela . E se você acidentalmente clicar em Aceitar (ou pressionar a tecla errada) seu sistema será exibido.

Os sites de download devem ter vergonha de si mesmos.

Se você acabou baixando algo de uma fonte ainda mais incompleta, como os anúncios para download Em seu mecanismo de pesquisa favorito, você verá uma lista completa de coisas que não são boas. E agora sabemos que muitos deles vão quebrar completamente a validação do certificado HTTPS, deixando-o completamente vulnerável.

O Lavasoft Web Companion também quebra a criptografia HTTPS, mas este bundler também instalou o adware.

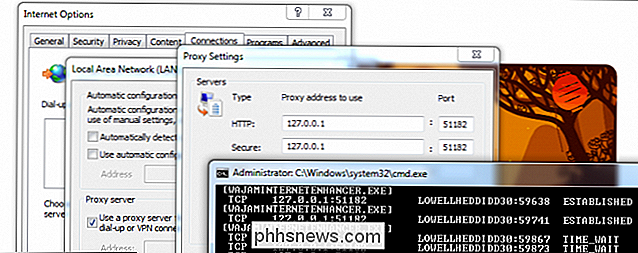

Depois de infectar-se com qualquer Uma dessas coisas, a primeira coisa que acontece é que ele define o proxy do seu sistema para ser executado por meio de um proxy local que é instalado no seu computador. Preste especial atenção ao item "Seguro" abaixo. Neste caso, foi da Wajam Internet “Enhancer”, mas poderia ser Superfish ou Geniusbox ou qualquer um dos outros que encontramos, todos funcionam da mesma maneira.

É irônico que a Lenovo tenha usado a palavra "aprimorar" para descrever o Superfish.

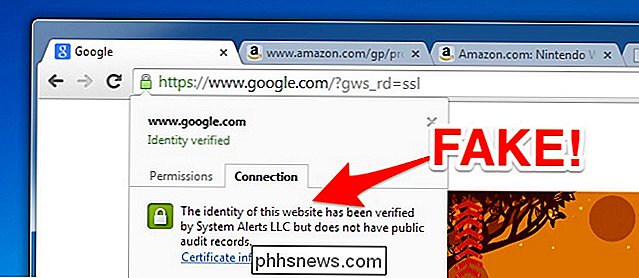

Quando você for a um site que deve ser seguro, verá o ícone de cadeado verde e tudo ficará perfeitamente normal. Você pode até clicar no cadeado para ver os detalhes, e parecerá que está tudo bem. Você está usando uma conexão segura e até o Google Chrome informará que você está conectado ao Google com uma conexão segura.

Mas você não está!

O System Alerts LLC não é um certificado raiz real e, na verdade, passando por um proxy Man-in-the-Middle que está inserindo anúncios em páginas (e quem sabe o que mais). Você deve enviar todas as suas senhas por e-mail, o que seria mais fácil. Alerta do Sistema: Seu sistema foi comprometido.

Quando o adware estiver instalado e fazendo proxy de todo o tráfego, você começará a ver anúncios realmente desagradáveis. por todo o lugar. Esses anúncios são exibidos em sites seguros, como o Google, substituindo os anúncios reais do Google, ou aparecem como pop-ups em todo o lugar, ocupando todos os sites.

Gostaria do meu Google sem links de malware, obrigado.

A maior parte desse adware mostra links de "anúncios" para malwares diretos. Portanto, embora o adware em si possa ser um incômodo legal, eles ativam algumas coisas realmente ruins.

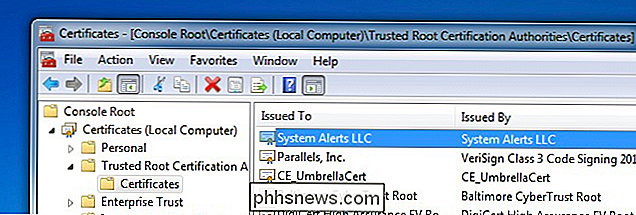

Eles fazem isso instalando seus certificados raiz falsos no armazenamento de certificados do Windows e, em seguida, fazendo proxy nas conexões seguras, assinando-os com seu certificado falso

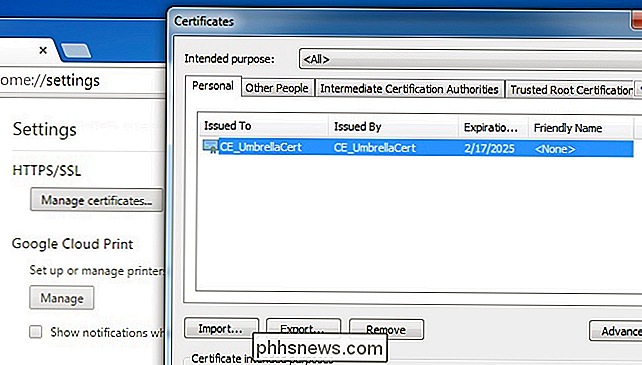

Se você olhar no painel Certificados do Windows, poderá ver todos os tipos de certificados completamente válidos… mas se o seu PC tiver algum tipo de adware instalado, você verá coisas falsas, como System Alerts, LLC ou Superfish. , Wajam, ou dúzias de outras falsificações.

É da empresa Umbrella?

Mesmo que você tenha sido infectado e removido o badware, os certificados ainda podem estar lá, tornando-o vulnerável a outros hackers que possam ter extraiu as chaves privadas. Muitos dos instaladores de adware não removem os certificados quando você os desinstala.

Eles são todos ataques do tipo Man-in-the-Middle e aqui está como funcionam

Isto é de um ataque ao vivo pela incrível segurança pesquisador Rob Graham

Se o seu PC tiver certificados raiz falsos instalados no armazenamento de certificados, você estará vulnerável a ataques Man-in-the-Middle. O que isto significa é que, se você se conectar a um hotspot público, ou alguém conseguir acesso à sua rede ou conseguir hackear algo do seu próprio montante, eles poderão substituir sites legítimos por sites falsos. Isso pode parecer improvável, mas os hackers têm conseguido usar os hijacks de DNS em alguns dos maiores sites da Web para seqüestrar usuários em sites falsos.

Depois de ser sequestrado, eles podem ler cada coisa que você enviar. para um site privado - senhas, informações privadas, informações de saúde, e-mails, números de previdência social, informações bancárias etc. E você nunca saberá porque seu navegador informará que sua conexão está segura.

Isso funciona porque a chave pública A criptografia requer uma chave pública e uma chave privada. As chaves públicas são instaladas no armazenamento de certificados e a chave privada deve ser conhecida apenas pelo site que você está visitando. Mas quando os invasores podem seqüestrar seu certificado raiz e manter as chaves públicas e privadas, eles podem fazer o que quiserem.

No caso do Superfish, eles usaram a mesma chave privada em cada computador que tenha o Superfish instalado e dentro de um Em algumas horas, os pesquisadores de segurança conseguiram extrair as chaves privadas e criar sites para testar se você é vulnerável e provar que você poderia ser sequestrado. Para Wajam e Geniusbox, as chaves são diferentes, mas o Content Explorer e alguns outros adwares também usam as mesmas chaves em todos os lugares, o que significa que esse problema não é exclusivo do Superfish.

Pior: A maioria das porcarias desativa a validação HTTPS

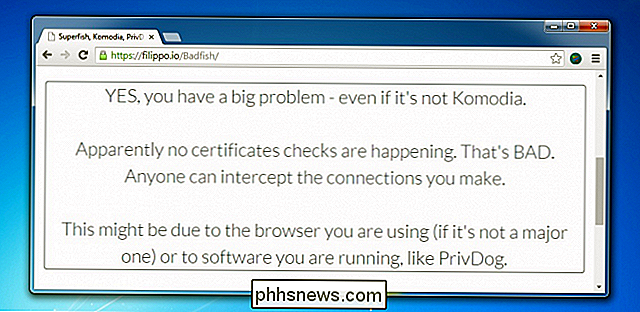

Ainda ontem, os pesquisadores de segurança descobriram um problema ainda maior: todos esses proxies HTTPS desativam toda a validação, fazendo com que pareça que tudo está bem.

Isso significa que você pode ir para um site HTTPS com um certificado completamente inválido. , e este adware irá dizer-lhe que o site está bem. Testamos o adware que mencionamos anteriormente e eles estão desativando totalmente a validação HTTPS, portanto, não importa se as chaves privadas são exclusivas ou não. Chocantemente ruim!

Todo esse adware interrompe completamente a verificação de certificados.

Qualquer pessoa com adware instalado fica vulnerável a todos os tipos de ataques e, em muitos casos, continua vulnerável mesmo quando o adware é removido.

Você pode verificar se está vulnerável a Superfish, Komodia ou verificação de certificados inválidos usando o site de teste criado por pesquisadores de segurança, mas como já demonstramos, há muito mais adwares por aí fazendo a mesma coisa e, de nossa pesquisa, as coisas continuarão a ficar pior ainda.

Proteja-se: Verifique o Painel de Certificados e Exclua Entradas Incorretas

Se estiver preocupado, verifique seu armazenamento de certificados para certificar-se de que você não possui certificados esboçados instalados que possam ser ativados posteriormente por alguém. Servidor proxy. Isso pode ser um pouco complicado, porque há muita coisa lá dentro, e a maior parte deveria estar lá. Também não temos uma boa lista do que deve e não deve estar lá

Use WIN + R para abrir a caixa de diálogo Executar e digite “mmc” para abrir uma janela do Microsoft Management Console. Em seguida, use Arquivo -> Adicionar / Remover Snap-ins, selecione Certificados na lista à esquerda e, em seguida, adicione-o ao lado direito. Certifique-se de selecionar Conta do computador na próxima caixa de diálogo e, em seguida, clique no restante.

Você desejará ir para Autoridades de certificação raiz confiáveis e procurar por entradas realmente incompletas como qualquer uma delas (ou qualquer coisa semelhante a elas)

Sendori

Purelead

- Rocket Tab

- Super Peixe

- Lookthisup

- Garra

- Wajam

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (o Fiddler é uma ferramenta de desenvolvedor legítima, mas o malware sequestrou seu certificado

- System Alerts, LLC

- CE_UmbrellaCert

- Clique com o botão direito do mouse e exclua qualquer uma dessas entradas encontradas. Se você viu algo incorreto quando testou o Google no seu navegador, exclua esse também. Só tome cuidado, porque se você excluir as coisas erradas aqui, você vai quebrar o Windows.

- Esperamos que a Microsoft libere algo para verificar seus certificados de raiz e certifique-se de que apenas os bons estejam lá. Teoricamente, você poderia usar essa lista da Microsoft com os certificados exigidos pelo Windows e depois atualizar para os certificados raiz mais recentes, mas isso não foi testado até o momento, e nós realmente não recomendamos até que alguém teste isso.

Próximo , você precisará abrir seu navegador da Web e localizar os certificados que provavelmente estão armazenados em cache. Para o Google Chrome, vá para Configurações, Configurações avançadas e, em seguida, Gerenciar certificados. Em Pessoal, você pode clicar facilmente no botão Remover em qualquer certificado inválido ...

Mas quando você for para Autoridades de Certificação Raiz Confiáveis, terá que clicar em Avançado e desmarcar tudo o que vê para parar de conceder permissões a ele certificado…

Mas isso é insanidade.

RELACIONADO:

Pare de tentar limpar seu computador infectado! Apenas Nuke e Reinstale o Windows

Vá para a parte inferior da janela Configurações Avançadas e clique em Redefinir configurações para redefinir completamente o Chrome para os padrões. Faça o mesmo para qualquer outro navegador que você esteja usando, ou desinstale completamente, limpe todas as configurações e instale-o novamente. Se o seu computador tiver sido afetado, provavelmente é melhor fazer uma instalação do Windows completamente limpa. Apenas certifique-se de fazer backup de seus documentos e imagens e tudo isso

Então, como você se protege?

É quase impossível se proteger completamente, mas aqui estão algumas diretrizes de bom senso para ajudá-lo:

Verifique o site de teste de validação do Superfish / Komodia / Certification

Habilite o Click-to-Play para plugins no seu navegador, o que ajudará a protegê-lo de todos os furos de zero e outras falhas de segurança do plugin.

- Tenha muito cuidado com o que você baixar e tente usar o Ninite quando for absolutamente necessário.

- Preste atenção ao que você está clicando a qualquer momento.

- Considere o uso do Enhanced Mitigation Experience Toolkit (EMET) ou do Malwarebytes Anti Exploit para proteger seu navegador e outros aplicativos críticos contra falhas de segurança e ataques de dia zero.

- Certifique-se de que todos os seus softwares, plugins e antivírus permaneçam atualizados e que também inclua as Atualizações do Windows.

- Mas isso é um grande trabalho para apenas querer navegar na Web sem ser seqüestrado. É como lidar com o TSA.

- O ecossistema do Windows é uma cavalgada de crapware. E agora a segurança fundamental da Internet está quebrada para os usuários do Windows. A Microsoft precisa corrigir isso.

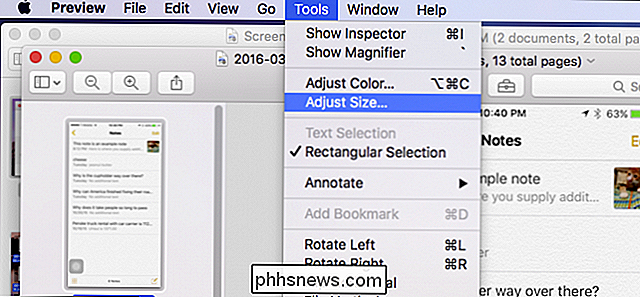

Como limpar todas as suas notificações de uma vez no iOS 10

O iOS 10 adicionou a capacidade de limpar todas as notificações de uma só vez. Esse é um recurso que os usuários do iPhone estão querendo há algum tempo e que finalmente chegou. Sem dúvida, os usuários experientes do iOS se lembrarão do que costumava fazer para eliminar notificações indesejadas ou lidas do Notification Center.

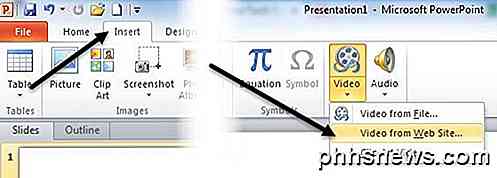

Como inverter a amarração de um smartphone ou tablet Android ao seu computador

Normalmente, as pessoas conectam seus laptops a seus telefones Android, usando a conexão de dados do telefone para ficar on-line em qualquer lugar. Mas você também pode querer "inverter a ligação", compartilhando a conexão de Internet do seu PC com um telefone ou tablet Android. Há várias maneiras de fazer isso.