Como evitar bisbilhotar no Wi-Fi de hotel e em outras redes públicas

estão quase sempre abertas, exigindo apenas um número de quarto, código ou click-through para acessar o site. Internet. Essa falta de criptografia real significa que seu uso da Internet é vulnerável a espionagem de outras pessoas que compartilham a rede.

Redes Wi-Fi como as que estão em uso na maioria dos hotéis não são privadas. O processo de login permite que o hotel limite o acesso à Internet. Ele não mantém sua atividade na Internet privada.

Redes Wi-Fi Abertas Permitem Acesso a Snoop

Redes Wi-Fi Abertas - ou seja, redes Wi-Fi com as quais qualquer pessoa pode se conectar sem entrar em uma senha - estão abertas para bisbilhotar. Como essas redes não são protegidas com criptografia, todos os dados enviados por eles são enviados em "texto simples". Qualquer pessoa próxima pode bisbilhotar o tráfego - a menos, é claro, que você esteja conectado a um site seguro e criptografado por HTTPS. Tudo o que é preciso é uma ferramenta como o Wireshark.

Seus vizinhos no hotel podem espionar sua atividade na web. Se você estiver usando uma rede Wi-Fi aberta em um aeroporto ou em uma cafeteria, as pessoas próximas também podem bisbilhotar você lá.

Portais cativos somente limitam o acesso à Internet

RELACIONADOS: Compartilhar a conexão Wi-Fi única de um hotel com todos os seus dispositivos

Se você se conectar a uma rede Wi-Fi aberta e depois ver uma página com informações sobre o hotel e precisar digitar um número de quarto ou outra senha para conectar-se, acho que você está conectado a uma rede segura.

Em certo sentido, você está - o "portal cativo" do hotel impede que você acesse a Internet até que você se autentique. Ele também permite que o hotel limite o número de dispositivos que podem acessar a Internet, mas você pode compartilhar essa conexão Wi-Fi com vários dispositivos.

No entanto, depois de autenticar, você ainda está usando um Wi-Fi aberto. Rede Fi. O roteador permite que você acesse a Internet, mas na verdade não criptografa a rede - ela ainda está aberta. Isso significa que seu tráfego pode ser rastreado.

Como saber se você está vulnerável a bisbilhotar

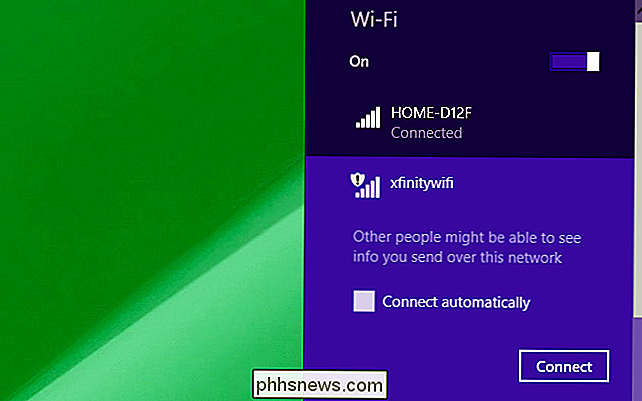

Se você tiver que digitar uma senha em seu sistema operacional, tudo bem. Por exemplo, se você fizer login na rede Wi-Fi clicando no Windows e precisar digitar uma senha antes de se conectar, ela será criptografada. Olhe para as informações de segurança ao conectar. Se é uma rede segura, você é bom - se é uma rede aberta, você está aberto para bisbilhotar.

Se você tiver que entrar em uma rede completamente aberta sem uma senha, e então seu navegador da web aparecer com um página que requer que você insira mais informações para acessar a Internet, está usando uma rede Wi-Fi insegura e aberta.

Por exemplo, o Windows 8.1 avisa sobre essas redes abertas exibindo um ícone de aviso sobre o símbolo Wi-Fi e a declaração “Outras pessoas podem ver as informações que você envia através desta rede.”

Como se proteger contra a vigilância no hotel Wi-Fi

RELACIONADAS: Por que usar uma rede Wi-Fi pública pode Seja Perigoso, Mesmo Acessando Sites Criptografados

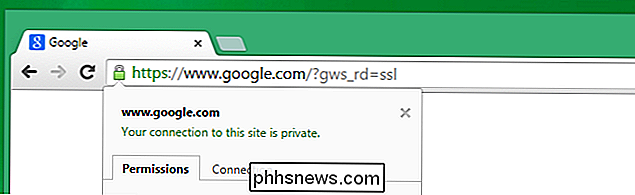

O Snooping é o principal perigo das redes Wi-Fi abertas - especialmente as de hotéis e outros locais públicos onde outras pessoas estarão por perto. Todo o tráfego da Internet, além do tráfego criptografado, é visível para qualquer pessoa próxima que esteja monitorando os dados que viajam pelo ar

Por exemplo, digamos que você esteja navegando na Wikipedia - as pessoas podem ver quais artigos você está navegando. A maioria dos sites que você visita não usa HTTPS, o que significa que as pessoas podem monitorar quais páginas da Web você está visitando e o que você está digitando nelas. Felizmente, os sites mais importantes com dados confidenciais devem estar usando o HTTPS até agora, do Gmail para o Facebook para o site do seu banco.

Para proteger-se da espionagem, adquira uma VPN e conecte-se a ela ao navegar em redes Wi-Fi públicas. Se você precisa de uma VPN simples para navegação pública por Wi-Fi, recomendamos o ExpressVPN ou o TunnelBear. Ambos oferecem uma interface elegante e simples - o ExpressVPN tem velocidades melhores, mas o TunnelBear tem uma opção gratuita, por isso é ótimo se você está apenas começando com VPNs. Se você quiser opções mais avançadas, o StrongVPN é a nossa escolha para usuários mais experientes.

VPNs como essa funcionam como túneis criptografados - todo o tráfego da Internet será enviado pelo túnel VPN enquanto você estiver conectado. Então, se você se conectar ao How-To Geek através de uma VPN, o servidor VPN remoto se conecta ao How-To Geek para você, e o How-To Geek se comunica com o servidor VPN. Seu computador e o servidor VPN se comunicam por meio de um túnel totalmente criptografado. Isso significa que ninguém no hotel ou alguém próximo pode ver que você está acessando os servidores do How-To Geek. A conexão de Internet do hotel e qualquer um que esteja bisbilhotando seu Wi-Fi só pode ver uma conexão criptografada entre seu computador, smartphone ou tablet e um único servidor VPN.

Conecte-se a uma VPN sempre que precisar usar a Internet em um hotel inseguro Rede Wi-Fi ou qualquer outra rede Wi-Fi aberta. Obviamente, se você está trabalhando em um quarto de hotel e seu local de trabalho oferece uma VPN, provavelmente deve usar essa VPN.

Você também pode usar o recurso de ponto de acesso Wi-Fi do seu smartphone para conectar seu laptop ao smartphone, ignorando qualquer ponto de acesso Wi-Fi aberto e criar uma rede Wi-Fi criptografada. Os dados serão enviados através da conexão de dados móveis do seu smartphone, onde é muito menos vulnerável a espionagem.

Esta solução funciona, mas ela consome parte do seu precioso subsídio de dados móveis. Dependendo da sua operadora, você também pode ter que pagar um valor extra pelo tethering

Crédito da imagem: Skaneateles Suites no Flickr, Jacek Becela no Flickr

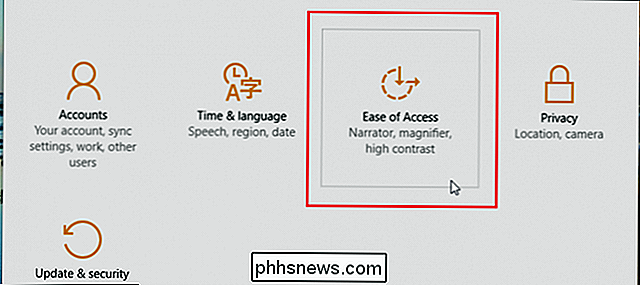

Como gerenciar recursos de acessibilidade no Windows 10

As opções de acessibilidade estão incorporadas ao Windows para ajudar os usuários que podem ter problemas ao usar seus computadores normalmente obtêm um pouco mais de funcionalidade do sistema operacional favorito. Embora o Windows 10 realmente inove em muitos recursos que esperamos de versões mais antigas do sistema operacional, a maior parte da Microsoft optou por manter a funcionalidade principal de seus recursos de acessibilidade da mesma forma para facilitar tanto os usuários quanto os usuários.

O que é um eGPU, e por que devo querer um?

Imagine um mundo perfeito, onde você pode comprar o laptop mais fino, leve e mais elegante, mas ainda assim obter a mesma quantidade de potência de jogo que você esperaria de um desktop de torre completa. Durante anos, a ideia de sobrecarregar um laptop antigo comum, conectando uma placa gráfica externa, ficou presa no reino da fantasia, uma tarefa que apenas os mais hardcore DIYers iriam assumir depois de um final de semana em sua garagem e soldagem de placa de circuito suficiente.