Por que alguns usuários do sistema têm / usr / bin / false como seu shell?

Uma vez que você começa a cavar em um sistema Linux, você pode encontrar algumas coisas confusas ou inesperadas, como / usr / bin / false, por exemplo. Por que está lá e qual é o seu propósito? A postagem de perguntas e respostas do SuperUser de hoje tem a resposta para as perguntas de um curioso leitor.

A sessão de Perguntas e Respostas vem para nós, cortesia da SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas conduzido pela comunidade.

SuperUser reader user7326333 quer saber porque alguns usuários do sistema têm / usr / bin / false como seu shell:

Por que alguns usuários do sistema possuem / usr / bin / false como seu shell? O que isso significa?

Por que alguns usuários do sistema têm / usr / bin / false como seus shell?

Os respondentes do SuperUser do Answer

duDE, Toby Speight e bbaassssiiee têm a resposta para nós. Primeiro, duDE:

Isso ajuda a impedir que os usuários façam logon em um sistema. Às vezes você precisa de uma conta de usuário para uma tarefa específica. No entanto, ninguém deve ser capaz de interagir com essa conta no computador. Estas são, por um lado, contas de usuário do sistema. Por outro lado, esta é uma conta para a qual acesso FTP ou POP3 é possível, mas apenas nenhum login direto no shell

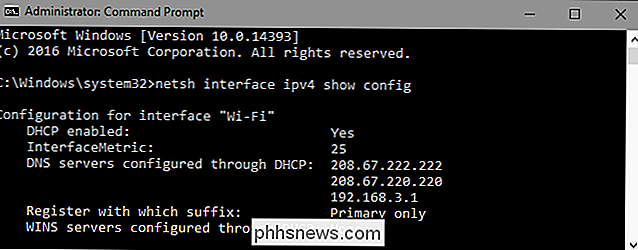

Se você olhar mais de perto o arquivo / etc / passwd, você encontrará o comando / bin / false como um shell de login para muitas contas do sistema. Na verdade, false não é um shell, mas um comando que não faz nada e também termina com um código de status que sinaliza um erro. O resultado é simples. O usuário efetua login e imediatamente vê o prompt de login novamente.

Seguido pela resposta de Toby Speight:

Esses usuários existem para serem proprietários de arquivos ou processos específicos e não devem ser contas de login. Se o valor do campo “shell” não estiver listado em / etc / shells, programas como daemons FTP não permitem acesso. Além disso, para programas que não verificam o / etc / shells, eles fazem uso do fato de / bin / false retornar imediatamente e negar um shell interativo.

E nossa resposta final de bbaassssiiee:

Alguns usuários têm / usr / bin / false, outros possuem / sbin / nologin, ou podem até ter / usr / bin / passwd. Eles podem ser usuários do sistema que são necessários para isolar permissões de programa ou usuários humanos de programas que usam os arquivos de senha para autenticação.

Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui

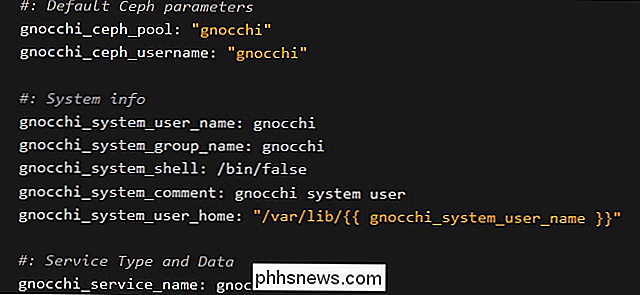

Crédito de imagem: OpenStack Docs (OpenStack Project)

![Sentar é o novo tabagismo [patrocinado]](http://phhsnews.com/img/how-to-2018/sitting-is-new-smoking.jpg)

Sentar é o novo tabagismo [patrocinado]

Talvez você tenha ouvido isso e se perguntado se é verdade. Na verdade, qualquer quantidade de tabaco é perigosa, enquanto a sessão é geralmente segura. O problema é que muitas pessoas passam muito tempo sentadas, o que definitivamente aumenta o risco de desenvolver vários problemas de saúde. Por que ser sedentário é perigoso O que muitos não percebem é que passar muito tempo sentado carrega riscos além de não obter os benefícios do exercício.

Como reiniciar o Plex Media Server

O Plex Media Server é conhecido pela experiência suave e intuitiva do usuário, então você pode ficar um pouco surpreso se ficar confuso sobre como exatamente reiniciar seu servidor . Não se preocupe, nós o cobrimos. Onde está o * @% ^ ing Botão de Reinício? Se você é um usuário regular do Plex, você já se acostumou a interagir com o Plex Media Server.