Por que o Linux permite que usuários removam o diretório raiz?

Na maioria das vezes, nenhum de nós realiza uma ação que literalmente rompa nossos sistemas operacionais e nos força a reinstalá-los. Mas e se tal ação pudesse ocorrer facilmente, mesmo por acidente, por parte do usuário? A postagem de perguntas e respostas do SuperUser de hoje tem a resposta para uma pergunta confusa do leitor.

A sessão de Perguntas e Respostas vem para nós, cortesia da SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas conduzido pela comunidade.

SuperUser reader fangxing quer saber porque o Linux permitiria aos usuários remover o diretório raiz:

Quando eu instalei o Linux no meu computador pela primeira vez, eu sempre gostei de usar

root porque eu não precisa adicionar sudo e digitar minha senha toda vez que eu executar um comando que precise de permissões de nível de raiz. Um dia, eu só queria remover um diretório e executar

rm -rf / , que "quebrou" o meu sistema. Fiquei me perguntando por que os designers do Linux não bloquearam um comando tão perigoso de ser executado tão facilmente. Por que o Linux permite que usuários removam o diretório raiz?

O Respondente do SuperUser da Resposta

Ben N tem a resposta para us:

Por que deveria impedir você de fazer o que quiser com seu próprio computador? Logar-se como

raiz ou usar sudo é literalmente dizer à máquina: "Eu sei o que estou fazendo." Evitar que as pessoas façam coisas duvidosas geralmente também impede que façam coisas inteligentes ( como explicado por Raymond Chen) Além disso, há uma razão singularmente boa para permitir que um usuário toque o diretório raiz: descomissionando um computador, apagando completamente o sistema operacional e o sistema de arquivos. (

Perigo! Em alguns sistemas UEFI, o rm -rf / também pode compactar a máquina física.) Também é uma coisa razoável dentro de uma jaula de chroot. Aparentemente, pessoas acidentalmente executaram o comando tanto que um recurso de segurança foi adicionado.

rm -rf / não faz nada na maioria dos sistemas, a menos que -no-preserve-root também seja fornecido, e não há maneira que você pode digitar isso por acidente. Isso também ajuda a proteger contra scripts de shell mal escritos mas bem intencionados. Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui

Crédito de imagem: Wikimedia Commons

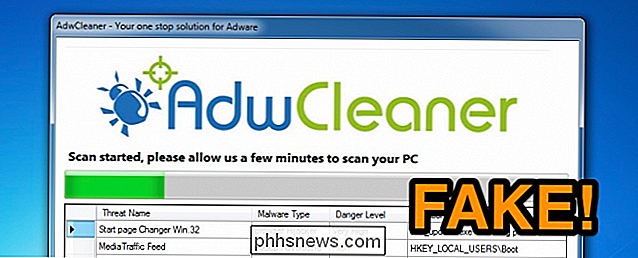

Os golpistas estão usando uma versão falsa do AdwCleaner para enganar as pessoas

A mais recente tendência no horrível ecossistema Windows é bastante ridícula - os golpistas têm uma versão falsa da ferramenta AdwCleaner, que é uma verdadeira ferramenta para especialistas do Windows. E este finge que seu computador está infectado e tenta fazer com que você os pague para removê-lo. AdwCleaner é de fato uma verdadeira ferramenta freeware, com uma boa reputação para remover spyware e adware.

Como Ativar Opções Ocultas na Ferramenta de Limpeza de Disco do Windows

A ferramenta Limpeza de Disco existe há anos no Windows. Ele oferece uma maneira rápida de remover arquivos temporários, de cache e outros arquivos não essenciais para ajudá-lo a liberar algum espaço em disco. Você pode até mesmo usá-lo para remover versões antigas do Windows após uma atualização para o Windows 10.