Não entre em pânico, mas todos os dispositivos USB têm um enorme problema de segurança

aparentemente são mais perigosos do que imaginávamos. Não se trata de malware que usa o mecanismo de Reprodução Automática no Windows - desta vez, é uma falha de design fundamental no próprio USB.

RELATED: Como o Malware de Execução Automática se Tornou um Problema no Windows e Como Foi (Principalmente) Corrigido

Agora você realmente não deve pegar e usar drives flash USB suspeitos que encontrar por aí. Mesmo se você tivesse certeza de que eles estavam livres de softwares maliciosos, eles poderiam ter um firmware mal-intencionado .

Está tudo no firmware

USB significa "barramento serial universal". de porta e protocolo de comunicação que permite conectar vários dispositivos diferentes ao seu computador. Dispositivos de armazenamento como unidades flash e discos rígidos externos, mouses, teclados, controladores de jogos, headsets de áudio, adaptadores de rede e muitos outros tipos de dispositivos usam USB no mesmo tipo de porta.

Esses dispositivos USB e outros componentes seu computador-executar um tipo de software conhecido como "firmware". Essencialmente, quando você conecta um dispositivo ao seu computador, o firmware do dispositivo é o que permite que o dispositivo funcione realmente. Por exemplo, um típico firmware de unidade flash USB gerenciaria a transferência dos arquivos para frente e para trás. O firmware de um teclado USB converterá as teclas físicas de um teclado em dados digitais de pressionamento de tecla enviados pela conexão USB ao computador.

Esse firmware em si não é, na verdade, um software normal ao qual seu computador tem acesso. É o código que executa o dispositivo em si e não há nenhuma maneira real de verificar e verificar se o firmware de um dispositivo USB está seguro.

O que o firmware mal-intencionado pode fazer

A chave para esse problema é a meta de design que os dispositivos USB podem fazer muitas coisas diferentes. Por exemplo, uma unidade flash USB com firmware malicioso pode funcionar como um teclado USB. Quando você conectá-lo ao seu computador, ele pode enviar ações de pressionamento do teclado para o computador como se alguém sentado no computador estivesse digitando as teclas. Graças aos atalhos de teclado, um firmware malicioso funcionando como um teclado poderia, por exemplo, abrir uma janela do Prompt de Comando, baixar um programa de um servidor remoto, executá-lo e concordar com um prompt do UAC.

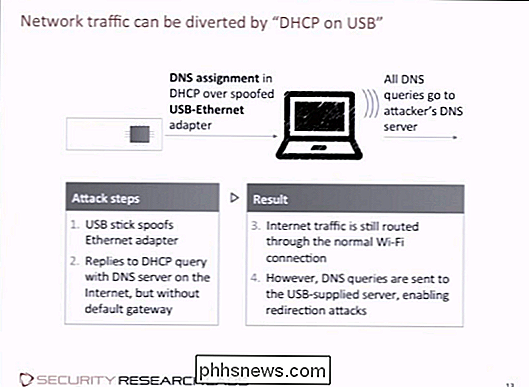

Mais sorrateiramente, um flash USB O drive pode parecer funcionar normalmente, mas o firmware pode modificar os arquivos quando eles saem do dispositivo, infectando-os. Um dispositivo conectado pode funcionar como um adaptador Ethernet USB e direcionar o tráfego por servidores mal-intencionados. Um telefone ou qualquer tipo de dispositivo USB com sua própria conexão com a Internet pode usar essa conexão para retransmitir informações de seu computador.

RELACIONADO: Nem todos os "vírus" são vírus: 10 termos de malware explicados

Um armazenamento modificado dispositivo poderia funcionar como um dispositivo de inicialização quando detecta que o computador está inicializando, e o computador inicializaria a partir do USB, carregando um malware (conhecido como rootkit) que inicializaria o sistema operacional real, rodando abaixo dele. > Importante, os dispositivos USB podem ter vários perfis associados a eles. Uma unidade flash USB pode reivindicar ser uma unidade flash, um teclado e um adaptador de rede Ethernet USB quando você inseri-lo. Ele poderia funcionar como uma unidade flash normal enquanto se reservava o direito de fazer outras coisas

Este é apenas um problema fundamental com o próprio USB. Ele permite a criação de dispositivos maliciosos que podem fingir ser apenas um tipo de dispositivo, mas também outros tipos de dispositivos.

Os computadores podem infectar o firmware de um dispositivo USB

Isso é bastante aterrorizante até agora, mas não completamente. Sim, alguém poderia criar um dispositivo modificado com um firmware mal-intencionado, mas você provavelmente não encontrará esses dispositivos. Quais são as chances de você receber um dispositivo USB mal-intencionado especialmente criado?

O malware de prova de conceito “BadUSB” leva isso a um nível novo e mais assustador. Pesquisadores da SR Labs passaram dois meses fazendo engenharia reversa do código básico de firmware USB em muitos dispositivos e descobriram que ele poderia ser reprogramado e modificado. Em outras palavras, um computador infectado pode reprogramar o firmware de um dispositivo USB conectado, transformando esse dispositivo USB em um dispositivo malicioso. Esse dispositivo poderia então infectar outros computadores aos quais estava conectado, e o dispositivo poderia se espalhar do computador para o dispositivo USB, para o computador, para o dispositivo USB e assim por diante.

RELACIONADOS:

O que é o "Juice Jacking" e devo evitar carregadores de telefone público? Isso aconteceu no passado com unidades USB contendo malware que dependiam do recurso de reprodução automática do Windows para executar malware em computadores nos quais estavam conectados para. Mas agora os utilitários antivírus não podem detectar ou bloquear esse novo tipo de infecção que pode se espalhar de um dispositivo para outro.

Isso poderia ser combinado com ataques de "suco" para infectar um dispositivo enquanto ele carrega via USB de um USB mal-intencionado port.

A boa notícia é que isso só é possível com cerca de 50% dos dispositivos USB no final de 2014. A má notícia é que você não pode dizer quais dispositivos são vulneráveis e quais não estão sem quebrá-los. examinando o circuito interno. Espera-se que os fabricantes projetem dispositivos USB com mais segurança para proteger seu firmware de ser modificado no futuro. Entretanto, por enquanto, uma enorme quantidade de dispositivos USB na natureza está vulnerável a ser reprogramada.

Isso é um problema real?

Até agora, isso provou ser uma vulnerabilidade teórica. Ataques reais foram demonstrados, por isso é uma vulnerabilidade real - mas ainda não vimos isso ser explorado por qualquer malware real em estado selvagem. Algumas pessoas teorizaram que a NSA soube deste problema por algum tempo e o usou. A exploração COTTONMOUTH da NSA parece envolver o uso de dispositivos USB modificados para atacar alvos, embora pareça que a NSA também tenha implantado hardware especializado nesses dispositivos USB.

No entanto, esse problema provavelmente não é algo que você enfrentará em breve. Em um sentido cotidiano, você provavelmente não precisa ver o controlador Xbox do seu amigo ou outros dispositivos comuns com muita desconfiança. No entanto, esta é uma falha no núcleo do próprio USB que deve ser corrigido

Como você pode se proteger

Você deve ter cuidado ao lidar com dispositivos suspeitos. Nos dias do malware do Windows AutoPlay, ocasionalmente ouvíamos falar de unidades flash USB deixadas nos estacionamentos da empresa. A esperança era que um funcionário pegasse a unidade flash e a ligasse a um computador da empresa, e então o malware da unidade seria executado automaticamente e infectaria o computador. Houve campanhas para aumentar a conscientização sobre isso, incentivando as pessoas a não pegar dispositivos USB dos estacionamentos e conectá-los a seus computadores.

Com a Reprodução Automática agora desativada por padrão, tendemos a pensar que o problema está resolvido. Mas esses problemas de firmware do USB mostram que dispositivos suspeitos ainda podem ser perigosos. Não pegue os dispositivos USB dos estacionamentos ou da rua e conecte-os.

O quanto você deve se preocupar depende de quem você é e do que está fazendo, é claro. Empresas com segredos de negócios críticos ou dados financeiros podem querer ser extremamente cuidadosos com os dispositivos USB que podem ser conectados a quais computadores, evitando que as infecções se espalhem.

Embora esse problema só tenha sido visto em ataques à prova de conceito até o momento, expõe uma enorme falha de segurança nos dispositivos que usamos todos os dias. É algo para se ter em mente e, idealmente, algo que deve ser resolvido para melhorar a segurança do próprio USB

Crédito da Imagem: Harco Rutgers no Flickr

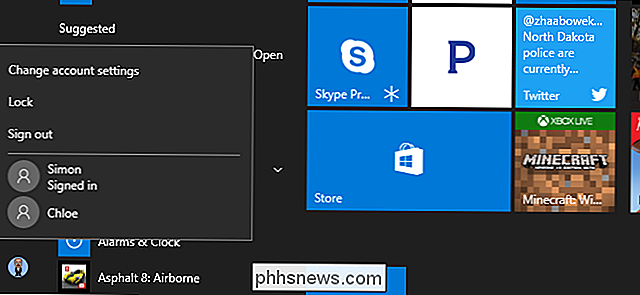

Como Desabilitar a Troca Rápida de Usuário no Windows 7, 8 ou 10

A Troca Rápida de Usuário pode ser útil, mas também traz desvantagens. Veja como desativá-lo em todas as versões do Windows, se desejar. A Troca rápida de usuário permite que os usuários façam login em um computador enquanto outros usuários ainda estão conectados. Embora ofereça a vantagem óbvia de não forçar outros usuários a assinar antes que você possa entrar com sua própria conta, ele tem algumas desvantagens.

Como usar o Snapchat sem compartilhar sua localização

O novo Snap Map do Snapchat é incrivelmente assustador - ele compartilha sua localização com todos os seus amigos toda vez que você abre o Snapchat - e pode querer considerar bloqueando o Snapchat de ver sua localização. Isso afetará alguns recursos do Snapchat, então vamos ver o que você perderá. RELACIONADO: Novo recurso de mapa do Snapchat, explicado (e como desativá-lo) Os recursos que você perde Obviamente, se você desativa as permissões de localização, o recurso Snap Map não funcionará.