Como posso manter as senhas invisíveis ao executar um comando como um argumento SSH?

Manter as senhas bem protegidas é algo que todos nós precisamos levar a sério, mas o que fazer se um determinado programa ou aplicativo exibe sua senha à vista enquanto você está digitando? A seção de perguntas e respostas do SuperUser de hoje tem a solução para o problema de senha de um leitor frustrado.

A sessão de Perguntas e Respostas vem para nós, cortesia do SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas conduzido pela comunidade.

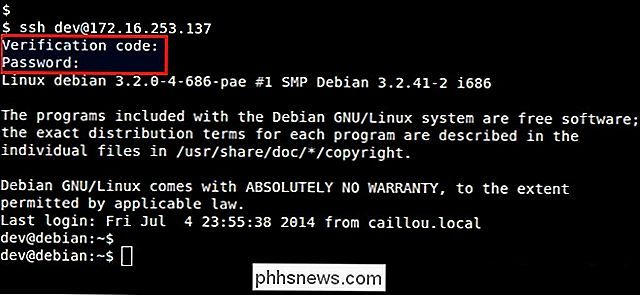

SuperUser reader user110971 quer saber como manter as senhas invisíveis ao executar um comando como um argumento SSH:

Se eu executar este comando e começar a digitar a senha do MySQL, a senha ficará visível na tela:

ssh usuário @ servidor 'mysql -u user -p'

- Como posso evitar isso? Se eu fizer login através do SSH e executar o comando MySQL, tudo funcionará bem.

Como você pode manter as senhas invisíveis ao executar um comando como um argumento SSH?

A resposta

do contribuidor do SuperUser Toby Speight tem a resposta para nós:

Se você fornecer um comando remoto para executar, o SSH não aloca um

tty , portanto, o comando remoto não pode desativar o eco. Você pode forçar o SSH a fornecer um tty usando a opção -t : ssh -t usuário @ servidor 'mysql -u user -p'

- A opção equivalente ( para

-o ou para o arquivo de configuração) é RequestTTY . Gostaria de advertir contra usá-lo no arquivo de configuração porque ele pode ter efeitos indesejados para comandos não interativos. Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui

Crédito de imagem: Linux Screenshots (Flickr)

Como importar imagens de sua câmera para o Lightroom

O Lightroom é quase essencial para fotógrafos amadores e profissionais sérios. É um sistema de arquivamento para todas as suas fotos, um desenvolvedor RAW e muito mais. O Lightroom é melhor quando usado para gerenciar todas as etapas do seu fluxo de trabalho de pós-processamento, incluindo a primeira etapa: importar fotos para o computador pela câmera.

Como iniciar sempre qualquer navegador no modo de navegação particular

O modo de navegação privada não oferece total privacidade, mas impede que o navegador salve seu histórico, pesquisas, cookies e outras informações particulares. dados entre as sessões de navegação. Você pode ter seu navegador sempre iniciado no modo de navegação privada, se você preferir. A maioria das pessoas não vai querer usar o modo de navegação privada de forma permanente.