Como o Boot Seguro Funciona no Windows 8 e 10, e o que significa para o Linux

vêm com um recurso chamado "Secure Boot" habilitado. Este é um recurso de plataforma no UEFI, que substitui o tradicional BIOS do PC. Se um fabricante de PCs quiser colocar um adesivo de logotipo “Windows 10” ou “Windows 8” em seu PC, a Microsoft exige que eles habilitem Boot Seguro e sigam algumas diretrizes.

Infelizmente, ele também impede que você instale algumas distribuições Linux. pode ser um pouco incômodo

Como o Boot Seguro Protege o Processo de Inicialização do seu PC

O Secure Boot não é apenas projetado para tornar o Linux em execução mais difícil. Há vantagens reais de segurança para ter o Secure Boot ativado, e até mesmo os usuários do Linux podem se beneficiar deles.

Um BIOS tradicional inicializa qualquer software. Quando você inicializa seu PC, ele verifica os dispositivos de hardware de acordo com a ordem de inicialização que você configurou e tenta inicializar a partir deles. Os PCs típicos normalmente encontrarão e inicializarão o gerenciador de inicialização do Windows, que continua inicializando o sistema operacional Windows completo. Se você usar o Linux, o BIOS localizará e inicializará o carregador de inicialização GRUB, que a maioria das distribuições Linux usa.

No entanto, é possível que um malware, como um rootkit, substitua o carregador de inicialização. O rootkit pode carregar seu sistema operacional normal sem nenhuma indicação de que algo esteja errado, permanecendo completamente invisível e indetectável em seu sistema. O BIOS não sabe a diferença entre malware e um gerenciador de inicialização confiável - ele apenas inicializa o que encontrar.

Secure foi projetado para parar isso. Os PCs com Windows 8 e 10 são fornecidos com o certificado da Microsoft armazenado no UEFI. A UEFI verificará o carregador de boot antes de iniciá-lo e garantir que ele seja assinado pela Microsoft. Se um rootkit ou outro malware substituir o carregador de boot ou adulterá-lo, o UEFI não permitirá que ele seja inicializado. Isso evita que o malware seqüestre o processo de inicialização e se esconda do sistema operacional

Como a Microsoft permite que as distribuições do Linux sejam inicializadas com inicialização segura

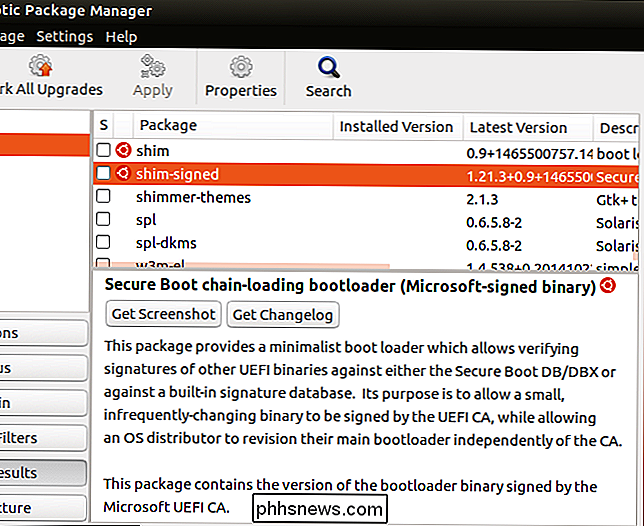

Esse recurso é, em teoria, criado para proteger contra malware. Portanto, a Microsoft oferece uma maneira de ajudar as distribuições Linux a serem inicializadas de qualquer maneira. É por isso que algumas distribuições modernas do Linux, como o Ubuntu e o Fedora, "funcionarão" apenas em PCs modernos, mesmo com o Secure Boot ativado. As distribuições Linux podem pagar uma taxa única de US $ 99 para acessar o portal Microsoft Sysdev, onde podem se inscrever para ter seus carregadores de boot assinados.

As distribuições Linux geralmente têm um “shim” assinado. O shim é um pequeno gerenciador de inicialização que simplesmente inicializa o gerenciador de inicialização GRUB principal das distribuições Linux. O shim assinado pela Microsoft verifica se ele está inicializando um gerenciador de inicialização assinado pela distribuição Linux, e então a distribuição Linux inicializa normalmente.

O Ubuntu, o Fedora, o Red Hat Enterprise Linux e o openSUSE atualmente suportam o Secure Boot e funcionarão sem qualquer ajuste no hardware moderno. Pode haver outros, mas estes são os que estamos cientes. Algumas distribuições do Linux são filosoficamente contra a solicitação de assinatura pela Microsoft

Como você pode desativar ou controlar a inicialização segura

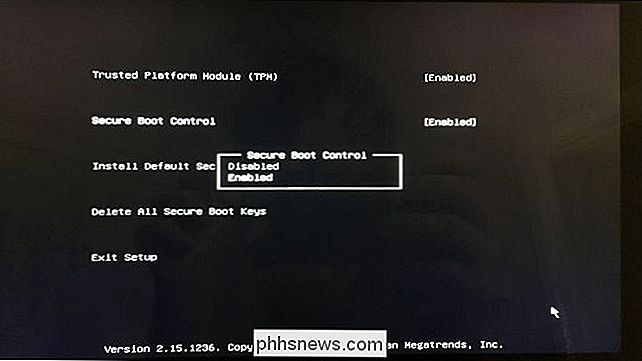

Se tudo isso fosse seguro, você não conseguiria executar nenhuma aprovação não aprovada pela Microsoft. sistema operacional em seu PC. Mas você provavelmente pode controlar o Secure Boot a partir do firmware UEFI do seu PC, que é como o BIOS em PCs mais antigos.

Existem duas maneiras de controlar o Secure Boot. O método mais fácil é ir ao firmware UEFI e desativá-lo completamente. O firmware da UEFI não verificará se você está executando um carregador de boot assinado e tudo será inicializado. Você pode inicializar qualquer distribuição Linux ou até instalar o Windows 7, que não suporta inicialização segura. O Windows 8 e o 10 funcionarão bem, você só perderá as vantagens de segurança de ter o Secure Boot protegido seu processo de inicialização.

Você também pode personalizar ainda mais o Secure Boot. Você pode controlar quais certificados de assinatura o Secure Boot oferece. Você está livre para instalar novos certificados e remover certificados existentes. Uma organização que executava o Linux em seus PCs, por exemplo, poderia escolher remover os certificados da Microsoft e instalar o próprio certificado da organização em seu lugar. Esses PCs, então, só inicializariam os boot loaders aprovados e assinados por essa organização específica.

Um indivíduo pode fazer isso também - você pode assinar seu próprio gerenciador de inicialização do Linux e garantir que seu PC possa apenas inicializar carregadores de inicialização que você pessoalmente compilou e assinou. Esse é o tipo de controle e potência que o Secure Boot oferece.

O que a Microsoft exige dos fabricantes de PC

A Microsoft não exige apenas que os fornecedores de PC ativem o Secure Boot se quiserem aquele adesivo de certificação “Windows 10” ou “Windows 8” em seus PCs. A Microsoft exige que os fabricantes de PCs a implementem de uma maneira específica.

Para os PCs com Windows 8, os fabricantes precisavam fornecer uma maneira de desativar a Inicialização Segura. A Microsoft exigiu que os fabricantes de PCs colocassem um interruptor kill boot seguro nas mãos dos usuários.

Para PCs Windows 10, isso não é mais obrigatório. Os fabricantes de PCs podem optar por habilitar o Secure Boot e não dar aos usuários uma maneira de desativá-lo. No entanto, não estamos cientes de nenhum fabricante de PC que faz isso.

Da mesma forma, embora os fabricantes de PCs precisem incluir a chave principal “Microsoft Windows Production PCA” da Microsoft para que o Windows possa inicializar, eles não precisam incluir Chave Microsoft Corporation UEFI CA ”. Esta segunda chave é apenas recomendada. É a segunda chave opcional que a Microsoft usa para assinar carregadores de boot do Linux. A documentação do Ubuntu explica isso.

Em outras palavras, nem todos os PCs necessariamente inicializarão as distribuições assinadas do Linux com o Secure Boot ativado. Mais uma vez, na prática, não vimos nenhum PC que fez isso. Talvez nenhum fabricante de PCs queira fazer a única linha de laptops nos quais você não pode instalar o Linux.

Por enquanto, no mínimo, os PCs com Windows devem permitir que você desabilite o Boot Seguro, e eles devem inicializar distribuições Linux foram assinados pela Microsoft mesmo que você não desabilite a Inicialização Segura.

A Inicialização Segura não pode ser desabilitada no Windows RT, mas o Windows RT é Morto

RELACIONADO: O que é o Windows RT e Como É diferente do Windows 8?

Todas as opções acima são verdadeiras para os sistemas operacionais Windows 8 e 10 padrão no hardware padrão Intel x86. É diferente para o ARM.

No Windows RT - a versão do Windows 8 para hardware ARM, que é fornecida no Surface RT e Surface 2 da Microsoft, entre outros dispositivos - o Secure Boot não pôde ser desativado. Hoje, o Secure Boot ainda não pode ser desabilitado no Windows 10 Mobile - em outras palavras, telefones que executam o Windows 10.

Isso porque a Microsoft queria que você pensasse em sistemas Windows RT baseados em ARM como “dispositivos”, não PCs. . Como a Microsoft disse ao Mozilla, o Windows RT “não é mais o Windows”.

No entanto, o Windows RT está morto. Não há versão do sistema operacional de desktop do Windows 10 para hardware ARM, portanto, isso não é algo com que você precise se preocupar mais. Mas, se a Microsoft trouxer o hardware do Windows RT 10, você provavelmente não conseguirá desativar a Inicialização Segura nele.

Crédito de imagem: Base de Embaixadores, John Bristowe

Como adicionar, remover e personalizar mosaicos no menu Iniciar do Windows 10

Muitas coisas mudaram com o menu Iniciar do Windows 7 para o Windows 10. Se você pulou o Windows 8, pode estar em um ajuste bastante, especialmente quando se trata de iniciar o menu "azulejos". Queremos falar sobre como adicionar, remover e personalizá-los. RELATED: Conhecendo o novo menu Iniciar no Windows 10 Já apresentamos o básico do novo menu Iniciar , mas há um pouco mais nisso.

O mercado de roteadores premium está cada vez mais saturado com roteadores poderosos e de alto preço. Mesmo em tal mercado, o Roteador D-Link AC3200 Ultra Wi-Fi se destaca tanto em tamanho e estilo quanto em desempenho. Continue lendo enquanto analisamos mais atentamente este modelo vermelho e cheio de recursos.