Como proteger arquivos sensíveis em seu PC com o VeraCrypt

Se você está procurando uma maneira simples e eficiente de criptografar tudo, de unidades de sistema a discos de backup, a VeraCrypt é um ferramenta de código aberto que irá ajudá-lo a bloquear seus arquivos. Continue lendo enquanto mostramos como começar.

O que é o TrueCrypt / VeraCrypt e por que devo usá-lo?

A melhor maneira de proteger arquivos que você não deseja que outras pessoas vejam é a criptografia. A criptografia essencialmente usa uma chave secreta para transformar seus arquivos em algo inoportuno - a menos que você use essa chave secreta para desbloqueá-los.

TrueCrypt era um popular aplicativo de criptografia de código aberto que permitia trabalhar com arquivos criptografados como você trabalharia em arquivos localizados em uma unidade regular. Sem criptografia on-the-fly, trabalhar ativamente com arquivos criptografados é uma enorme dor e o resultado geralmente é que as pessoas simplesmente não criptografam seus arquivos ou se envolvem em práticas de segurança insatisfatórias com seus arquivos criptografados devido ao incômodo de descriptografar e criptografar

O TrueCrypt foi descontinuado, mas o projeto foi continuado por uma nova equipe com um novo nome: VeraCrypt.

RELATED: Como configurar a criptografia do BitLocker no Windows

com o VeraCrypt on-line sistema fly-the-fly, você pode criar um contêiner criptografado (ou até mesmo uma unidade de sistema totalmente criptografada). Todos os arquivos contidos no contêiner são criptografados e você pode montá-lo como uma unidade normal com o VeraCrypt para visualizar e editar os arquivos. Quando terminar de trabalhar com eles, você pode simplesmente desmontar o volume. O VeraCrypt cuida de tudo, mantendo os arquivos temporariamente na RAM, varrendo-os e garantindo que seus arquivos permaneçam intactos.

O VeraCrypt pode criptografar todo o disco também, pelo menos em alguns PCs, mas geralmente recomendamos o Windows -em Bitlocker para este efeito em vez disso. O VeraCrypt é ideal para criar volumes criptografados para grupos de arquivos, em vez de criptografar todo o seu disco de inicialização. O BitLocker é uma opção melhor para isso.

Por que usar o VeraCrypt em vez do TrueCrypt?

RELACIONADO: 3 alternativas para o TrueCrypt Agora extinto para suas necessidades de criptografia

Tecnicamente, você ainda pode usar versões mais antigas do TrueCrypt se você gosta, e você pode até seguir junto com este guia, já que TrueCrypt e VeraCrypt são quase idênticos na interface. A VeraCrypt corrigiu alguns dos problemas menores levantados na auditoria de código do TrueCrypt, sem mencionar as auditorias de seu próprio código. Suas melhorias na base do TrueCrypt criaram o cenário para que ele seja um verdadeiro sucessor, e embora seja um pouco mais lento que o TrueCrypt, mas muitos especialistas em segurança como Steve Gibson dizem que é um bom momento para dar o salto.

Se você usando uma versão antiga do TrueCrypt, não é incrivelmente urgente que você troque - ainda é bastante sólido. Mas o VeraCrypt é o futuro, então se você está configurando um novo volume criptografado, provavelmente é o caminho a seguir.

Como instalar o VeraCrypt

Para este tutorial, você só precisará de algumas coisas simples:

- Uma cópia gratuita do VeraCrypt.

- Acesso administrativo a um computador.

É isso! Você pode pegar uma cópia do VeraCrypt para Windows, Linux ou Mac OS X e depois instalar em um computador ao qual você tenha acesso administrativo (você não pode executar o VeraCrypt em uma conta de privilégio limitado / convidado). Para este tutorial, usaremos a versão do Windows do VeraCrypt e instalaremos em uma máquina com Windows 10.

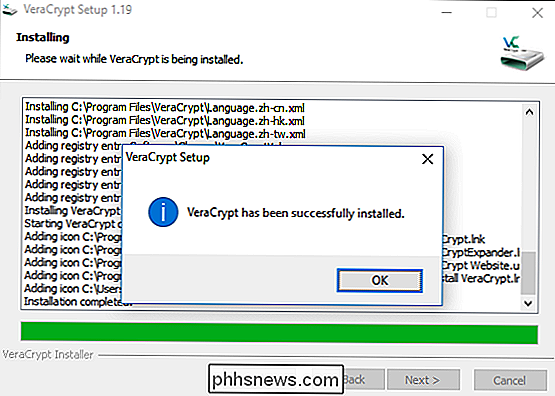

Faça o download e instale o VeraCrypt como faria com qualquer outro aplicativo. Basta clicar duas vezes no arquivo EXE, seguir as instruções do assistente e selecionar a opção “Install” (a opção de extração é de interesse para aqueles que desejam extrair uma versão semi-portátil do VeraCrypt; não abordaremos esse método Neste guia para iniciantes.) Você também terá uma bateria de opções como “Instalar para todos os usuários” e “Associar extensão de arquivo .hc com VeraCrypt”. Deixamos todos eles marcados por conveniência.

Como criar um volume criptografado

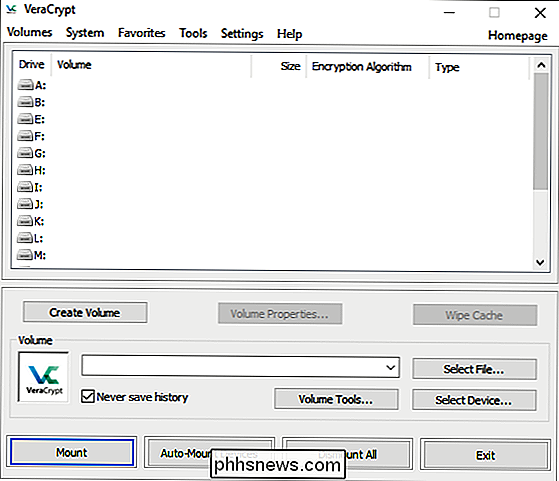

Quando o aplicativo terminar de instalar, navegue até o menu Iniciar e inicie o VeraCrypt. Você será saudado com a tela abaixo.

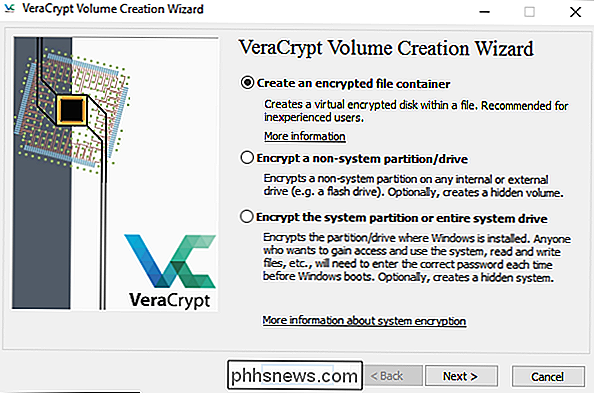

A primeira coisa que você precisa fazer é criar um volume, então clique no botão "Criar volume". Isso iniciará o Assistente de Criação de Volume e solicitará que você escolha um dos tipos de volume a seguir:

Os volumes podem ser tão simples quanto um contêiner de arquivos colocado em uma unidade ou disco ou tão complexo quanto uma criptografia de disco inteiro sistema. Vamos simplificar as coisas para este guia e focar na configuração com um contêiner local fácil de usar. Selecione "Criar um contêiner de arquivo criptografado".

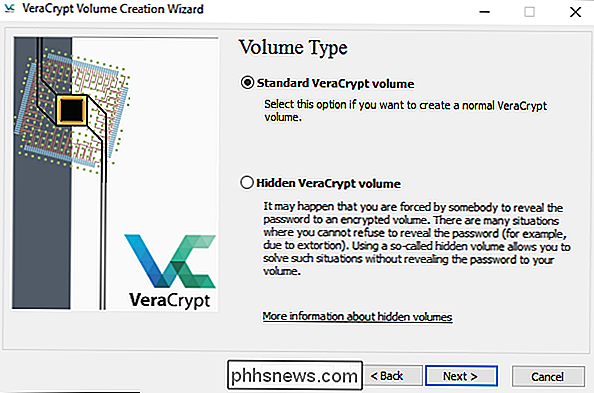

Em seguida, o Assistente perguntará se você deseja criar um volume Padrão ou Oculta. Novamente, por uma questão de simplicidade, vamos pular bagunçar com Volumes Ocultos neste momento. Isso não diminui o nível de criptografia ou a segurança do volume que estamos criando, já que um Volume oculto é simplesmente um método de obscurecer o local do volume criptografado.

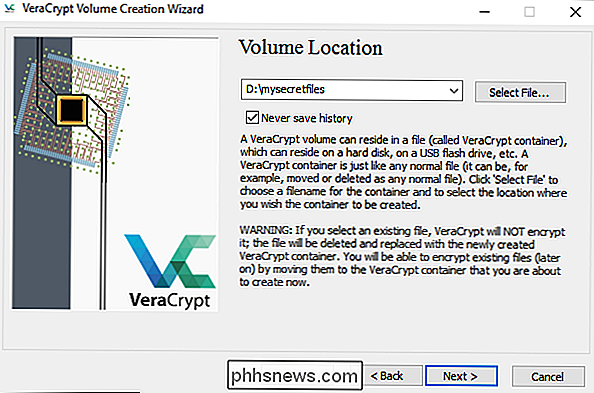

Em seguida, você precisará escolher um nome e um local para o volume criptografado. seu volume. O único parâmetro importante aqui é que sua unidade host tem espaço suficiente para o volume que você criar (ou seja, se você deseja um volume criptografado de 100 GB, é melhor ter uma unidade com 100 GB de espaço livre). Vamos lançar nosso volume criptografado em uma unidade de dados secundária em nossa máquina Windows de desktop.

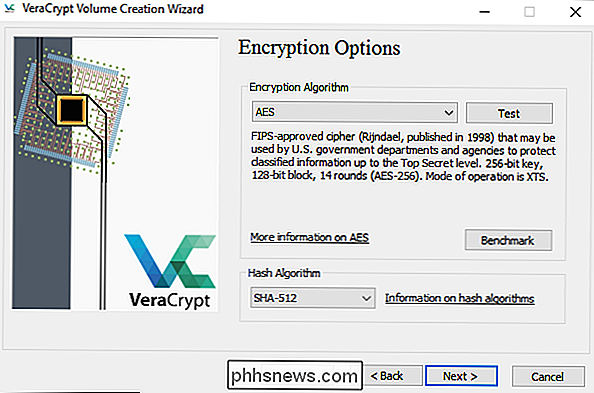

Agora é hora de escolher seu esquema de criptografia. Você realmente não pode dar errado aqui. Sim, há muitas opções, mas todas são esquemas de criptografia extremamente sólidos e, para fins práticos, são intercambiáveis. Em 2008, por exemplo, o FBI passou mais de um ano tentando decifrar os discos rígidos criptografados pela AES de um banqueiro brasileiro envolvido em uma fraude financeira. Mesmo que sua paranoia de proteção de dados estenda o nível de agências de acrônimos com bolsos profundos e equipes forenses habilitadas, você pode ficar tranquilo sabendo que seus dados estão seguros.

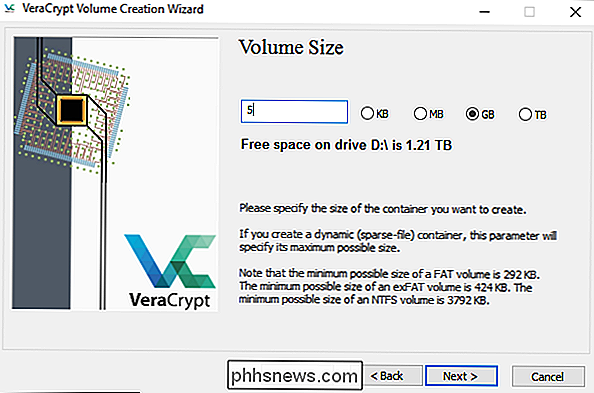

Na próxima etapa, você selecionará o tamanho do volume. Você pode configurá-lo em incrementos de KB, MB ou GB. Criamos um volume de teste de 5 GB para este exemplo.

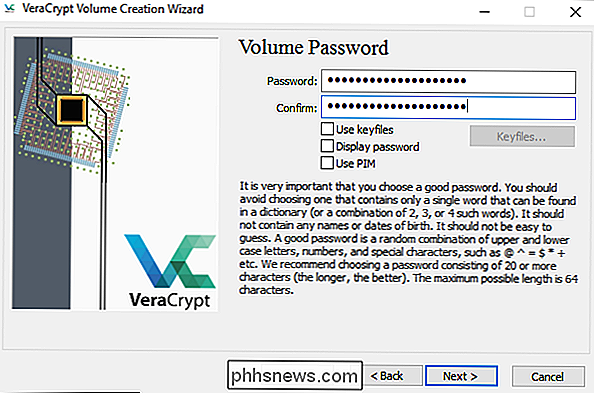

Próxima parada, geração de senha. Há uma coisa importante a ter em conta aqui: Senhas curtas são uma má ideia . Você deve criar uma senha com pelo menos 20 caracteres. No entanto, você pode criar uma senha forte e memorável, sugerimos que você faça isso. Uma ótima técnica é usar uma senha em vez de uma senha simples. Aqui está um exemplo: In2NDGradeMrsAmerman $ aidIWasAGypsy. Isso é melhor que password123 qualquer dia.

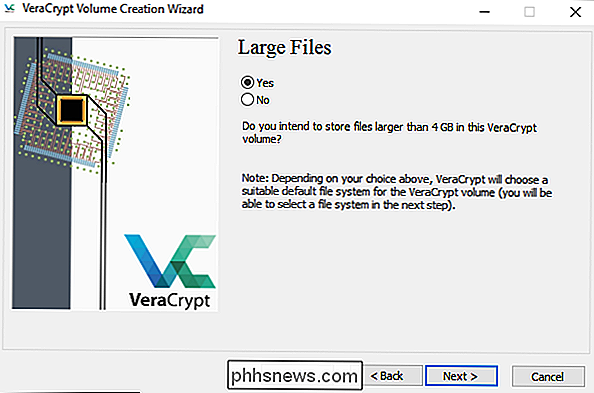

Antes de criar o volume real, o Assistente de criação perguntará se você pretende armazenar arquivos grandes. Se você pretende armazenar arquivos maiores que 4GB dentro do volume, diga para ajustar o sistema de arquivos para melhor atender às suas necessidades.

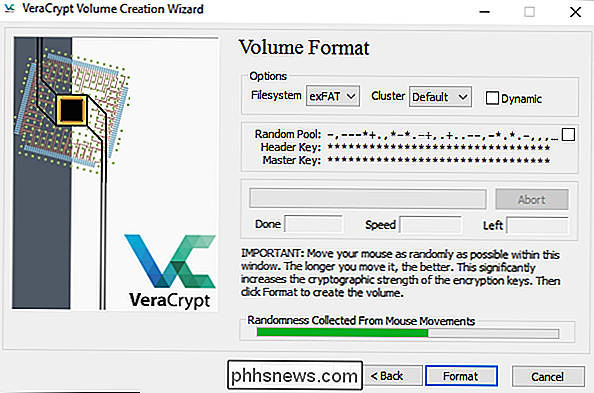

Na tela Volume Format, você precisará mover o mouse para gerar alguns arquivos. dados aleatórios. Enquanto apenas mover o mouse é suficiente, você sempre pode seguir nossos passos - pegamos nosso tablet Wacom e tiramos uma foto de Ricky Martin como um extra em Portlandia . Como isso é aleatório? Uma vez que você gerou bastante bondade aleatória, aperte o botão Format.

Quando o processo de formatação estiver completo, você retornará à interface original do VeraCrypt. Seu volume agora é um único arquivo onde quer que você tenha estacionado e pronto para ser montado pela VeraCrypt.

Como Montar um Volume Criptografado

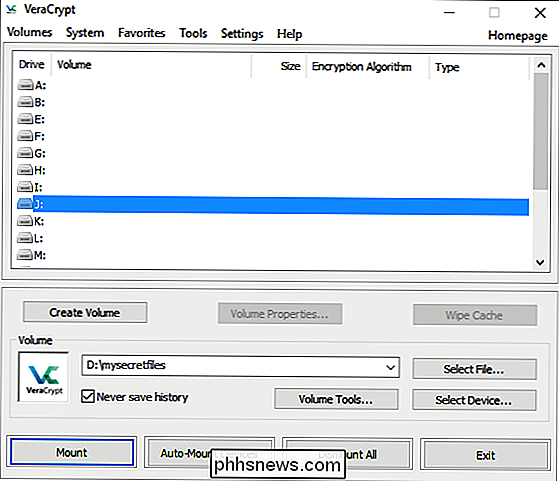

Clique no botão “Selecionar Arquivo” na janela principal do VeraCrypt e navegue até o diretório onde você escondeu seu contêiner VeraCrypt. Porque somos extraordinariamente sorrateiros, nosso arquivo está em D: mysecretfiles. Ninguém irápensar em procurar lá.

Quando o arquivo estiver selecionado, escolha uma das unidades disponíveis na caixa acima. Nós selecionamos J. Click Mount.

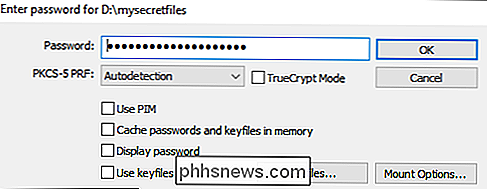

Digite sua senha e clique em OK

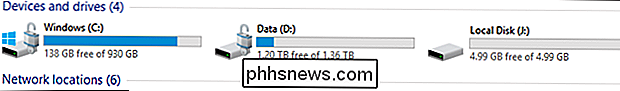

Vamos dar uma olhada no Meu Computador e ver se o nosso volume criptografado foi montado com sucesso como uma unidade…

Sucesso! Um volume de 5GB de bondade criptografada, como a mãe costumava fazer. Agora você pode abrir o volume e compactá-lo com todos os arquivos que você quis manter longe de olhares indiscretos.

Não se esqueça de limpar com segurança os arquivos depois de copiá-los no volume criptografado. O armazenamento regular do sistema de arquivos é inseguro e os rastreamentos dos arquivos criptografados permanecerão no disco não criptografado, a menos que você limpe o espaço adequadamente. Além disso, não esqueça de acessar a interface do VeraCrypt e “Desmontar” o volume criptografado quando não estiver usando ativamente.

O Centro de Controle do iOS 11 não desativa realmente o Wi-Fi ou o Bluetooth: O que fazer

O novo e brilhante Centro de controle no iOS 11 não permite desativar o Wi-Fi e Bluetooth mais. Você pode desligar o Wi-Fi e o Bluetooth do Control Center, mas os rádios de hardware ainda estarão funcionando e eles voltarão a funcionar completamente às 5 da manhã. Sim, isso é muito estranho. Update : Apple made isso mais claro no iOS 11.

O que é o sistema True-Anti-Cheat da Microsoft?

Olá pessoal da Internet, você sabia que a Microsoft fabrica videogames? Ok, você provavelmente está ciente das várias encarnações do Xbox, sim. Mas muito antes do Xbox, a Microsoft era uma editora de videogames para o PC…e ainda é! Ele ainda tem sua própria plataforma de distribuição, que é a péssima Windows Store.