10 dicas de segurança para smartphones

Você provavelmente leu muito sobre hackers e como proteger seu computador, mas, por algum motivo, a maioria das pessoas não se importa muito com a segurança do smartphone. Talvez porque não seja como um disco rígido tradicional onde você armazena todos os seus documentos, imagens, vídeos, etc, mas os usuários de smartphones hiperativos de hoje armazenam muita informação que é bastante sensível e que outros, como hackers, gostam de aproveitar enquanto você Estamos navegando na web na Starbucks.

Felizmente, a segurança do smartphone está ganhando força e há algumas coisas que você pode fazer para evitar que o smartphone seja invadido. Na verdade, muitas das mesmas medidas que você toma para proteger seu computador também podem ser usadas para proteger seu smartphone. Se você tiver alguma de suas próprias dicas para proteger seu smartphone, avise-nos nos comentários.

1. Use códigos de acesso em todos os lugares

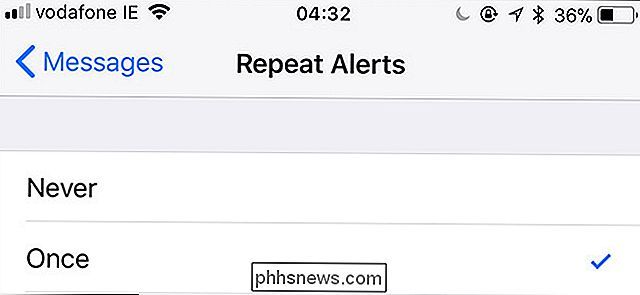

Quer tenha um telemóvel Android ou um iPhone, pode impedir o acesso ao seu dispositivo adicionando um código de acesso ou um padrão de bloqueio no Android. Essa medida de segurança simples pode impedir que informações confidenciais sejam vistas por outras pessoas. Isto é especialmente importante se você tiver um monte de aplicativos instalados onde os dados pessoais são armazenados como aplicativos financeiros (Mint, aplicativos de banco, etc), aplicativos de diário (DayOne), aplicativos de nota (Evernote), etc. Em alguns desses aplicativos como Mint e DayOne, você pode adicionar uma senha específica para esse aplicativo, o que eu sempre faço além da senha para proteger a tela inicial.

A senha da tela inicial é importante porque muitos dos aplicativos de e-mail (Mail no iPhone e Gmail no Android) não têm sequer a opção de codificar seu e-mail. Os e-mails podem conter muitas informações particulares e, como a maioria das pessoas vai a festas e deixa seus telefones em mesas e contadores, é muito fácil para alguém bisbilhotar suas coisas.

2. Proteja seu iCloud e sua Conta do Google

A segunda coisa que a maioria das pessoas não percebe é que, se alguém puder entrar em sua conta do iCloud ou do Google, poderá obter acesso a muitos dados que você pode estar criando e editando em seu smartphone. Nestes momentos, é um inconveniente necessário permitir a verificação em duas etapas em ambas as contas. Escrevi sobre como proteger sua conta do Google e como configurar corretamente as opções de backup e recuperação para a verificação em duas etapas.

É muito ridículo, mas o seu Apple ID basicamente controla o acesso a todos os serviços da Apple que atualmente existem do iTunes ao iCloud, FaceTime, iMessage, etc, etc. Se alguém puder acessar sua ID da Apple, eles podem destruir sua vida Apple, incluindo apagar seu iPhone, iPad e Mac remotamente. É praticamente o mesmo problema com o Google. Sua conta do Google basicamente conecta você a todos os serviços do Google, do YouTube ao Gmail, ao Google Play, ao Google Maps, ao Google Agenda, ao Picasa, ao Google+ etc., etc. etc.

3. Evite jailbreak ou enraizando seu smartphone

Se você realmente sabe o que está fazendo e faz o jailbreak ou torce o celular para se divertir e curtir, então é bom para você. Se você quiser fazer isso porque ouviu falar sobre isso nas notícias e quiser ser “livre” de restrições e restrições, então você deve evitar o processo completamente. Em primeiro lugar, pode atrapalhar o seu telefone e causar-lhe mais tristeza do que felicidade. Em segundo lugar, você não poderá atualizar seu telefone com as atualizações mais recentes para o sistema operacional, pois ele estará em um modo não suportado.

Sim, você pode instalar alguns aplicativos e personalizar configurações que, de outra forma, não faria, mas isso significa que você também está baixando aplicativos que podem conter software mal-intencionado. Você já tem esse problema no Android, uma vez que eles não são tão restritivos quanto a Apple sobre o que entra na loja de aplicativos. O que nos leva ao próximo ponto.

4. Tenha cuidado com os aplicativos que você instala

Isso é especialmente importante em dispositivos Android. O Google removeu recentemente 50.000 aplicativos suspeitos de serem malware. Não haverá escassez de aplicativos que contenham malware, vírus ou outro software furtivo para roubar seus dados ou danificar seu telefone. A loja de aplicativos da Apple também tem esse problema, mas em muito menor grau. A Apple examina cada aplicativo antes que ele seja listado na loja e rotineiramente realiza a remoção de aplicativos da loja que são considerados violadores de políticas de loja.

Confira este artigo que fala sobre como mais de 32 milhões de dispositivos Android foram infectados por malware em 2012 e como 95% dos malwares são direcionados a dispositivos Android. Tudo bem se você odeia a Apple, mas o fato é que, se você possui um dispositivo Android, precisa ter muito cuidado com o download de aplicativos. Verifique os comentários, verifique se eles têm um site, faça uma pesquisa no Google com o nome do aplicativo, etc.

5. Use um aplicativo em vez do navegador

Se você está fazendo transações bancárias em seu telefone ou negociação de ações ou qualquer outra coisa que transmita informações confidenciais entre seu telefone e a Internet, é melhor usar um aplicativo oficial para esse site ou empresa em vez de abrir usando o navegador em seu telefone.

Por exemplo, o Chase, o Bank of America, o Vanguard, o ScottTrade, o Mint e muitas outras grandes instituições financeiras têm seus próprios aplicativos para iOS e Android. Conexões seguras também são suportadas em navegadores de smartphones, mas você será um pouco mais seguro se tiver um aplicativo oficial que possa ter recursos extras de segurança.

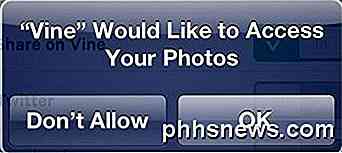

6. Controle o que um aplicativo pode acessar

Você provavelmente já viu a seguinte mensagem no seu iPhone cem vezes:

Existem todos os tipos de mensagens “AppName gostaria de acessar seus dados”. Os dados podem ser fotos, localização, contatos, etc, etc. Sempre esteja atento e não clique em OK o tempo todo. Se você clicar em qualquer coisa o tempo todo, é melhor escolher Não permitir e, se realmente não conseguir usar o aplicativo mais tarde, poderá voltar manualmente e alterá-lo para permitir o acesso. A maioria dessas solicitações é muito legítima e não causará nenhum dano, mas é melhor estar seguro.

No Android, é novamente pior porque alguns aplicativos pedem permissões para tudo, mesmo que não precisem. Você pode ler este post do Lifehacker sobre como se proteger de aplicativos Android que solicitam muitas permissões. Há também muito mais permissões no Android do que no iOS, então, novamente, você precisa ser mais cuidadoso se for um usuário do Android.

7. Mantenha os dados salvos

Não é apenas uma boa ideia manter o seu smartphone protegido no caso de você deixá-lo no banheiro, mas também se ele for roubado e você precisar limpá-lo remotamente. Os usuários da Apple podem instalar o aplicativo Find My iPhone, que permite bloquear remotamente um telefone e apagá-lo remotamente se você souber que ele foi roubado.

Se você não tiver seus dados copiados, você perderá tudo se for roubado. Se você fizer backup localmente ou na nuvem, poderá limpar seu telefone e recuperar todos os seus dados no novo telefone. Você pode sincronizar seu smartphone para o seu computador usando o iTunes ou pode fazer o backup para a nuvem via iCloud.

No Android, há uma ferramenta de backup integrada, mas não faz backup de tudo no seu telefone, como o iOS. Em vez disso, você precisará confiar em aplicativos de terceiros na Google Play Store para fazer o backup completo do seu smartphone. Observe que o Android também tem um recurso de limpeza remota, mas você precisa configurá-lo primeiro instalando determinados aplicativos.

8. Relate seu telefone roubado

Nos últimos meses, foi criado um banco de dados telefônico roubado que é compartilhado entre as principais operadoras de telefonia móvel. Você pode denunciar o seu telefone roubado e isso impede que alguém se conecte à operadora e use dados ou minutos. Se eles tentarem limpá-lo, substituir o SIM, etc., ele ainda não permitirá que eles sejam ativados em nenhuma das operadoras por causa do número de série. Você pode visitar as páginas a seguir para relatar o roubo de seu smartphone e impedir que o ladrão se conecte a qualquer operadora sem fio:

AT & T, Verizon, Sprint, T-Mobile

9. Atualize o sistema operacional

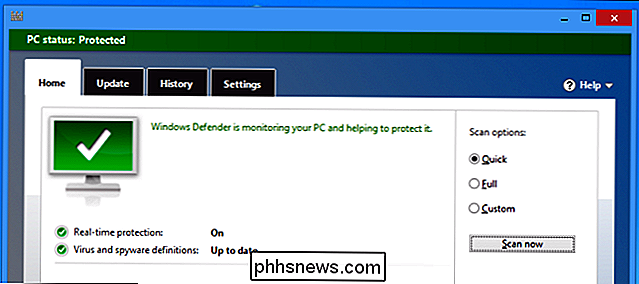

Assim como você tem que instalar constantemente as atualizações de segurança da Microsoft para o seu PC, é uma boa idéia instalar as últimas atualizações para o seu smartphone. Você pode esperar alguns dias e verificar se não há problemas importantes com a atualização, como a degradação da vida da bateria, etc., mas se nada se destacar, atualize o telefone.

Além de atualizar o sistema operacional, também é uma boa ideia atualizar os aplicativos instalados no seu telefone. É incrível a quantidade de smartphones com os quais eu tenho 10, 20, 30 ou mais aplicativos com atualizações das quais nenhuma foi instalada. Essas atualizações podem incluir novos recursos, mas muitas delas são correções de bugs, atualizações de desempenho e correções de segurança.

10. Sem fio e Bluetooth

Quando você não está em casa, é melhor tentar desativar o wireless e o bluetooth completamente e usar sua conexão 3G ou 4G, se puder. No momento em que você se conecta a uma rede sem fio não confiável, você está aberto a hackers que procuram vítimas na rede. Mesmo se você não estiver bancando ou fazendo outra coisa que envolva dados confidenciais, um hacker ainda pode tentar se conectar ao seu smartphone e roubar dados, etc.

Quando se trata de Bluetooth, o hacking é menos comum, mas está ganhando popularidade à medida que as pessoas começam a usar a tecnologia mais além de apenas fones de ouvido. Agora você tem relógios conectados ao seu telefone via bandas de bluetooth e fitness e uma série de outros gadgets. Se o bluetooth estiver habilitado e detectável, ele dará aos hackers uma outra maneira de possivelmente ver os dados sendo transmitidos entre o dispositivo bluetooth e o telefone.

Espero que estas dicas o ajudem no infeliz caso de o telefone ser perdido ou roubado. Eu pessoalmente tive que limpar um iPhone, porque eu perdi e depois percebi que alguém estava usando os aplicativos e conexão de dados. Isso definitivamente não acontecerá novamente, mesmo que meu telefone seja perdido ou roubado, porque eu me certifiquei de que ele seja o mais protegido possível. Se você tiver alguma outra dica para proteger seu smartphone, nos informe nos comentários. Apreciar!

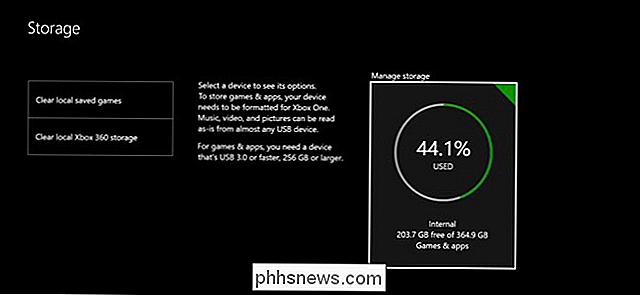

Como liberar espaço no seu Xbox One

O Xbox One da Microsoft inclui um disco rígido de 500 GB, mas os jogos estão ficando maiores e maiores. Halo: O Master Chief Collection ocupa mais de 62GB sozinho, mesmo se você tiver o jogo em um disco físico. Veja como liberar espaço para que você tenha espaço para mais jogos. Expanda seu Xbox One com mais espaço de armazenamento RELACIONADOS: Como tornar seu PlayStation 4 ou Xbox One mais rápido (adicionando um SSD) Para obter mais espaço de armazenamento, considere adquirir um disco rígido externo para o seu Xbox One.

Como remover ou desinstalar o Java (JRE) no Windows e no Mac

Procurando uma maneira de se livrar de Java em sua máquina Windows ou Mac? Embora essencial para alguns usuários da Web, a maioria das pessoas não precisa se arriscar a executar o Java em suas máquinas por causa de todas as vulnerabilidades de segurança associadas ao Java.Neste artigo, vou falar sobre as etapas necessárias para remover completamente todos os vestígios de Java da sua máquina Windows. O proc