Monitore o site oculto e as conexões da Internet

Você pode ter certeza de que seu computador está conectado ao servidor que hospeda meu site enquanto você lê este artigo, mas além das conexões óbvias com os sites abertos em seu navegador, seu computador pode estar se conectando a uma série de outros servidores. que não são visíveis.

Na maioria das vezes, você não vai querer fazer nada escrito neste artigo, já que ele requer muito material técnico, mas se você acha que existe um programa em seu computador que não deveria estar lá se comunicando secretamente na Internet, os métodos abaixo ajudarão você a identificar qualquer coisa incomum.

Vale a pena notar que um computador executando um sistema operacional como o Windows com alguns programas instalados acabará fazendo muitas conexões com servidores externos por padrão. Por exemplo, na minha máquina Windows 10 após uma reinicialização e sem programas em execução, várias conexões são feitas pelo próprio Windows, incluindo OneDrive, Cortana e até mesmo a pesquisa na área de trabalho. Leia meu artigo sobre como proteger o Windows 10 para aprender maneiras de impedir que o Windows 10 se comunique com os servidores da Microsoft com muita frequência.

Existem três maneiras de monitorar as conexões que o seu computador faz à Internet: por meio do prompt de comando, usando o Monitor de Recursos ou por meio de programas de terceiros. Vou mencionar o prompt de comando por último, já que é o mais técnico e mais difícil de decifrar.

Monitor de recursos

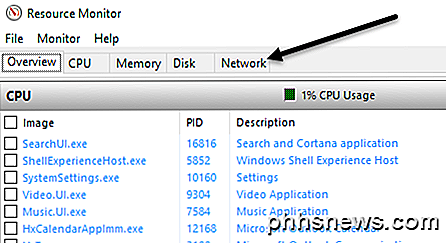

A maneira mais fácil de verificar todas as conexões que seu computador está fazendo é usar o Monitor de Recursos . Para abri-lo, você precisa clicar em Iniciar e depois digitar no monitor de recursos . Você verá várias guias na parte superior e a que queremos clicar é Rede .

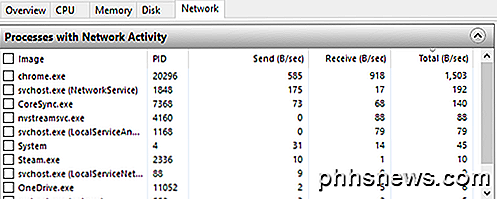

Nesta guia, você verá várias seções com diferentes tipos de dados: Processos com Atividade de Rede, Atividade de Rede, Conexões TCP e Portas de Escuta .

Todos os dados listados nessas telas são atualizados em tempo real. Você pode clicar em um cabeçalho em qualquer coluna para classificar os dados em ordem crescente ou decrescente. Na seção Processos com Atividade de Rede, a lista inclui todos os processos que possuem qualquer tipo de atividade de rede. Você também poderá ver a quantidade total de dados enviados e recebidos em bytes por segundo para cada processo. Você notará que há uma caixa de seleção vazia ao lado de cada processo, que pode ser usada como um filtro para todas as outras seções.

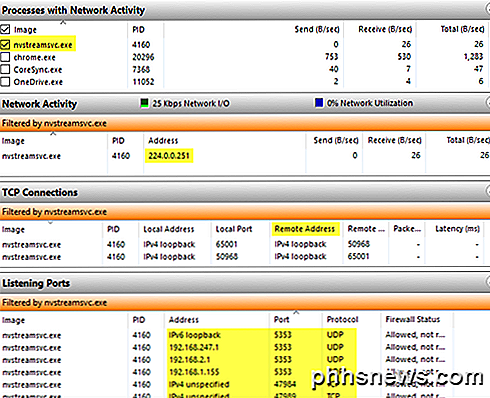

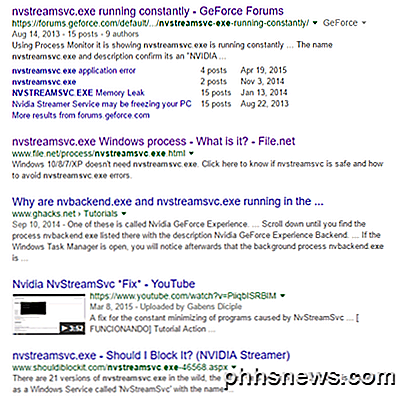

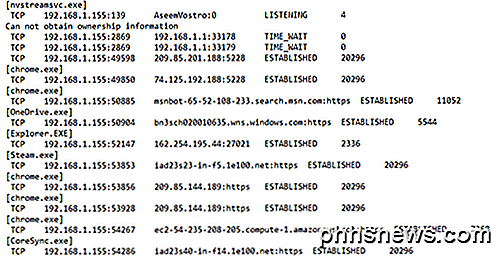

Por exemplo, eu não tinha certeza do que era nvstreamsvc.exe, então eu verifiquei e, em seguida, examinei os dados nas outras seções. Em Atividade de Rede, você deseja examinar o campo Endereço, que deve fornecer um endereço IP ou o nome DNS do servidor remoto.

Por si só, as informações aqui não vão necessariamente ajudá-lo a descobrir se algo é bom ou ruim. Você precisa usar alguns sites de terceiros para ajudá-lo a identificar o processo. Primeiramente, se você não reconhecer um nome de processo, vá em frente e use o nome completo do Google, ou seja, nvstreamsvc.exe .

Sempre, clique pelo menos nos primeiros quatro a cinco links e você terá uma boa idéia se o programa é seguro ou não. No meu caso, estava relacionado ao serviço de streaming da NVIDIA, que é seguro, mas não é algo que eu precisei. Especificamente, o processo é para streaming de jogos do seu PC para o NVIDIA Shield, que eu não tenho. Infelizmente, quando você instala o driver NVIDIA, ele instala muitos outros recursos que você não precisa.

Como esse serviço é executado em segundo plano, nunca soube que existia. Ele não apareceu no painel GeForce e, portanto, achei que tinha o driver instalado. Quando percebi que não precisava desse serviço, consegui desinstalar alguns softwares da NVIDIA e me livrar do serviço, que estava se comunicando na rede o tempo todo, embora eu nunca o tivesse usado. Então, esse é um exemplo de como se aprofundar em cada processo pode ajudar você não apenas a identificar possíveis malwares, mas também a remover serviços desnecessários que poderiam ser explorados por hackers.

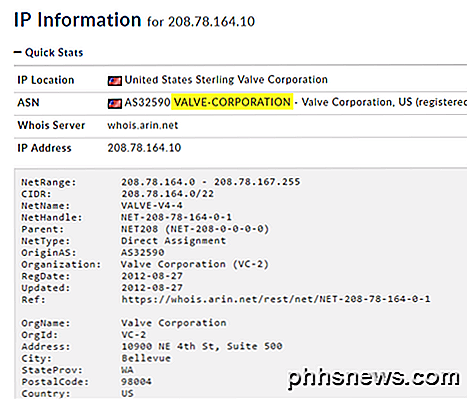

Em segundo lugar, você deve procurar o endereço IP ou o nome DNS listado no campo Endereço . Você pode conferir uma ferramenta como o DomainTools, que lhe dará as informações necessárias. Por exemplo, em Atividade de Rede, notei que o processo steam.exe estava se conectando ao endereço IP 208.78.164.10. Quando liguei a ferramenta mencionada acima, fiquei feliz em saber que o domínio é controlado pela Valve, que é a empresa proprietária da Steam.

Se você ver que um endereço IP está se conectando a um servidor na China ou na Rússia ou algum outro local estranho, você pode ter um problema. Ao pesquisar no Google, o processo normalmente leva você a artigos sobre como remover o software mal-intencionado.

Programas de Terceiros

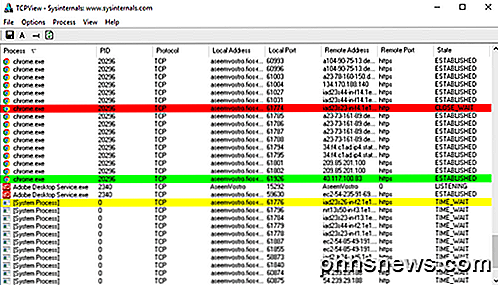

O Monitor de Recursos é ótimo e oferece muitas informações, mas há outras ferramentas que podem fornecer um pouco mais de informações. As duas ferramentas que eu recomendo são TCPView e CurrPorts. Ambos parecem exatamente iguais, exceto que CurrPorts oferece muito mais dados. Aqui está uma captura de tela do TCPView:

As linhas em que você está mais interessado são aquelas que têm um estado de ESTABELECIDO . Você pode clicar com o botão direito do mouse em qualquer linha para finalizar o processo ou fechar a conexão. Aqui está uma captura de tela de CurrPorts:

Novamente, observe as conexões ESTABLISHED ao navegar pela lista. Como você pode ver na barra de rolagem na parte inferior, há muito mais colunas para cada processo em CurrPorts. Você pode realmente obter muitas informações usando esses programas.

Linha de comando

Finalmente, há a linha de comando. Usaremos o comando netstat para nos fornecer informações detalhadas sobre todas as conexões de rede atuais enviadas para um arquivo TXT. A informação é basicamente um subconjunto do que você obtém do Monitor de Recursos ou dos programas de terceiros, por isso é realmente útil apenas para técnicos.

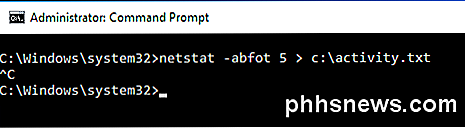

Aqui está um exemplo rápido. Primeiro, abra um prompt de comando do administrador e digite o seguinte comando:

netstat -abfot 5> c: \ activity.txt

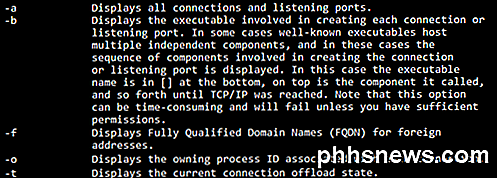

Aguarde cerca de um minuto ou dois e, em seguida, pressione CTRL + C no teclado para interromper a captura. O comando netstat acima basicamente irá capturar todos os dados de conexão de rede a cada cinco segundos e salvá-lo no arquivo de texto. A parte abfot é um monte de parâmetros para que possamos obter informações extras no arquivo. Aqui está o que cada parâmetro significa, caso você esteja interessado.

Quando você abre o arquivo, você verá praticamente as mesmas informações que obtivemos dos outros dois métodos acima: nome do processo, protocolo, números de porta locais e remotos, endereço IP / nome DNS remoto, estado da conexão, ID do processo, etc. .

Mais uma vez, todos esses dados são um primeiro passo para determinar se algo está acontecendo ou não. Você terá que pesquisar muito, mas é a melhor maneira de saber se alguém está bisbilhotando você ou se um malware está enviando dados do seu computador para algum servidor remoto. Se você tiver alguma dúvida, fique à vontade para comentar. Apreciar!

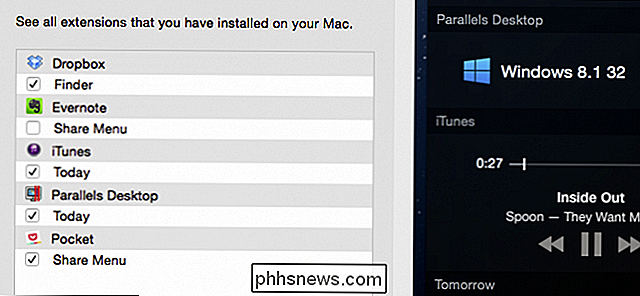

Como ativar ou desativar extensões para personalizar o seu Mac

Todos nós já entendemos o conceito de extensões: ao adicionar recursos ao seu sistema operacional, telefone ou navegador, sua funcionalidade é estendida. O OS X também tem extensões, aqui está o que você precisa saber para fazê-las funcionar melhor para você Para ser justo, estender o sistema Mac OS não é novidade.

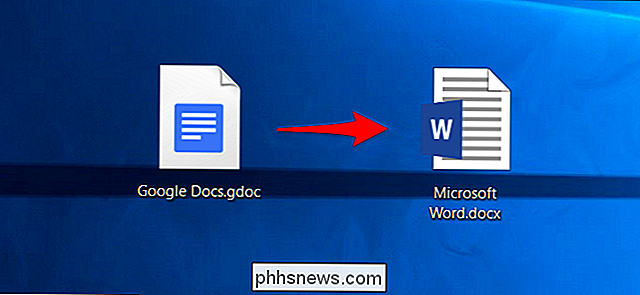

Como converter um documento do Google Docs para o formato

Google Docs, Planilhas, Apresentações e outros aplicativos do Google, é possível salvar documentos nos próprios formatos de arquivo do Google por padrão. Mas você pode fazer o download desses documentos em seu disco rígido como arquivos do Microsoft Office, quer queira apenas um documento ou toda a sua biblioteca do Google Docs.