Como identificar o abuso de rede com o Wireshark

O Wireshark é o canivete suíço das ferramentas de análise de rede. Não importa se você está procurando tráfego peer-to-peer em sua rede ou apenas deseja ver quais websites um endereço IP específico está acessando, o Wireshark pode trabalhar para você.

Anteriormente, apresentamos uma introdução ao Wireshark. e este post baseia-se em nossos posts anteriores. Lembre-se de que você deve estar capturando em um local na rede em que possa ver tráfego de rede suficiente. Se você fizer uma captura em sua estação de trabalho local, provavelmente não verá a maioria do tráfego na rede. O Wireshark pode fazer capturas a partir de um local remoto - confira nosso post de truques do Wireshark para mais informações sobre isso

Identificando o tráfego ponto a ponto

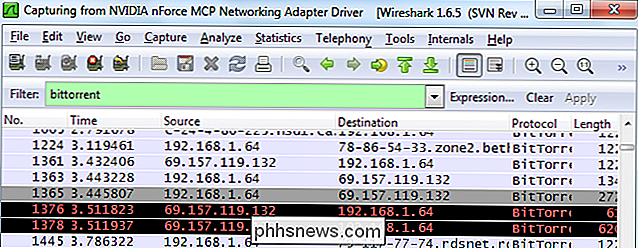

A coluna de protocolo do Wireshark exibe o tipo de protocolo de cada pacote. Se você está olhando para uma captura Wireshark, você pode ver o BitTorrent ou outro tráfego ponto a ponto espreitando nele.

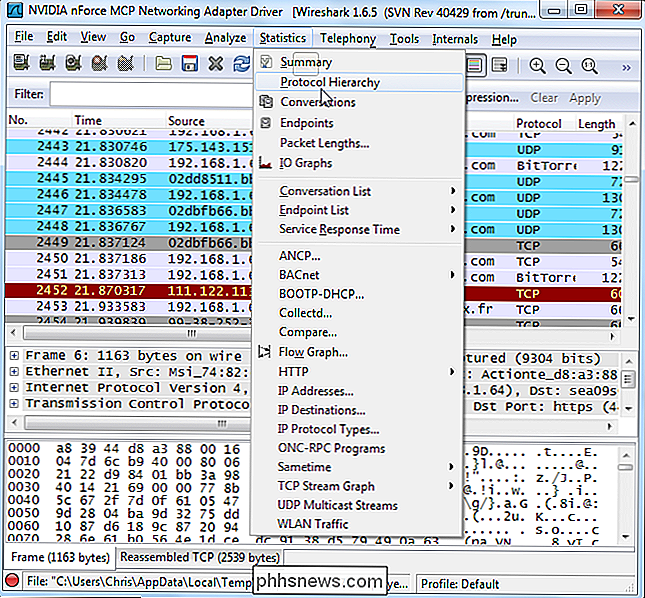

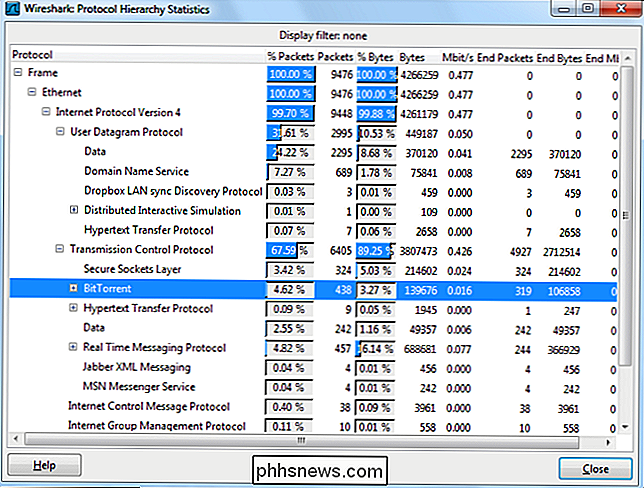

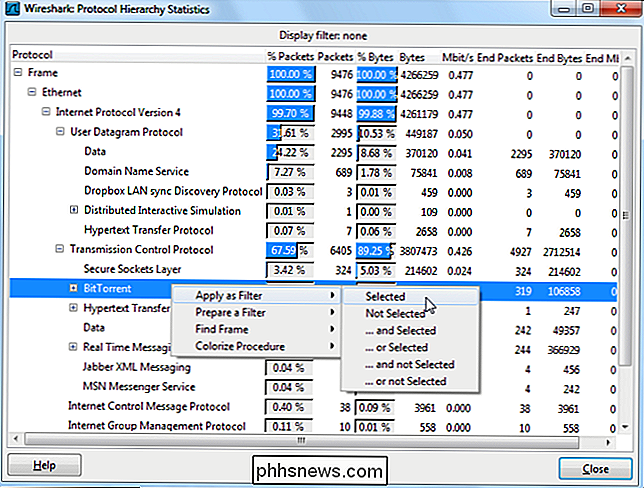

Você pode ver apenas quais protocolos estão sendo usados em sua rede da Hierarquia de protocolos ferramenta, localizada sob o menu Estatísticas .

Esta janela mostra um detalhamento do uso da rede por protocolo. A partir daqui, podemos ver que quase 5 por cento dos pacotes na rede são pacotes BitTorrent. Isso não parece muito, mas o BitTorrent também usa pacotes UDP. Os quase 25% dos pacotes classificados como pacotes de dados UDP também são tráfego de BitTorrent aqui

Podemos ver apenas os pacotes de BitTorrent clicando com o botão direito do mouse no protocolo e aplicando-o como um filtro. Você pode fazer o mesmo para outros tipos de tráfego peer-to-peer que possam estar presentes, como Gnutella, eDonkey ou Soulseek.

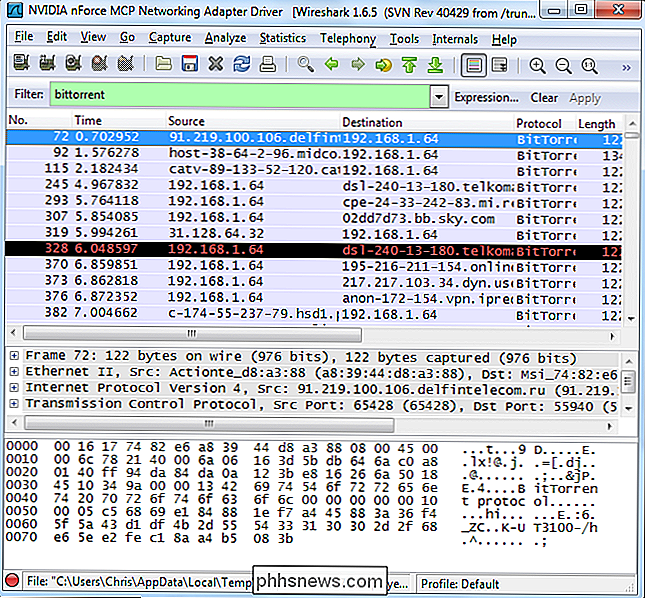

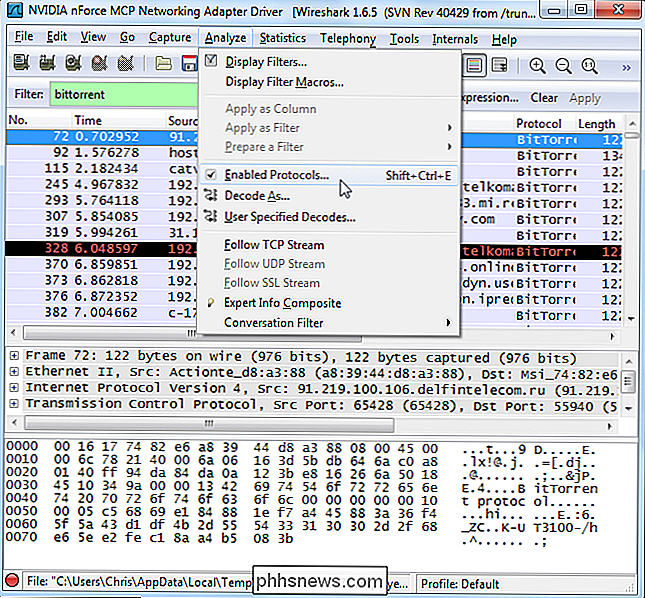

Usando a opção Aplicar Filtro aplica o filtro “ bittorrent. ” Você pode pular o menu do botão direito e ver o tráfego de um protocolo digitando seu nome diretamente na caixa Filtro.

A partir do tráfego filtrado, podemos ver que o endereço IP local de 192.168.1.64 está usando BitTorrent.

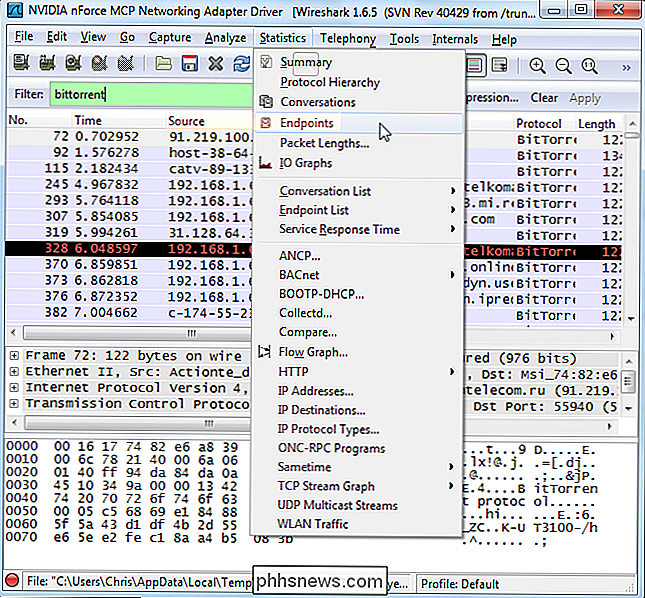

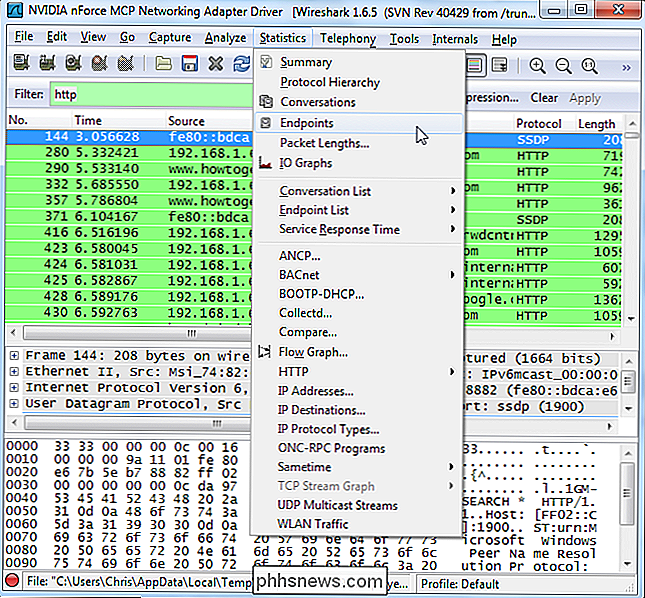

Para visualizar todos os endereços IP usando BitTorrent, podemos selecionar Endpoints no menu Estatísticas .

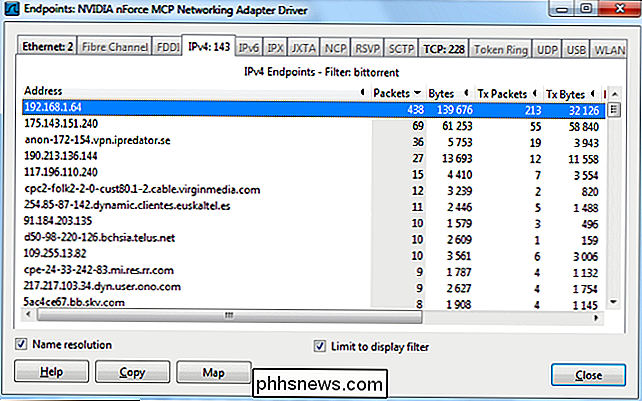

Clique na guia IPv4 e ative o “ Limitar para exibir filtro ”. Você verá os endereços IP remotos e locais associados ao tráfego de BitTorrent. Os endereços IP locais devem aparecer no topo da lista.

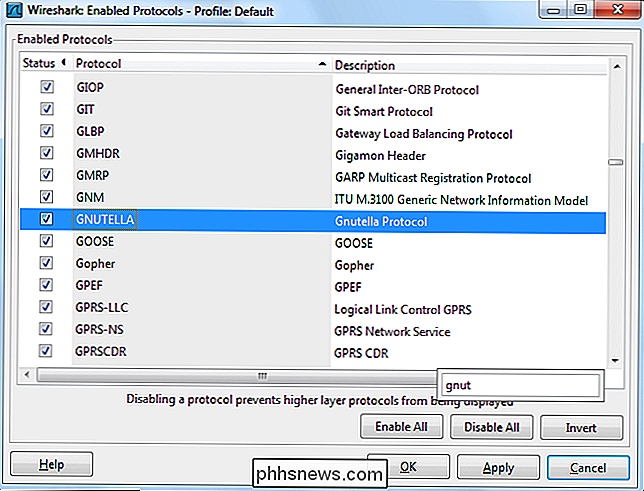

Se você quiser ver os diferentes tipos de protocolos suportados pelo Wireshark e seus nomes de filtros, selecione Protocolos Ativados sob Analisar

Você pode começar a digitar um protocolo para procurá-lo na janela Enabled Protocols

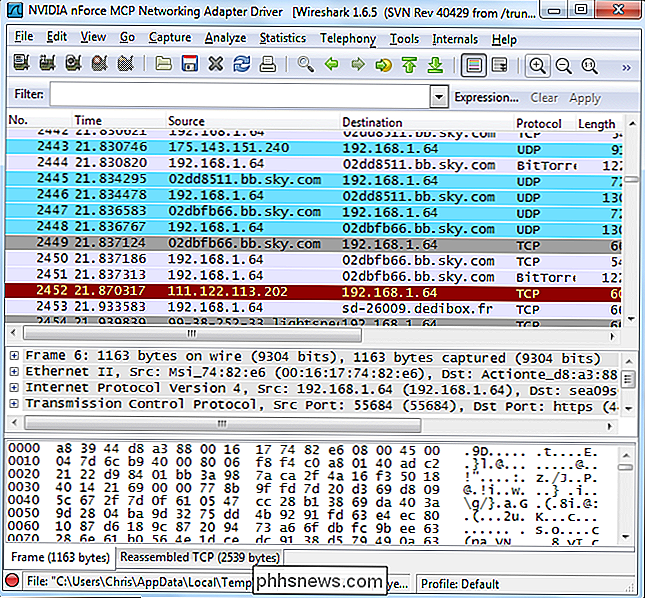

Monitorando o acesso ao site

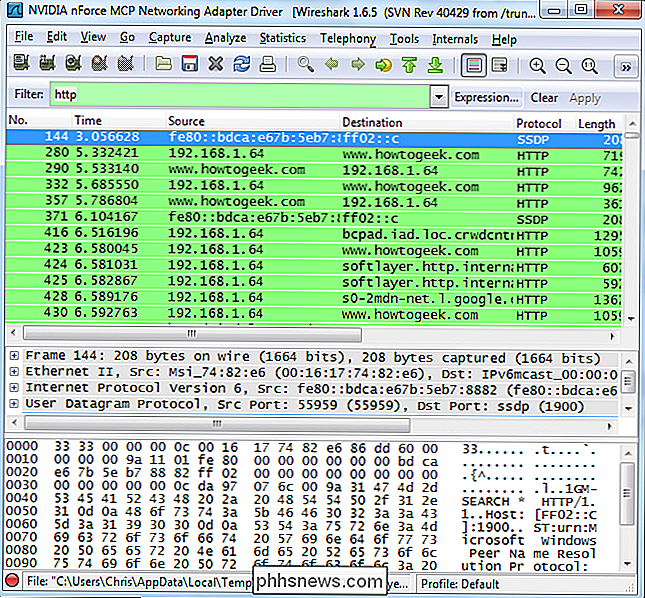

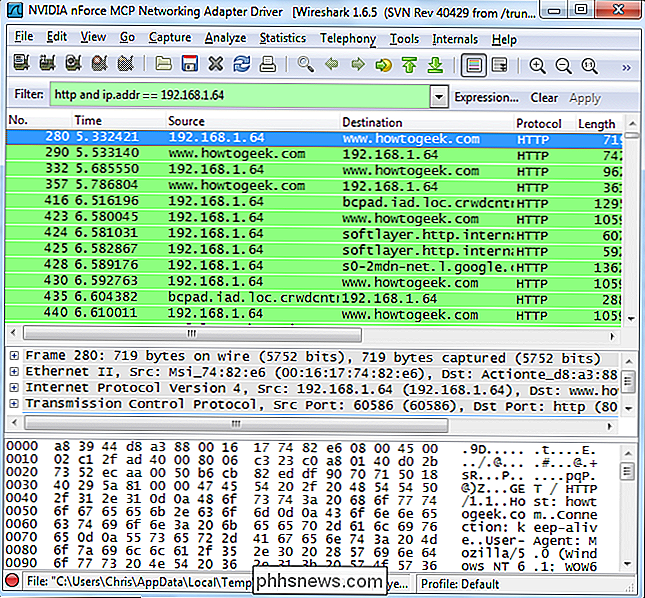

Agora que sabemos como quebrar o tráfego por protocolo, podemos digitar “ http ”na caixa Filtro para ver apenas o tráfego HTTP. Com a opção "Ativar resolução de nome de rede" marcada, vamos ver os nomes dos sites que estão sendo acessados na rede.

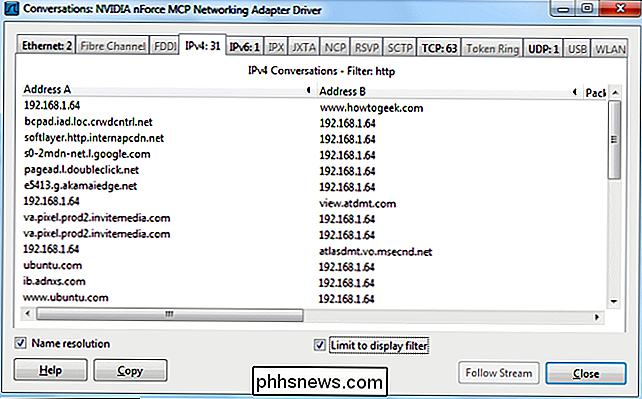

Mais uma vez, podemos usar a opção Endpoints nomenu.

Clique na guia IPv4 e ative novamente a caixa de seleção “ Limite para exibir o filtro ”. Você também deve garantir que a caixa de seleção “ Resolução de nomes ” esteja ativada ou você só verá endereços IP

A partir daqui, podemos ver os sites sendo acessados. Redes de publicidade e sites de terceiros que hospedam scripts usados em outros sites também aparecerão na lista

Se quisermos dividir isso por um endereço IP específico para ver o que um único endereço IP está navegando, podemos fazer isso. também. Use o filtro combinado http e ip.addr == [endereço IP] para ver o tráfego HTTP associado a um endereço IP específico.

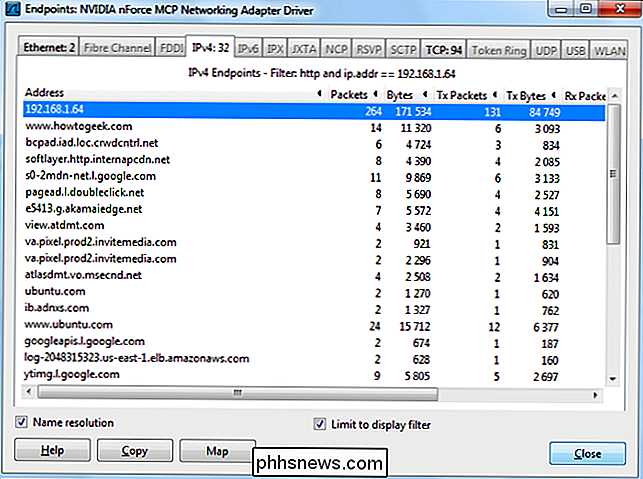

Abra a caixa de diálogo Endpoints novamente e você verá uma lista de sites sendo acessado por esse endereço IP específico.

Isso tudo é apenas arranhar a superfície do que você pode fazer com o Wireshark. Você pode criar filtros muito mais avançados ou até mesmo usar a ferramenta Regras de ACL do Firewall em nossa postagem de truques do Wireshark para bloquear facilmente os tipos de tráfego que você encontrará aqui.

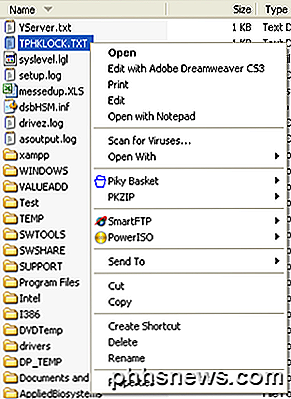

Como editar manualmente o menu do botão direito no Windows

A última vez que cliquei com o botão direito do mouse em um arquivo, fiquei irritado com o fato de que levou dois segundos completos para carregar o menu de contexto. Por quê? Bem, porque eu tinha instalado tantos aplicativos diferentes no meu computador que alguns deles se adicionaram ao meu menu de contexto do botão direito automaticamente!Alg

Use o Microsoft Word como um gerador de código de barras

Você sabia que pode usar o Microsoft Word para criar seus próprios códigos de barras? Criando seus próprios códigos de barras é realmente legal e muito fácil de fazer. Depois de ter um código de barras, você pode colocá-lo em qualquer coisa que quiser e, em seguida, digitalizá-los usando um scanner de código de barras físico ou com o seu smartphone baixando um aplicativo.Existem vári