Como recuperar o controle de uma conta do Twitter invadida

Alguém fez login na sua conta do Twitter e essa pessoa não é você. Eles provavelmente são um spammer na esperança de inundar seus seguidores com lixo, ou talvez um "hacker" (em um sentido muito frouxo) sendo pago para seguir outras contas. É possível que eles estejam intencionalmente mirando em você e esperando fazer você parecer mal. Seja qual for a circunstância, você quer tirá-los da sua conta com o dobro. Aqui está como.

Primeiro passo: Fique de olho no seu e-mail

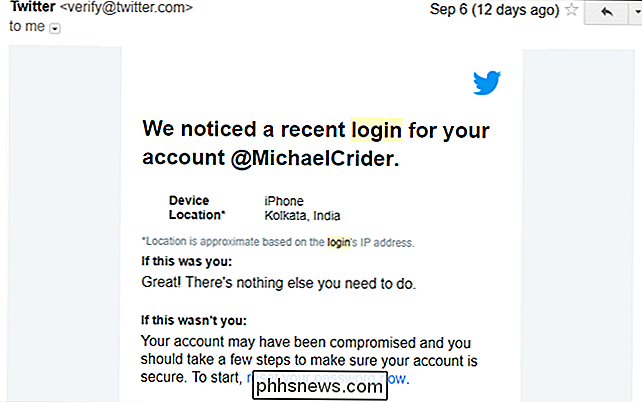

O Twitter não é estranho a tentativas de seqüestro, então a empresa tem alguns gatilhos internos para detectar comportamento incomum. Uma delas é uma notificação por e-mail para qualquer novo login via web ou um aplicativo do Twitter. Será algo parecido com isto:

Agora, como eu moro no Texas e não possuo um iPhone, as chances são boas de que quem fez o login de Kolkata através do aplicativo do Twitter no Twitter não sou eu. É hora de fazer um pouco de segurança básica.

Obviamente, este passo (e mudar sua senha) não ajudará se alguém também tiver acesso à sua conta de e-mail. Mas se for esse o caso, você tem coisas maiores para se preocupar do que o Twitter.

Passo Dois: Mude Sua Senha

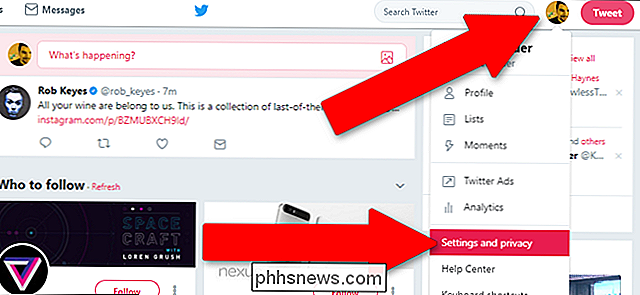

Esta etapa deve ser bastante óbvia. Antes de fazer qualquer outra coisa, altere sua senha. Abra o site do Twitter em um navegador de desktop ou laptop. (Você também pode fazê-lo a partir do seu telefone, é um pouco complicado: abra o Twitter.com em “desktop view” e aumente o zoom.)

Clique no ícone do seu perfil no canto superior direito, depois clique em “Configurações e privacidade ”no menu pop-up. Clique em "Senha" na coluna da esquerda.

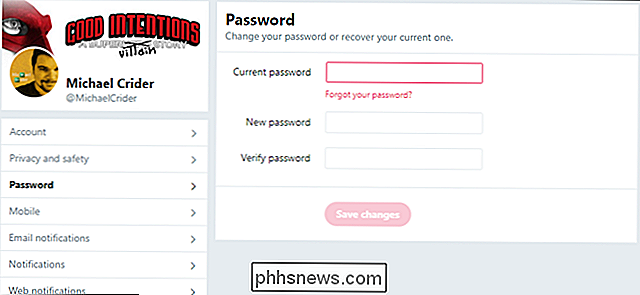

Digite sua senha atual no primeiro campo, depois a nova senha no segundo e terceiro campos. Se você precisar de alguns indicadores em uma senha mais segura (e você pode, desde que sua conta foi apenas seqüestrada), confira este guia How-To Geek sobre o assunto.

Etapa três: Revogar o acesso às sessões existentes

Infelizmente, a alteração de sua senha não fará o logout automático dos aplicativos e navegadores que já estiverem conectados, mesmo que eles tenham feito isso usando credenciais de login desatualizadas.

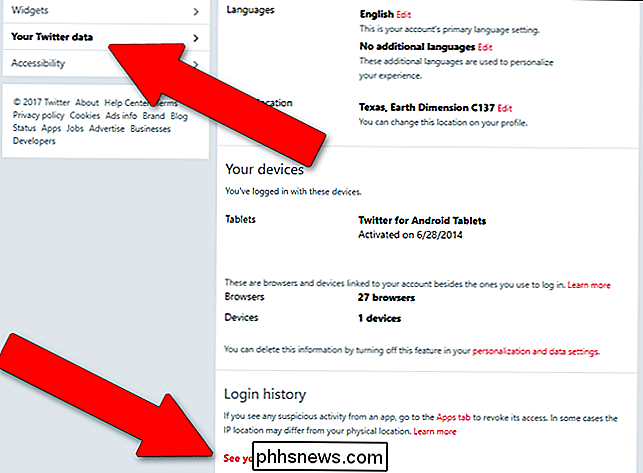

No menu Configurações e privacidade, clique em “Seus dados do Twitter” à esquerda. coluna de mão. Você precisará digitar sua senha novamente e clicar em “Confirmar”.

Esta página mostrará todos os seus vários dados pessoais, bem como seu histórico de login. Role para baixo até o meio da página na seção "Histórico de login". Clique no link para "Ver seus últimos 45 logins".

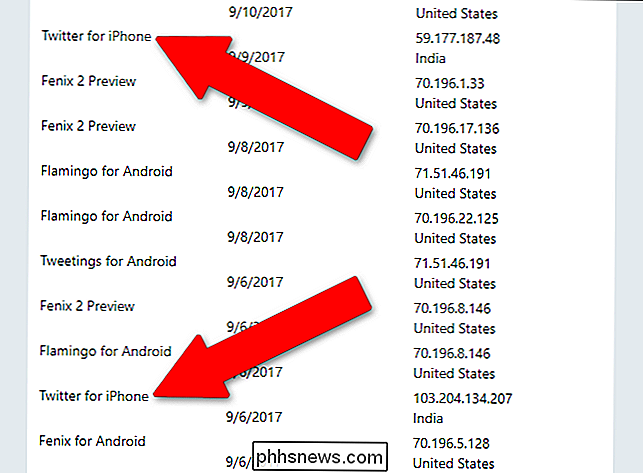

Nessa visualização, você pode ver as últimas 45 vezes que os aplicativos ou sites do Twitter usaram seus dados salvos. credenciais para acessar o serviço. (Cada um não é necessariamente um "login" completo, com nome e senha, porque a maioria dos aplicativos salva esses dados.) Na minha opinião, posso ver claramente dois logins de nosso misterioso usuário do iPhone na Índia em 6 de setembro e novamente em 9 de setembro. Lembre-se de que as informações do “Twitter para iPhone” são o que queremos saber.

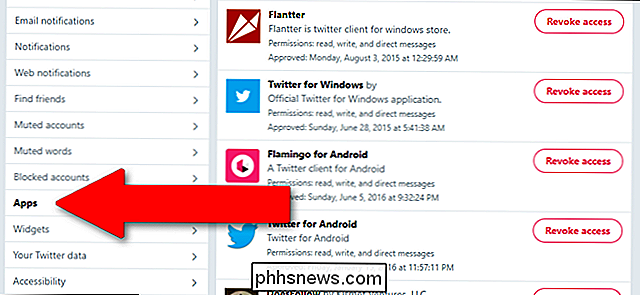

Clique em “Aplicativos” na coluna da esquerda. Isso abrirá uma lista de todos os sites e aplicativos que você autorizou a acessar sua conta e dados do Twitter. É claro que, neste caso, não foi você que autorizou o acesso.

Encontre o aplicativo ou serviço que você identificou como o ponto de acesso para o intruso a partir da página "últimos 45 logins" e clique no botão "revogar". No meu caso, é o aplicativo “Twitter para iPhone”. Não se preocupe se também coincidentemente for um dos aplicativos que você usa - você simplesmente terá que fazer o login novamente a partir do seu próprio dispositivo, e desta vez com a sua senha mais nova e mais resistente.

Passo Quatro: Limpe o seu Conta

Agora é hora de desfazer todas as travessuras que estranhos conseguiram enquanto ele ou ela tinha acesso à sua conta. Verifique o seguinte para qualquer coisa que você não se lembra:

- Novos tweets e respostas

- Novos “momentos”

- Mensagens privadas

- Favoritos e “curtidas”

- Novas contas seguidas

As novas contas seguidas e o spam de mensagens privadas provavelmente serão as adições mais comuns à sua conta, uma vez que são o meio mais eficaz de publicidade nefasta e seguidores pagos, respectivamente. Uma vez que você esfregou esses tweets crus como a mamãe esfregando um marcador permanente “tatuagem” de suas mãos com sabão de lavar louça, sua conta deve voltar ao normal.

Se você quiser evitar que isso aconteça novamente, convém adicionar autenticação de dois fatores à sua conta do Twitter, entre outras precauções de segurança. Confira este guia How-To Geek sobre o tema

Crédito da imagem: NeONBRAND

Como configurar rotinas Alexa para controlar vários dispositivos Smarthome de uma só vez

É óTimo controlar sua casa inteligente com sua voz, mas é ainda melhor quando você pode dizer um comando e ter várias coisas acontecer de uma só vez. Veja como configurar rotinas para usar com o Alexa e seus dispositivos de eco RELATED: Como tirar o máximo proveito do seu eco da Amazon Antes disso, se você quisesse acender suas luzes e o espaço aquecedor, você teria que dar Alexa dois comandos separados.

Como impedir que o Galaxy S8 mostre barras pretas na parte superior e inferior de alguns aplicativos

Com a família Galaxy S8, a Samsung fez uma aposta all-in em uma proporção diferente para o exibição. Em vez de uma tradicional proporção de 16: 9, o S8 usa 18,5: 9. Não é diferente, mas diferente o suficiente para causar alguns problemas com determinados aplicativos. RELACIONADO: Como personalizar a barra de navegação inferior no Galaxy S8 Quando um aplicativo não é Com suporte oficial, ele obtém as barras na parte superior e inferior que realmente criam uma aparência desarticulada na tela, como se as barras de notificação e navegação estivessem completamente separadas do restante da tela, em vez da experiência perfeita que o Android vem usando.